Voici la suite de notre Guide de survie dans le monde cybernétique. Trouvez notre guide complet ici : https://www.kaspersky.fr/blog/tag/securityIS

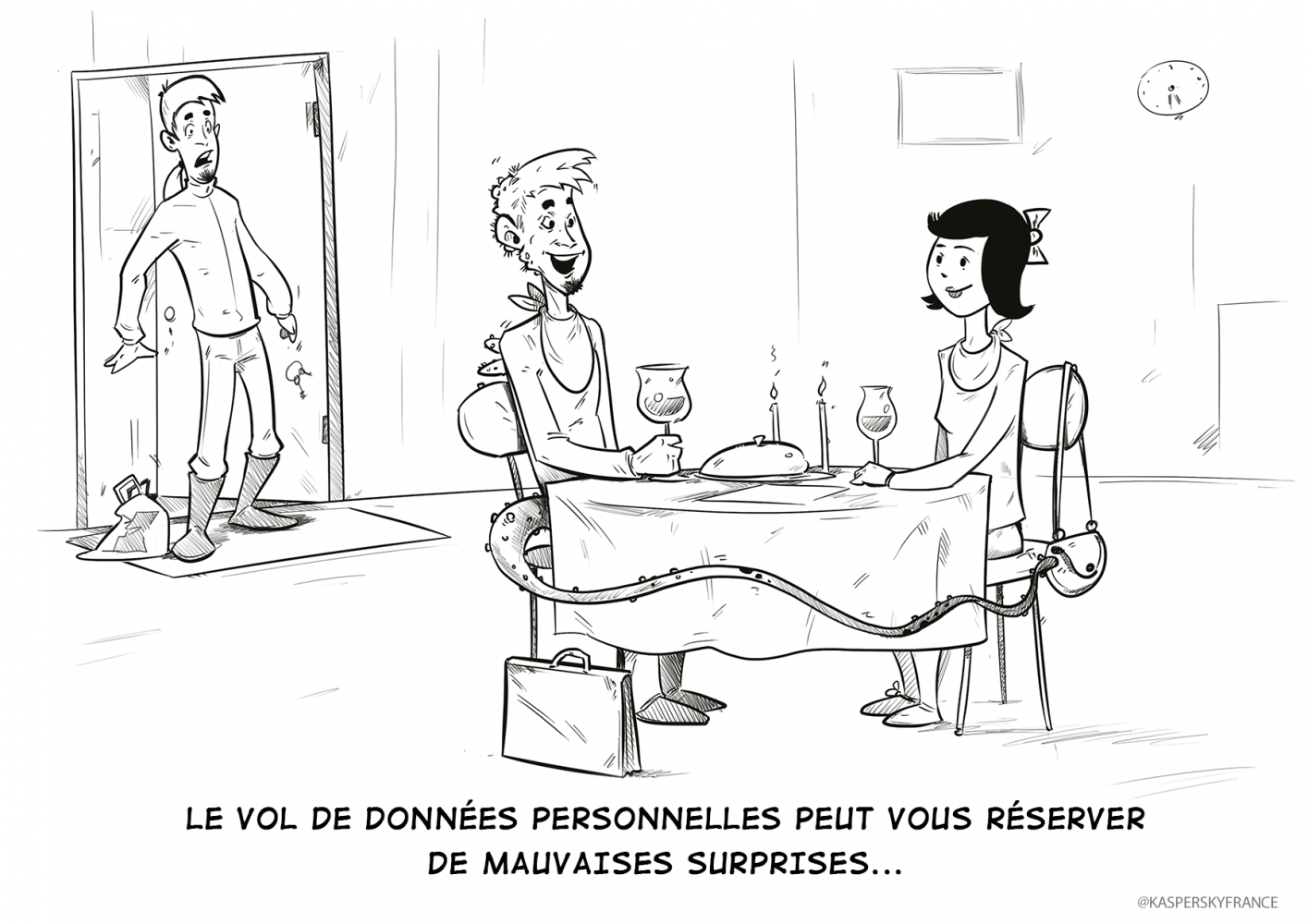

Voilà ce qui arrive quand tu te clones après avoir bu.

Voici la suite de notre Guide de survie dans le monde cybernétique. Trouvez notre guide complet ici : https://www.kaspersky.fr/blog/tag/securityIS Voilà ce qui arrive quand tu te clones après avoir bu.

Voici la suite de notre Guide de survie dans le monde cybernétique. Trouvez notre guide complet ici : https://www.kaspersky.fr/blog/tag/securityIS

Voilà ce qui arrive quand tu te clones après avoir bu.

Voici la suite de notre Guide de survie dans le monde cybernétique. Trouvez notre guide complet ici : https://www.kaspersky.fr/blog/tag/securityIS Il s’appelait Bender …

Protéger une console de sécurité est plus important qu’on ne le pense. Voici tout ce qu’il faut savoir sur la compromission de la couche de contrôle et sur les mesures de prévention.

Vous en avez assez des hallucinations dans les résumés de l’IA et vous ne savez pas pourquoi ni comment Copilot est apparu soudainement sur votre ordinateur ? Voici un guide pour désactiver les fonctions intrusives de l’IA dans les services les plus courants.

Nous analysons l’attaque du cheval de Troie BeatBanker, qui combine espionnage, vol de cryptomonnaies et minage, avec des méthodes inventives pour s’ancrer dans un smartphone.

Une attaque de type « navigateur dans le navigateur », décrite théoriquement en 2022, a été adoptée dans des cas de phishing réels. Nous expliquons comment cette attaque fonctionne et comment repérer une fausse fenêtre d’authentification.