Voici la suite de notre Guide de survie dans le monde cybernétique. Trouvez notre guide complet ici : http://www.kaspersky.fr/blog/tag/secur

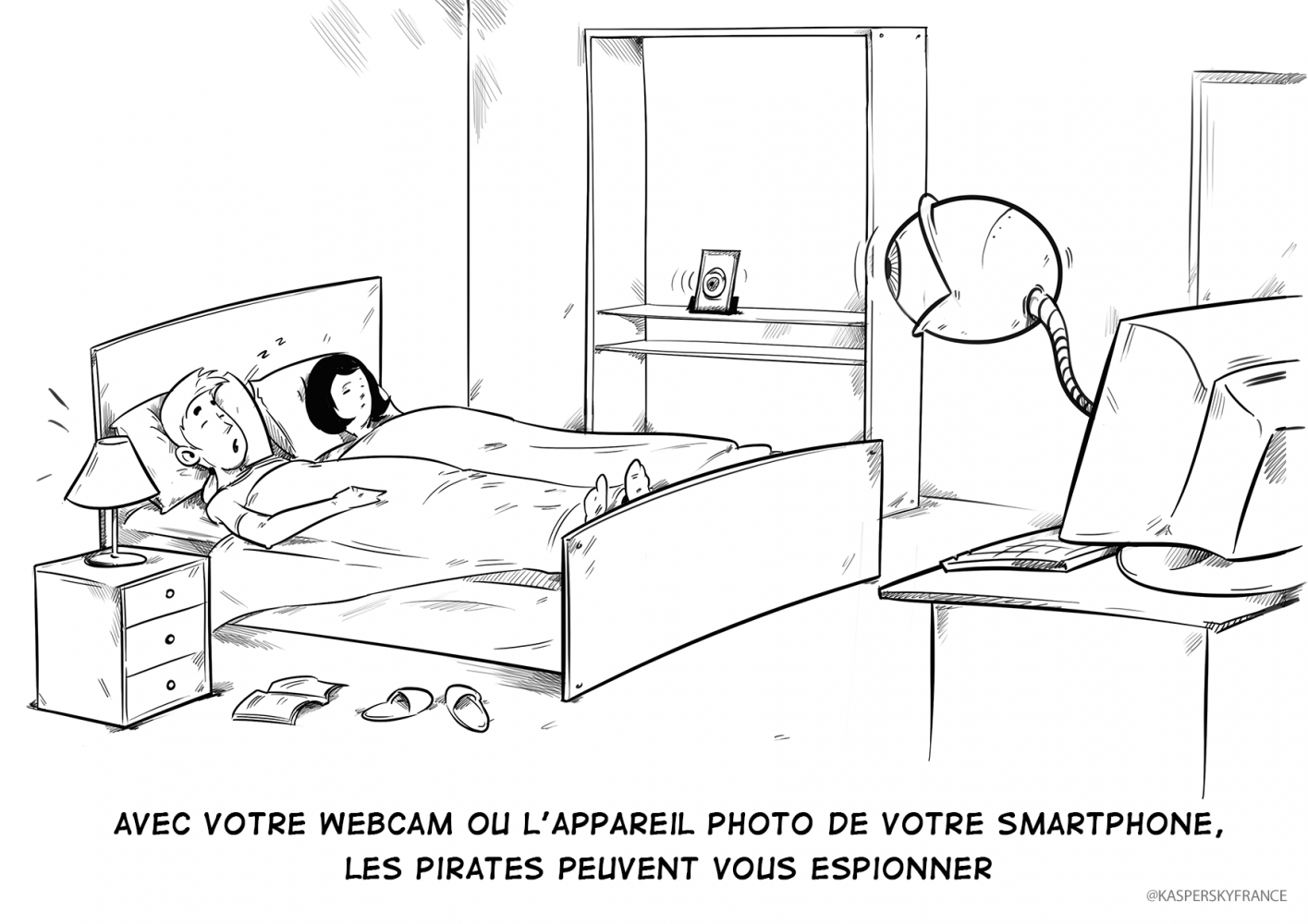

Cette nuit n’a pas vraiment captivé les cybercriminels…

Voici la suite de notre Guide de survie dans le monde cybernétique. Trouvez notre guide complet ici : http://www.kaspersky.fr/blog/tag/secur Cette nuit n’a pas vraiment captivé les cybercriminels…

Voici la suite de notre Guide de survie dans le monde cybernétique. Trouvez notre guide complet ici : http://www.kaspersky.fr/blog/tag/secur

Cette nuit n’a pas vraiment captivé les cybercriminels…

Voici la suite de notre Guide de survie dans le monde cybernétique. Trouvez notre guide complet ici : https://www.kaspersky.fr/blog/tag/securityIS Même le message envoyé par le milliardaire étranger était frauduleux.

Nous analysons l’attaque du cheval de Troie BeatBanker, qui combine espionnage, vol de cryptomonnaies et minage, avec des méthodes inventives pour s’ancrer dans un smartphone.

Une attaque de type « navigateur dans le navigateur », décrite théoriquement en 2022, a été adoptée dans des cas de phishing réels. Nous expliquons comment cette attaque fonctionne et comment repérer une fausse fenêtre d’authentification.

Une analyse approfondie de la vulnérabilité CVE-2026-3102, qui représente une menace pour toute personne traitant des images sur un Mac.

Présentation des principaux termes liés à la cybersécurité que les collègues ont souvent tendance à interpréter différemment ou de manière incorrecte.