Pour atteindre leurs objectifs malveillants, les développeurs de programmes malveillants Android doivent surmonter plusieurs obstacles successifs : tromper les utilisateurs pour s’introduire dans leurs smartphones, contourner les logiciels de sécurité, persuader les victimes d’accorder diverses autorisations système, éviter les optimiseurs de batterie intégrés qui neutralisent les applications gourmandes en ressources et, après tout cela, assurer que leurs programmes malveillants génèrent réellement des profits. Les créateurs de BeatBanker, un programme malveillant Android‑ récemment détecté par nos experts, ont imaginé une nouvelle stratégie pour chacune de ces étapes. L’attaque vise (pour l’instant) les utilisateurs brésiliens, mais les ambitions des développeurs les pousseront très certainement vers une expansion internationale. Il convient donc de rester sur ses gardes et d’étudier les stratagèmes des acteurs de la menace. Vous trouverez une analyse technique complète de ce programme malveillant sur Securelist.

Comment BeatBanker s’infiltre dans un smartphone

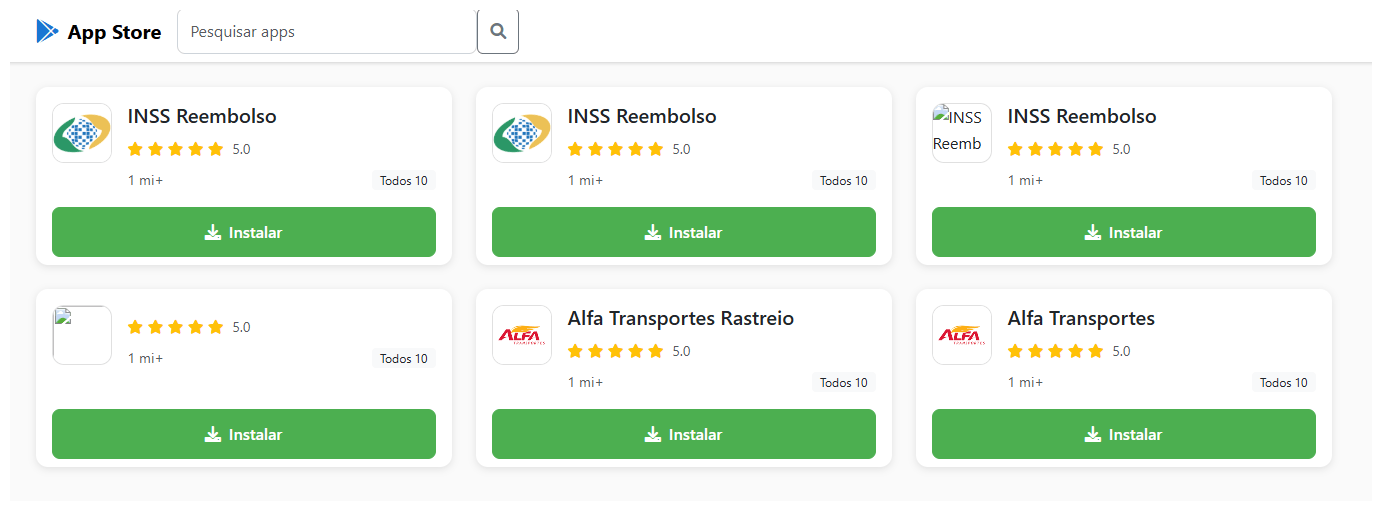

Le programme malveillant se diffuse par le biais de pages de phishing spécialement conçues pour imiter la boutique Google Play Store. Une page que l’on pourrait facilement confondre avec la boutique d’applications officielle invite les utilisateurs à télécharger une application qui semble utile. Dans une campagne, le cheval de Troie s’est fait passer pour l’application des services gouvernementaux brésiliens, INSS Reembolso, et dans une autre, il s’est fait passer pour l’application Starlink.

Le site malveillant » cupomgratisfood{.}shop » imite parfaitement une boutique d’applications. On ne sait pas trop pourquoi la fausse application INSS Reembolso apparaît pas moins de trois fois. Pour être vraiment sûr, peut-être ?!

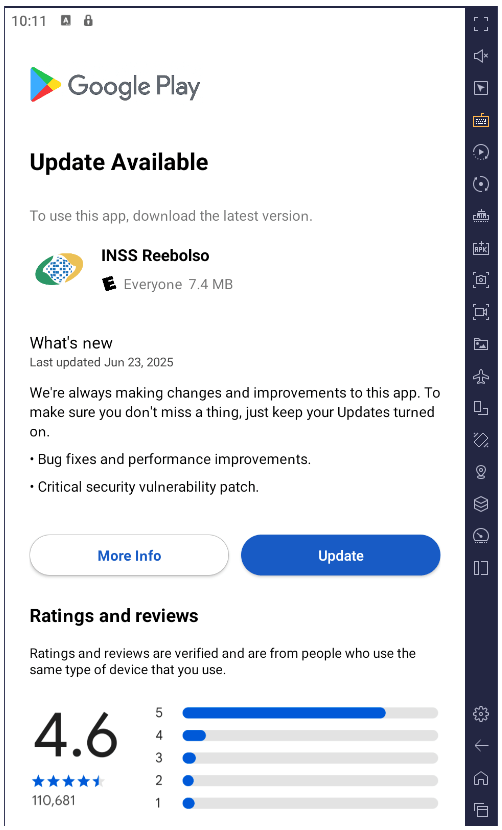

L’installation se déroule en plusieurs étapes afin d’éviter de demander trop d’autorisations à la fois et de mieux détourner l’attention de la victime. Une fois téléchargée et lancée, la première application affiche une interface qui ressemble également à celle de Google Play et simule une mise à jour de l’application fictive, demandant à l’utilisateur l’autorisation d’installer des applications, ce qui ne semble pas anormal dans ce contexte. Si vous accordez cette autorisation, le programme malveillant télécharge des modules malveillants supplémentaires sur votre smartphone.

Après son installation, le cheval de Troie simule une mise à jour d’application fictive via Google Play en demandant l’autorisation d’installer des applications tout en téléchargeant des modules malveillants supplémentaires au passage.

Tous les composants du cheval de Troie sont chiffrés. Avant de procéder au déchiffrement et aux étapes suivantes de l’infection, le virus vérifie qu’il se trouve bien sur un véritable smartphone et dans le pays cible. BeatBanker interrompt immédiatement le processus s’il détecte des anomalies ou s’il constate qu’il s’exécute dans des environnements émulés ou d’analyse. Cette particularité complique l’analyse dynamique du programme malveillant. Par ailleurs, le faux téléchargeur de mise à jour injecte des modules directement dans la mémoire vive afin d’éviter de créer des fichiers sur le smartphone qui seraient visibles par les logiciels de sécurité.

Toutes ces tactiques sont loin d’être une nouveauté et sont fréquemment utilisées dans les programmes malveillants complexes visant les ordinateurs de bureau. Cependant, ce type de complexité reste rare sur les smartphones, et tous les outils de sécurité ne sont pas capables de le détecter. Les utilisateurs des produits Kaspersky sont protégés contre cette menace.

Le son comme bouclier

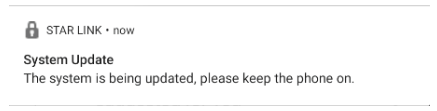

Une fois installé sur le smartphone, BeatBanker télécharge un module permettant de miner la cryptomonnaie Monero. Les auteurs du virus craignaient fortement que les systèmes agressifs d’optimisation de la batterie des smartphones ne désactivent le mineur. Ils ont donc imaginé une astuce : diffuser en permanence un son pratiquement inaudible. Les systèmes de contrôle de la consommation d’énergie excluent généralement les applications qui lisent des fichiers audio ou vidéo afin d’éviter d’interrompre la musique de fond ou les lecteurs de podcasts. Cette technique permet ainsi au programme malveillant de fonctionner en permanence. De plus, une notification s’affiche en permanence dans la barre d’état, demandant à l’utilisateur de laisser le téléphone allumé afin de permettre la mise à jour du système.

Exemple de notification persistante de mise à jour système provenant d’une autre application malveillante se faisant passer pour l’application Starlink.

Contrôle via Google

Pour gérer le cheval de Troie, les auteurs exploitent le système officiel Firebase Cloud Messaging (FCM) de Google, qui permet de recevoir des notifications et d’envoyer des données à partir d’un smartphone. Cette fonctionnalité est disponible pour toutes les applications et constitue la méthode la plus populaire pour envoyer et recevoir des données. Grâce au système FCM, les pirates peuvent surveiller l’état de l’appareil et modifier ses paramètres selon leurs besoins.

Rien de particulier ne se produit pendant un certain temps après l’installation du programme malveillant : les cybercriminels laissent passer le temps. Ils activent ensuite le mineur, mais prennent soin de le ralentir si le téléphone surchauffe, si la batterie commence à faiblir ou si le propriétaire se sert de l’appareil. Toutes ces opérations sont gérées via le système FCM.

Vol et espionnage

En plus d’exploiter un mineur de cryptomonnaies, BeatBanker installe des modules supplémentaires pour espionner l’utilisateur et le dépouiller au moment opportun. Le module de logiciel espion demande l’autorisation d’accéder aux services d’accessibilité et, si celle-ci lui est accordée, il commence à surveiller toutes les activités du smartphone.

Si le propriétaire ouvre l’application Binance ou Trust Wallet pour envoyer des USDT, le programme malveillant superpose un faux écran sur l’interface du portefeuille, remplaçant ainsi l’adresse du destinataire par la sienne. Tous les transferts profitent donc aux cybercriminels.

Le cheval de Troie dispose d’une fonctionnalité de système de contrôle à distance avancé et est capable d’exécuter de nombreuses autres commandes :

- Interception des codes à usage unique de Google Authenticator

- Enregistrement audio à partir du microphone

- Transmission en temps réel du contenu à l’écran

- Surveillance du presse-papiers et interception des frappes au clavier

- Envoi de SMS

- Simulation de touchers sur des zones précises de l’écran et saisie de texte selon un script envoyé par les pirates, et bien plus encore

Tout cela permet de dépouiller la victime lorsqu’elle utilise d’autres services bancaires ou de paiement, et pas seulement les paiements en cryptomonnaies.

Il arrive parfois que les victimes soient infectées par un autre module destiné à l’espionnage et au contrôle à distance des smartphones : le cheval de Troie d’accès à distance BTMOB. Ses capacités malveillantes sont encore plus étendues, et comprennent notamment les fonctions suivantes :

- Obtention automatique de certaines autorisations sous Android 13 à 15

- Suivi continu par géolocalisation

- Accès aux caméras avant et arrière

- Obtention des codes PIN et des mots de passe permettant de déverrouiller l’écran

- Enregistrement des frappes au clavier

Comment se protéger contre le cheval de Troie BeatBanker

Les cybercriminels perfectionnent sans cesse leurs attaques et inventent sans cesse de nouvelles façons de s’enrichir aux dépens de leurs victimes. Malgré cela, vous pouvez vous protéger en prenant quelques précautions simples :

- Téléchargez des applications uniquement à partir de sources officielles, comme Google Play ou la boutique d’applications préinstallée par le fournisseur de l’appareil. Si vous tombez sur une application en faisant des recherches sur Internet, ne l’ouvrez pas en cliquant sur un lien depuis votre navigateur. Téléchargez-la plutôt sur Google Play ou sur une autre boutique d’applications disponible sur votre smartphone. Profitez-en pour vérifier le nombre de téléchargements, la date de sortie de l’application, ainsi que les notes et les commentaires. Évitez les nouvelles applications, celles qui sont mal notées et celles qui ont été peu téléchargées.

- Vérifiez toutes les autorisations que vous accordez. N’accordez pas d’autorisations si vous ne savez pas exactement à quoi elles servent ou pourquoi une application donnée en a besoin. Faites particulièrement attention aux autorisations telles que Installer des applications inconnues, Accessibilité, Superutilisateur et Se superposer aux autres applications. Nous avons abordé ces points en détail dans un autre article.

- Équipez votre appareil d’une solution anti-malware complète. Bien entendu, nous recommandons Kaspersky pour Android. Les utilisateurs des produits Kaspersky sont protégés contre BeatBanker, détecté sous les signatures HEUR:Trojan-Dropper.AndroidOS.BeatBanker et HEUR:Trojan-Dropper.AndroidOS.Banker.*.

- Mettez régulièrement à jour votre système d’exploitation et vos logiciels de sécurité. Pour Kaspersky pour Android, qui n’est actuellement pas disponible sur Google Play, veuillez suivre nos instructions détaillées pour installer et mettre à jour l’application.

Les menaces qui pèsent sur les utilisateurs d’Android ont explosé ces derniers temps. Découvrez nos autres articles sur les attaques Android les plus courantes, ainsi que des conseils pour assurer votre sécurité et celle de vos proches :

- Android sous la pression de nouvelles menaces

- Cerveaux à découvert : les failles des applications de santé mentale

- Vulnérabilité Pixnapping : captures d’écran impossibles à bloquer sur votre téléphone Android

- Attaques par skimming NFC

- Nouvelle couche de sécurité anti-phishing dans Kaspersky for Android

android

android

Conseils

Conseils