Il existe toute une gamme de générateurs d’applications reposant sur l’IA qui promettent de donner vie à vos idées rapidement et sans effort. Malheureusement, nous savons exactement qui est toujours à l’affût de nouvelles idées à concrétiser, principalement parce que nous sommes plutôt doués pour repérer et contrecarrer leurs anciennes stratégies. Nous parlons bien sûr des experts en phishing. Nous avons récemment découvert qu’ils ont ajouté une nouvelle corde à leur arc : la création de sites Internet à l’aide de Bubble, un outil de création de sites Internet optimisé par l’IA. Il est fort probable que cette tactique soit désormais accessible via une ou plusieurs plateformes de « phishing en tant que service », ce qui garantit pratiquement que ces leurres commenceront à apparaître dans un large éventail d’attaques. Mais voyons cela étape par étape.

Pourquoi les auteurs de phishing utilisent-ils Bubble ?

Inclure un lien direct vers un site de phishing dans un email est un aller simple vers l’échec. Il y a de fortes chances que le message n’atteigne même pas son destinataire, car les filtres de sécurité le bloqueront probablement avant même qu’un utilisateur ne le voie. De même, le recours aux redirections automatiques constitue depuis longtemps un avertissement majeur pour les solutions de sécurité modernes. Qu’en est-il des QR codes ? Même si, en théorie, demander à une victime de scanner un code avec son téléphone plutôt que de cliquer sur un lien peut fonctionner, les cybercriminels perdent inévitablement du trafic à cette étape : tout le monde n’est pas prêt à saisir ses identifiants professionnels sur un appareil personnel. C’est là que les services de génération automatique de code viennent à la rescousse des cybercriminels.

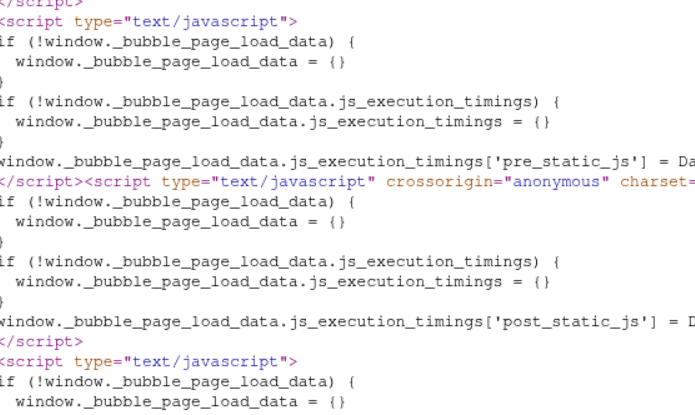

Bubble se positionne comme une plateforme « no-code » dédiée au développement d’applications Web et mobiles. Concrètement, l’utilisateur décrit ses besoins via une interface visuelle, et la plateforme génère une solution clé en main. Les cybercriminels ont adopté cette technologie pour créer des applications Web dont ils intègrent ensuite les adresses Internet dans leurs emails de phishing. Même si le fonctionnement de ces applications se résume en fin de compte à la même bonne vieille redirection automatique vers un site malveillant, il existe quelques nuances particulières à prendre en compte.

Tout d’abord, l’application Web résultante est hébergée directement sur les serveurs de la plateforme. L’URL prête à l’emploi dans un email de phishing ressemble à https:/%name%.bubble.io/. Du point de vue des solutions de sécurité, le site semble être un site légitime et existant depuis longtemps.

De plus, le code de cette application Web ne ressemble pas à une redirection classique. Pour être honnête, il est difficile de décrire à quoi il ressemble. Le code généré par cette plateforme sans code est un immense mélange de JavaScript et de structures Shadow DOM (Document Object Model) isolées. Même pour un expert, il est difficile de cerner ce qui se passe au premier coup d’œil. Il faut vraiment creuser pour comprendre comment le tout fonctionne et quel en est le but. Les algorithmes d’analyse automatisée de code Web sont encore plus susceptibles de se tromper, leur verdict étant souvent que le site est tout simplement fonctionnel et utile.

En quoi consistent ces plateformes de phishing, et quel est leur objectif ?

De nos jours, les pirates informatiques développent et mettent rarement en œuvre de nouveaux stratagèmes en partant de zéro. La plupart utilisent des kits de phishing, qui sont essentiellement des outils permettant de créer soi-même des montages frauduleux, voire des plateformes complètes de phishing en tant que service.

Ces plateformes offrent aux pirates une panoplie d’outils sophistiqués (et particulièrement exaspérants) qui évoluent sans cesse afin d’améliorer la distribution des emails et de contourner les mesures de protection contre le phishing. Par exemple, ces outils permettent notamment aux pirates de réaliser les actions suivantes : intercepter des cookies de session ; mener des attaques de phishing via Google Tasks (une tactique que nous avons abordée dans un article précédent) ; lancer des attaques de type « adversary-in-the-middle » (AiTM) pour valider l’authentification à deux facteurs (2FA) et la contourner en temps réel ; créer des sites de phishing équipés de honeypots et de géorepérage pour échapper aux robots d’indexation ; et utiliser des assistants d’IA pour générer des emails de phishing uniques. Pour ne rien arranger, l’infrastructure de ces plateformes est généralement hébergée sur des services tout à fait légitimes comme AWS, ce qui rend ces pratiques encore plus difficiles à détecter.

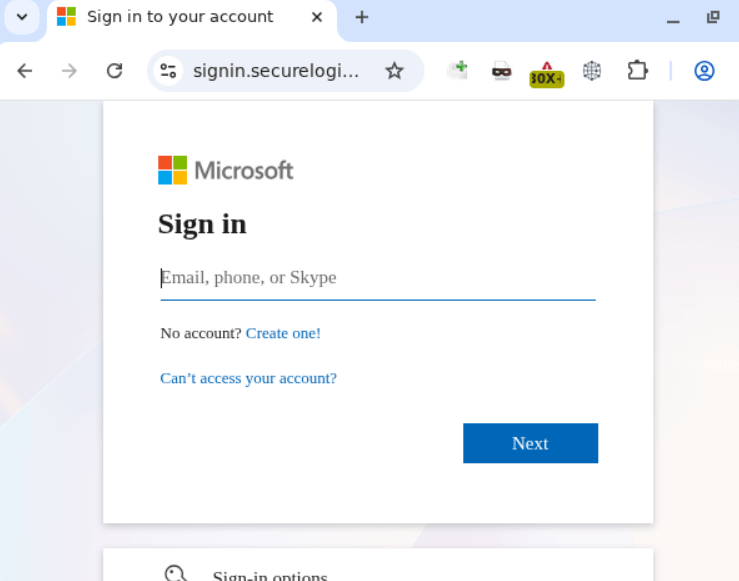

Ces mêmes plateformes servent à créer la page de destination qui collecte les identifiants. Dans ce cas précis, l’application Web hébergée sur Bubble redirige les victimes vers un site (avec vérification Cloudflare) qui imite une fenêtre de connexion Microsoft.

De toute évidence, dans l’univers parallèle des pirates, Skype reste un outil de communication viable, mais à part cela, le site semble remarquablement convaincant.

Comment protéger votre entreprise contre les attaques de phishing sophistiquées

Dans le contexte numérique actuel, les employés doivent bien comprendre que les identifiants d’entreprise ne doivent être saisis que sur les services et les sites Internet qui appartiennent incontestablement à l’entreprise. Vous pouvez sensibiliser votre équipe aux cybermenaces modernes grâce à Kaspersky Automated Security Awareness Platform, une plateforme de formation en ligne.

Bien entendu, même l’employé le plus prudent peut parfois mordre à l’hameçon. Nous vous recommandons d’équiper tous les postes de travail connectés à Internet de solutions de sécurité performantes qui bloqueront systématiquement toute tentative d’accès aux sites malveillants. Enfin, pour réduire d’emblée le nombre d’emails dangereux qui encombrent les boîtes de réception des entreprises, nous vous recommandons de déployer une solution de sécurité pour passerelle dotée de technologies anti-phishing avancées.

phishing

phishing

Conseils

Conseils