Nous avons publié de nombreux articles sur les techniques de phishing utilisées par les pirates pour se servir de divers serveurs légitimes afin d’envoyer des emails. S’ils parviennent à pirater le serveur SharePoint de quelqu’un, ils l’utiliseront. Sinon, ils se contenteront d’envoyer des notifications via un service gratuit tel que GetShared. Cependant, le vaste écosystème de services de Google occupe une place particulière auprès des escrocs, et cette fois-ci, Google Tasks est à l’honneur. Comme d’habitude, l’objectif principal de cette ruse consiste à contourner les filtres de messagerie en profitant de la solide réputation de l’intermédiaire exploité.

À quoi ressemble le phishing via Google Tasks ?

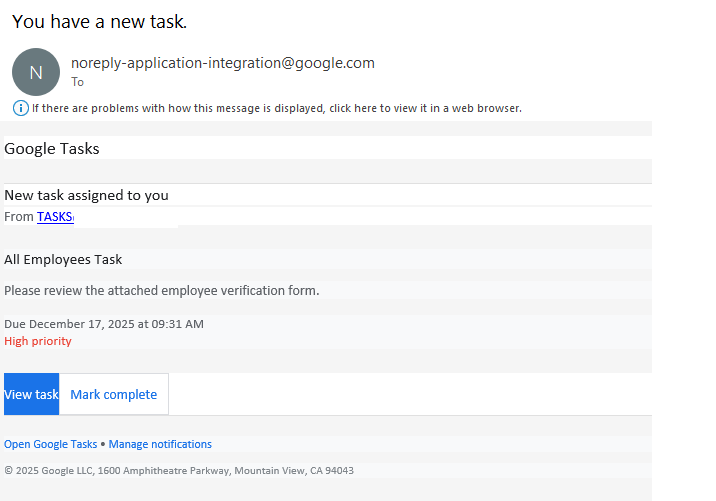

Le destinataire reçoit une notification authentique provenant d’une adresse @google.com avec le message suivant : « Vous avez une nouvelle tâche ». Essentiellement, les pirates tentent de faire croire à la victime que son entreprise a commencé à utiliser l’outil de suivi des tâches de Google et qu’elle est donc tenue de suivre immédiatement un lien pour remplir un formulaire de vérification des employés.

Pour empêcher le destinataire de s’interroger sur la nécessité de cette tâche, celle-ci implique généralement un délai très court et est marquée comme hautement prioritaire. En cliquant sur le lien contenu dans la tâche, la victime est redirigée vers une URL menant à un formulaire dans lequel elle doit saisir ses identifiants professionnels afin de « confirmer son statut d’employé ». Ces identifiants constituent bien sûr l’objectif ultime de l’attaque de phishing.

Comment protéger les identifiants des employés contre le phishing

Bien sûr, les employés devraient être avertis de l’existence de cette arnaque, par exemple en recevant le lien vers notre série d’articles sur les signes avant-coureurs du phishing. Mais en réalité, le problème ne concerne pas un service particulier, mais plutôt la culture générale de la cybersécurité au sein d’une entreprise. Les processus liés au flux de travail doivent être clairement définis afin que chaque employé comprenne quels outils l’entreprise utilise réellement et lesquels elle n’utilise pas. Il pourrait être judicieux de conserver un document public répertoriant les services autorisés et les personnes ou services qui en sont responsables. Les employés pourraient ainsi vérifier si une invitation, une tâche ou une notification est authentique. De plus, il est toujours utile de rappeler à tout le monde que les identifiants d’entreprise ne doivent être saisis que sur les ressources internes de l’entreprise. Pour automatiser le processus de formation et tenir votre équipe informée des cybermenaces modernes, vous pouvez utiliser un outil dédié tel que la plateforme Kaspersky Automated Security Awareness Platform.

En outre, comme d’habitude, nous recommandons de réduire au minimum le nombre d’emails potentiellement dangereux qui atteignent les boîtes de réception des employés en utilisant une solution de protection des messageries spécialisée pour passerelles. Il est également indispensable de doter tous les postes de travail connectés à Internet d’un logiciel de sécurité. Même si un pirate parvient à tromper un employé, le produit de sécurité bloquera la tentative de visite du site de phishing, empêchant ainsi toute fuite des identifiants de l’entreprise.

phishing

phishing

Conseils

Conseils