Même si vous conservez vos cryptomonnaies dans un portefeuille froid et utilisez des appareils Apple, réputés pour leur sécurité, les cybercriminels pourraient tout de même trouver un moyen de dérober votre argent. Ces cybercriminels combinent des techniques bien connues pour créer des chaînes d’attaques inédites, notamment en piégeant leurs victimes directement sur l’App Store.

Clones de portefeuilles de cryptomonnaies

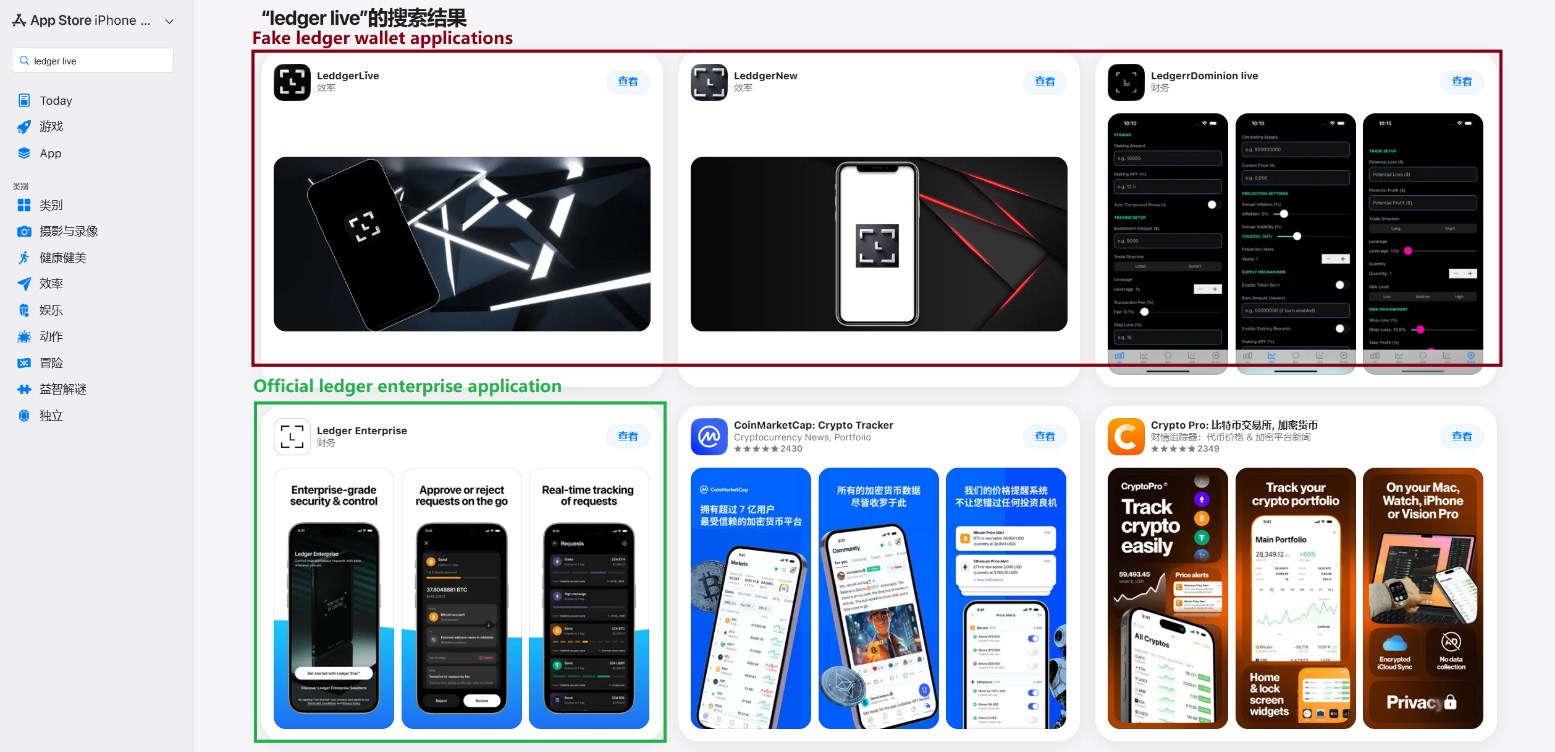

En mars dernier, nous avons découvert des applications de phishing en tête du classement de l’App Store chinois, dont les icônes et les noms imitaient ceux d’outils populaires de gestion de portefeuilles de cryptomonnaies. Comme les restrictions régionales interdisent plusieurs applications de portefeuille officielles sur l’App Store chinois, des pirates en ont profité pour combler ce vide. Ils ont créé de fausses applications en utilisant des icônes semblables aux originales et des noms comportant des fautes d’orthographe délibérées, sans doute pour contourner la modération de l’App Store et tromper les utilisateurs.

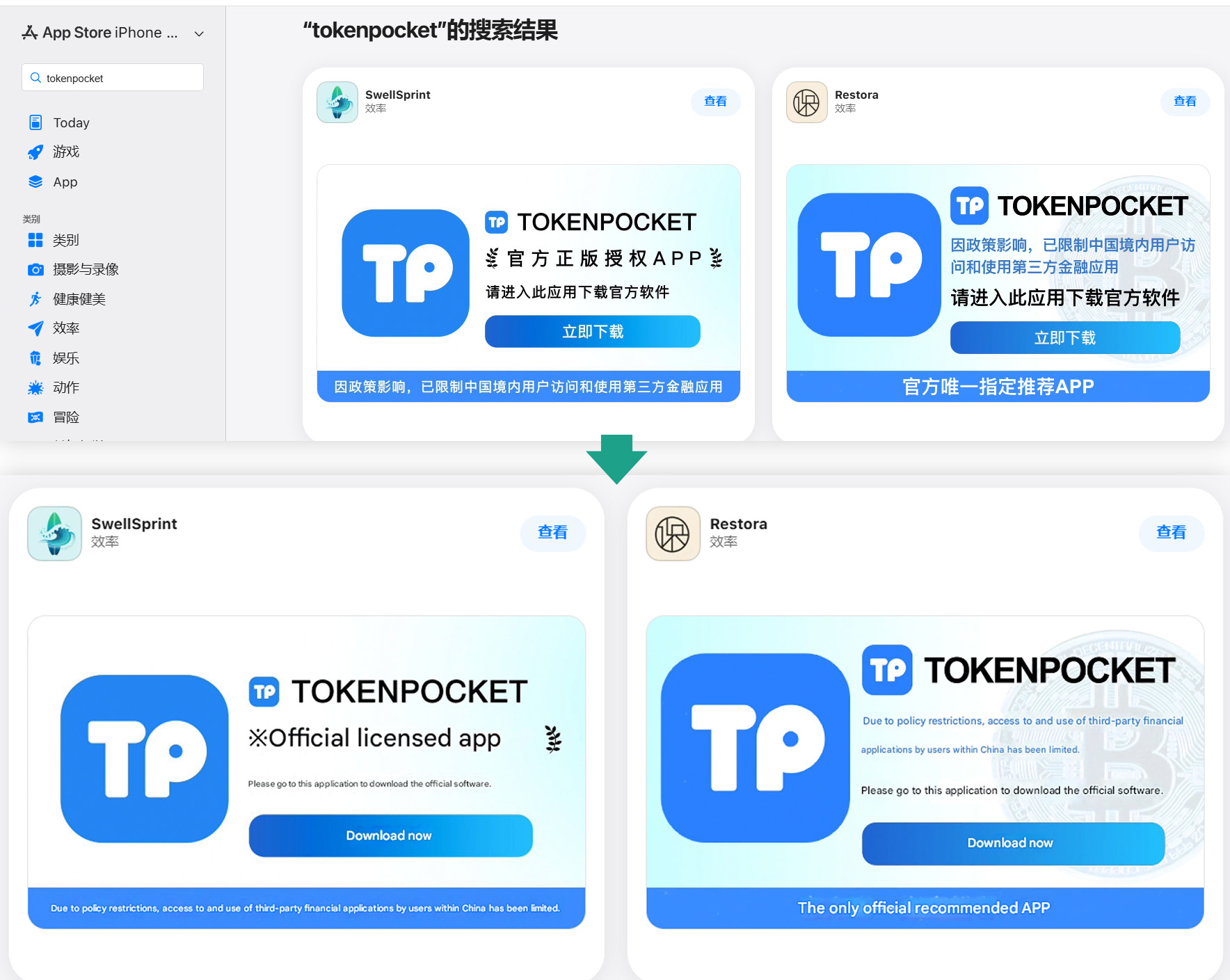

annières sur les pages des applications indiquant qu’elles permettent de télécharger l’application officielle TokenPocket, indisponible sur l’App Store local

Nous avons également recensé plusieurs applications dont les noms et les icônes n’avaient aucun rapport avec les cryptomonnaies. Cependant, leurs bannières promotionnelles affirmaient qu’elles pouvaient servir à télécharger et à installer des applications de portefeuille officielles qui ne sont pas disponibles sur l’App Store régional.

annières sur les pages des applications indiquant qu’elles permettent de télécharger l’application officielle TokenPocket, indisponible sur l’App Store local

Au total, nous avons identifié 26 applications de phishing imitant les portefeuilles populaires suivants :

- MetaMask

- Ledger

- Trust Wallet

- Coinbase

- TokenPocket

- imToken

- Bitpie

Quelques autres applications très similaires ne comportaient pas encore de fonctionnalités de phishing, mais tout porte à croire qu’elles sont liées aux mêmes cybercriminels. Leur intention est probablement d’ajouter des fonctions malveillantes dans les prochaines mises à jour.

Pour que ces applications soient acceptées sur l’App Store, les développeurs y ont ajouté des fonctionnalités de base, comme un jeu, une calculatrice ou un agenda.

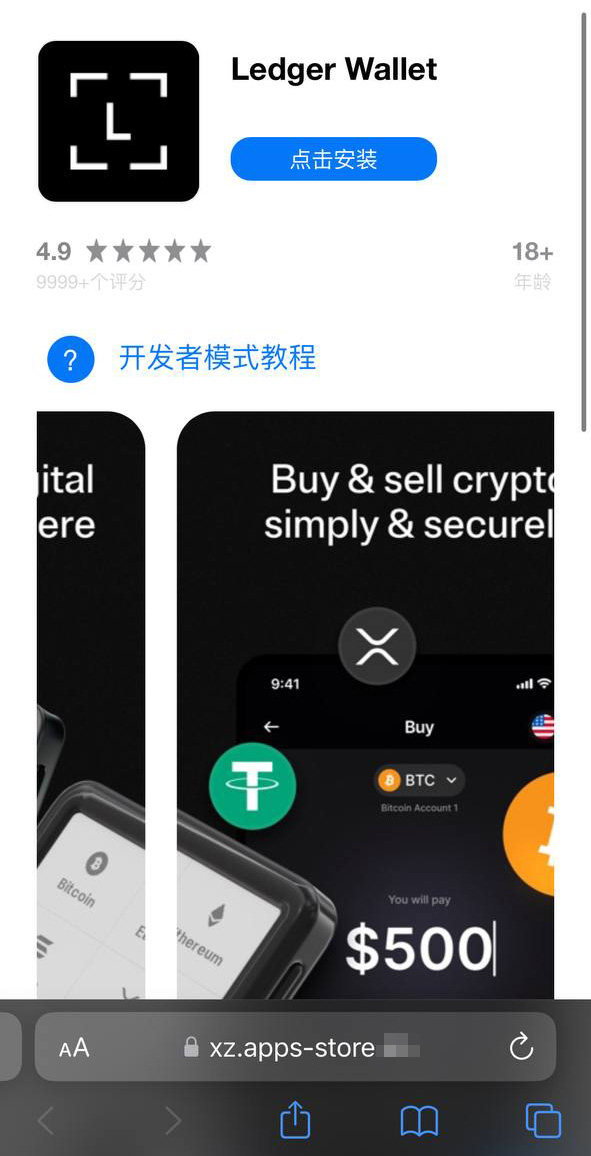

Si vous installez l’un de ces clones, vous prenez le risque de perdre vos cryptomonnaies. Si ces applications ne volent pas elles-mêmes de cryptomonnaies, de phrases secrètes ou de mots de passe, elles servent d’appât et gagnent la confiance des utilisateurs du simple fait qu’elles figurent sur l’App Store officiel. Cependant, une fois installée et lancée, l’application ouvre dans le navigateur de la victime un site de phishing conçu pour ressembler à l’App Store, qui invite ensuite l’utilisateur à installer une version pirate du portefeuille de cryptomonnaies en question. Les pirates ont créé plusieurs versions de ces modules malveillants, chacune étant adaptée à un portefeuille particulier. Vous trouverez une analyse technique détaillée de cette attaque dans notre article publié sur Securelist.

Une victime qui tombe dans le piège est d’abord invitée à installer un profil d’approvisionnement, qui permet d’installer des applications sur un iPhone en dehors de l’App Store. Ce profil est ensuite utilisé pour installer l’application malveillante elle-même.

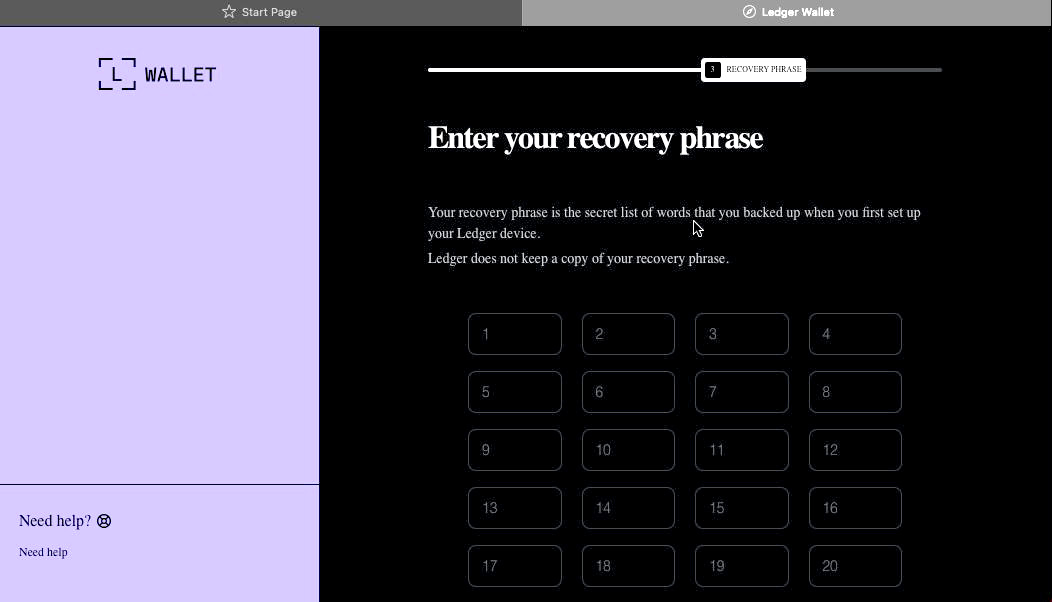

Un faux site de l’App Store invitant l’utilisateur à installer une application se faisant passer pour Ledger Wallet

Dans l’exemple ci-dessus, le programme malveillant se base sur la version originale de l’application Ledger, à laquelle a été intégré un cheval de Troie. L’application semble identique à l’originale, mais lorsqu’elle est connectée à un portefeuille matériel, elle affiche une fenêtre exigeant une phrase secrète, soi-disant pour rétablir l’accès. Ce n’est pas la procédure standard : en général, il suffit de saisir un code PIN, jamais une phrase de récupération. Si une victime se laisse tromper par l’apparente légitimité de l’application et saisit sa phrase secrète, celle-ci est immédiatement transmise au serveur des pirates, leur donnant ainsi un accès complet aux cryptomonnaies de la victime.

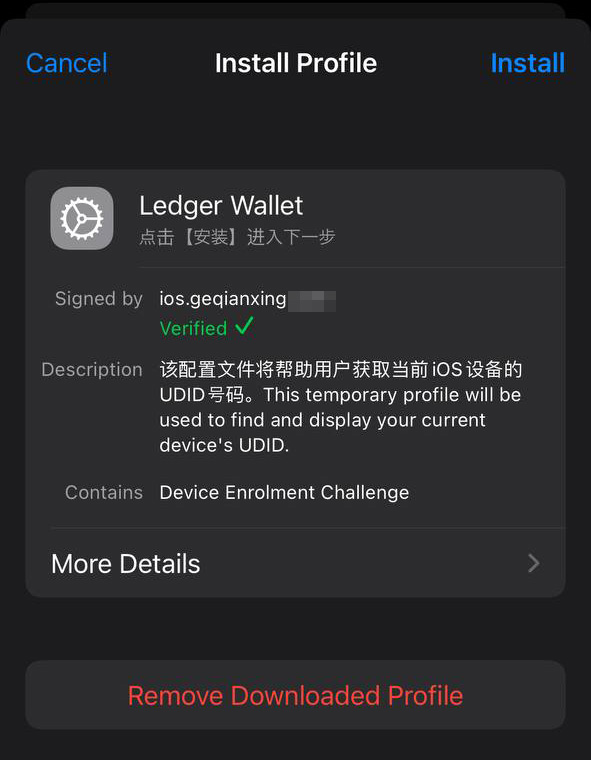

Installation hors App Store

Une composante essentielle de ce stratagème consiste à installer un programme malveillant sur l’iPhone de la victime en contournant l’App Store et son processus de vérification. Cette opération s’effectue de manière très semblable à celle du voleur d’informations SparkKitty pour iOS que nous avions découvert précédemment. Les pirates ont réussi à accéder au programme Apple Developer Enterprise Program. Pour seulement 299 dollars US par an, après un entretien et une vérification de l’entreprise, ce programme permet aux entités de créer leurs propres applications et profils de configuration, que les utilisateurs peuvent télécharger directement sur leurs appareils sans qu’ils soient jamais publiés sur l’App Store.

Pour installer l’application, la victime doit d’abord installer un profil de configuration qui permet de télécharger directement le programme malveillant, sans passer par l’App Store. Notez la coche de vérification verte

En général, les profils d’entreprise sont conçus pour permettre aux organisations de déployer des applications internes sur les appareils de leurs employés. Ces applications ne sont pas publiées sur l’App Store et peuvent être installées sur un nombre illimité d’appareils. Malheureusement, cette fonctionnalité fait souvent l’objet d’abus. Ces profils servent fréquemment à distribuer des logiciels qui enfreignent les règles d’Apple, tels que les casinos en ligne, les mods piratés et, bien sûr, les programmes malveillants.

C’est précisément pour cette raison que le faux site imitant l’Apple Store invite l’utilisateur à installer un profil de configuration avant de lui fournir l’application signée par ce profil.

Vol de cryptomonnaies via des applications et des extensions macOS

De nombreux détenteurs de cryptomonnaies préfèrent gérer leurs portefeuilles sur un ordinateur plutôt que sur un smartphone, et optent souvent pour un Mac à cette fin. Il n’est donc pas surprenant que la plupart des logiciels de vol d’informations les plus répandus sous macOS ciblent, d’une manière ou d’une autre, les données des portefeuilles de cryptomonnaies. Cependant, une nouvelle tactique malveillante a récemment gagné en popularité : en plus de voler les données enregistrées, les pirates intègrent des fenêtres de phishing directement dans les applications de portefeuille authentiques déjà installées sur les ordinateurs des utilisateurs. Au début de cette année, le logiciel de vol d’informations MacSync s’est doté de cette fonctionnalité. Il s’introduit dans les systèmes par le biais d’attaques de type ClickFix : les utilisateurs à la recherche de logiciels sont redirigés vers de faux sites contenant des instructions frauduleuses les incitant à installer l’application en exécutant des commandes dans Terminal. Le voleur d’informations s’exécute alors, et récupère les mots de passe et les cookies enregistrés dans Chrome, les conversations issues de messageries instantanées populaires, ainsi que les données provenant d’extensions de portefeuilles cryptographiques intégrées au navigateur.

Mais le plus intéressant, c’est ce qui se passe ensuite. Si la victime a déjà installé l’application Trezor ou Ledger authentique, le logiciel de vol d’informations télécharge des modules supplémentaires et… remplace des fragments de l’application par son propre code infecté. Le programme malveillant resignera ensuite le fichier modifié pour que, une fois ces » corrections » apportées, Gatekeeper (un mécanisme de protection intégré à macOS) autorise l’exécution de l’application sans demander d’autorisation supplémentaire à l’utilisateur. Même si cette technique ne fonctionne pas toujours, elle s’avère efficace pour les applications plus simples développées à l’aide du célèbre framework Electron.

L’application infectée par un cheval de Troie demande à l’utilisateur de saisir la phrase secrète de son portefeuille

Lorsque l’application infectée est ouverte, elle simule une erreur et lance un « processus de récupération », demandant à l’utilisateur de saisir la phrase secrète de son portefeuille.

Outre MacSync, les développeurs à l’origine d’autres logiciels espions populaires sous macOS ont adopté cette même approche d’infection par cheval de Troie. Nous avons déjà présenté en détail un mécanisme similaire utilisé pour compromettre les portefeuilles Exodus et Bitcoin-Qt.

Comment protéger vos cryptomonnaies

Les pirates ont démontré à maintes reprises qu’aucun appareil n’est vraiment invulnérable. Étant donné que de nombreux développeurs et adeptes des cryptomonnaies privilégient les systèmes macOS et iOS, les cybercriminels conçoivent et lancent des attaques à grande échelle visant ces deux plateformes. Pour rester en sécurité, il faut mettre en place une défense en profondeur, fondée sur le scepticisme et la vigilance.

- Téléchargez uniquement des applications provenant de sources fiables : soit le site officiel du développeur, soit sa page sur l’App Store. Étant donné que des programmes malveillants peuvent se glisser même dans les boutiques officielles, vérifiez toujours l’éditeur de l’application.

- Vérifiez la note de l’application, sa date de publication et le nombre de téléchargements.

- Lisez les avis, en particulier les négatifs. Triez les commentaires par date pour consulter les avis au sujet de la dernière version. Les pirates commencent souvent par proposer une application tout à fait inoffensive qui recueille d’excellents avis, avant d’y ajouter des fonctionnalités malveillantes lors d’une mise à jour ultérieure.

- Ne copiez-collez jamais de commandes dans Terminal à moins d’être sûr à 100 % de ce qu’elles font. Ces attaques sont devenues très courantes ces derniers temps. Elles se présentent souvent sous la forme d’étapes d’installation pour des applications d’IA telles que Claude Code ou OpenClaw.

- Installez un système de sécurité complet sur tous vos ordinateurs et smartphones. Nous vous recommandons Kaspersky Premium. Cette mesure contribue grandement à réduire le risque de se rendre sur des sites de phishing ou d’installer des applications malveillantes.

- Ne saisissez jamais votre phrase secrète dans une application de portefeuille matériel, sur un site Internet ou dans une discussion en ligne. Dans tous les cas, qu’il s’agisse de migrer vers un nouveau portefeuille, de réinstaller des applications ou de récupérer un portefeuille, la phrase secrète doit être saisie exclusivement sur l’appareil lui-même – jamais dans une application mobile ou de bureau.

- Vérifiez toujours l’adresse du destinataire sur l’écran du portefeuille matériel afin d’éviter toute attaque impliquant une substitution d’adresse.

- Conservez vos phrases secrètes de la manière la plus sûre possible, par exemple sur une plaque métallique ou dans une enveloppe scellée placée dans un coffre-fort. Il vaut mieux ne pas les stocker du tout sur un ordinateur, mais si c’est votre seule option, utilisez un coffre-fort numérique sécurisé et chiffré comme Kaspersky Password Manager.

Vous pensez encore que les appareils Apple sont invulnérables ? Les articles suivants pourraient vous faire changer d’avis.

- L’iPhone n’est plus invincible : le cas de DarkSword et de Coruna

- Predator et iPhone : l’art de la surveillance invisible

- Vos écouteurs Bluetooth vous espionnent-ils ?

- AirBorne : attaques contre les appareils Apple via des vulnérabilités dans AirPlay

- Banshee : un malware ciblant les utilisateurs de macOS

iOS

iOS

Conseils

Conseils