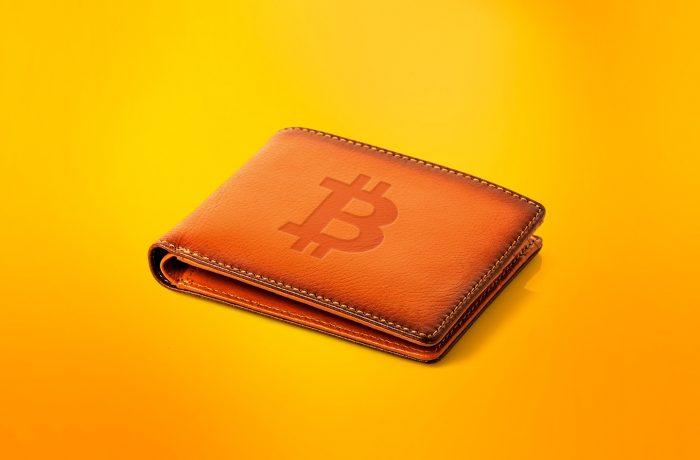

Les voleurs de cryptomonnaies multiplient leurs attaques contre les utilisateurs d’Apple

Nous avons découvert plus d’une vingtaine d’applications de phishing ressemblant à des portefeuilles de cryptomonnaies populaires, disponibles directement sur l’App Store officiel. Voici un aperçu des nouvelles séries d’attaques visant les utilisateurs d’iPhone et de Mac ainsi que leurs avoirs en cryptomonnaies.

iOS

iOS

AI

AI

Bluetooth

Bluetooth

suivi

suivi

mots de passe

mots de passe