Dans un article précédent, nous avons présenté un exemple concret de l’utilité de l’attribution des menaces dans les enquêtes sur les incidents. Nous avons également présenté Kaspersky Threat Attribution Engine (KTAE), notre outil permettant de deviner à quel groupe APT en particulier appartient un échantillon de programme malveillant. Pour le démontrer, nous avons utilisé Kaspersky Threat Intelligence Portal, un outil disponible dans le cloud qui donne accès à KTAE dans le cadre de notre service complet d’analyse des menaces, en plus d’une sandbox et d’un outil de recherche de similitudes non attribuables. Les avantages d’un service cloud sont évidents : les clients n’ont pas besoin d’investir dans du matériel, d’installer quoi que ce soit, ni de gérer un quelconque logiciel. Cependant, comme le montre la réalité, la version « cloud » d’un outil d’attribution ne convient pas à tout le monde…

Tout d’abord, certaines organisations sont soumises à des restrictions réglementaires qui interdisent strictement à toute donnée de quitter leur périmètre interne. Pour les analystes de sécurité de ces entreprises, il est hors de question de charger des fichiers sur un service tiers. D’autre part, certaines entreprises font appel à des spécialistes de la recherche sur les menaces qui ont besoin d’une boîte à outils plus souple, leur permettant de mener leurs propres recherches parallèlement à la Threat Intelligence de Kaspersky. C’est pourquoi KTAE est disponible en deux versions : une version basée sur le cloud et une autre déployée sur site.

Quels sont les avantages de la version sur site de KTAE par rapport à sa version dans le cloud ?

Tout d’abord, la version locale de KTAE garantit la confidentialité totale des enquêtes. L’ensemble de l’analyse s’effectue au sein même du réseau interne de l’organisation. La source de Threat Intelligence est une base de données déployée à l’intérieur du périmètre de l’entreprise. Elle contient les indicateurs uniques et les données d’attribution de chaque échantillon malveillant identifié par nos experts, ainsi que les caractéristiques des fichiers légitimes afin d’exclure toute détection de faux positifs. La base de données est régulièrement mise à jour, mais elle fonctionne à sens unique : aucune information ne quitte jamais le réseau du client.

En outre, la version sur site de KTAE permet aux experts d’ajouter de nouveaux groupes de menaces à la base de données et de les corréler à des échantillons de programmes malveillants qu’ils ont eux-mêmes découverts. Cela signifie que l’attribution ultérieure de nouveaux fichiers tiendra compte des données ajoutées par les chercheurs internes. Les experts peuvent ainsi cataloguer leurs propres groupes de programmes malveillants, les étudier et identifier les similitudes.

Voici un autre outil d’expert pratique : notre équipe a développé un plug-in gratuit pour IDA Pro, un désassembleur populaire, à utiliser avec la version locale de KTAE.

À quoi sert un plug-in d’attribution pour un désassembleur ?

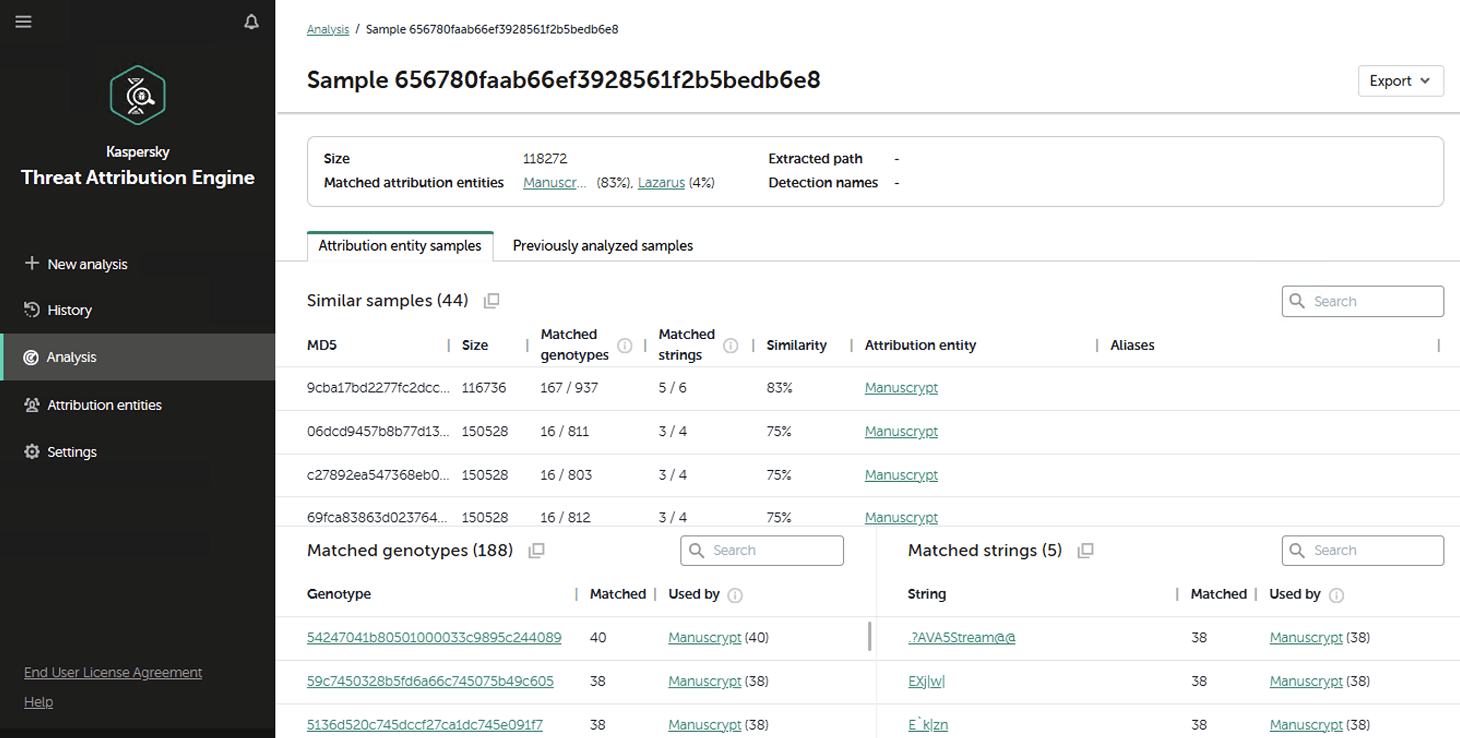

Pour un analyste SOC chargé du triage des alertes, l’attribution d’un fichier malveillant trouvé dans l’infrastructure est simple : il suffit de le charger dans KTAE (version cloud ou sur site) et d’obtenir un verdict, par exemple Manuscrypt (83 %). Cette information est suffisante pour prendre des précautions adéquates contre les outils connus du groupe en question et pour évaluer la situation dans son ensemble. Un spécialiste de la recherche sur les menaces, toutefois, pourrait ne pas se contenter d’un tel verdict. Il pourrait aussi se demander : « Quels fragments de code sont uniques dans tous les échantillons de programmes malveillants utilisés par ce groupe ? » C’est là qu’un plug-in d’attribution pour désassembleur s’avère utile.

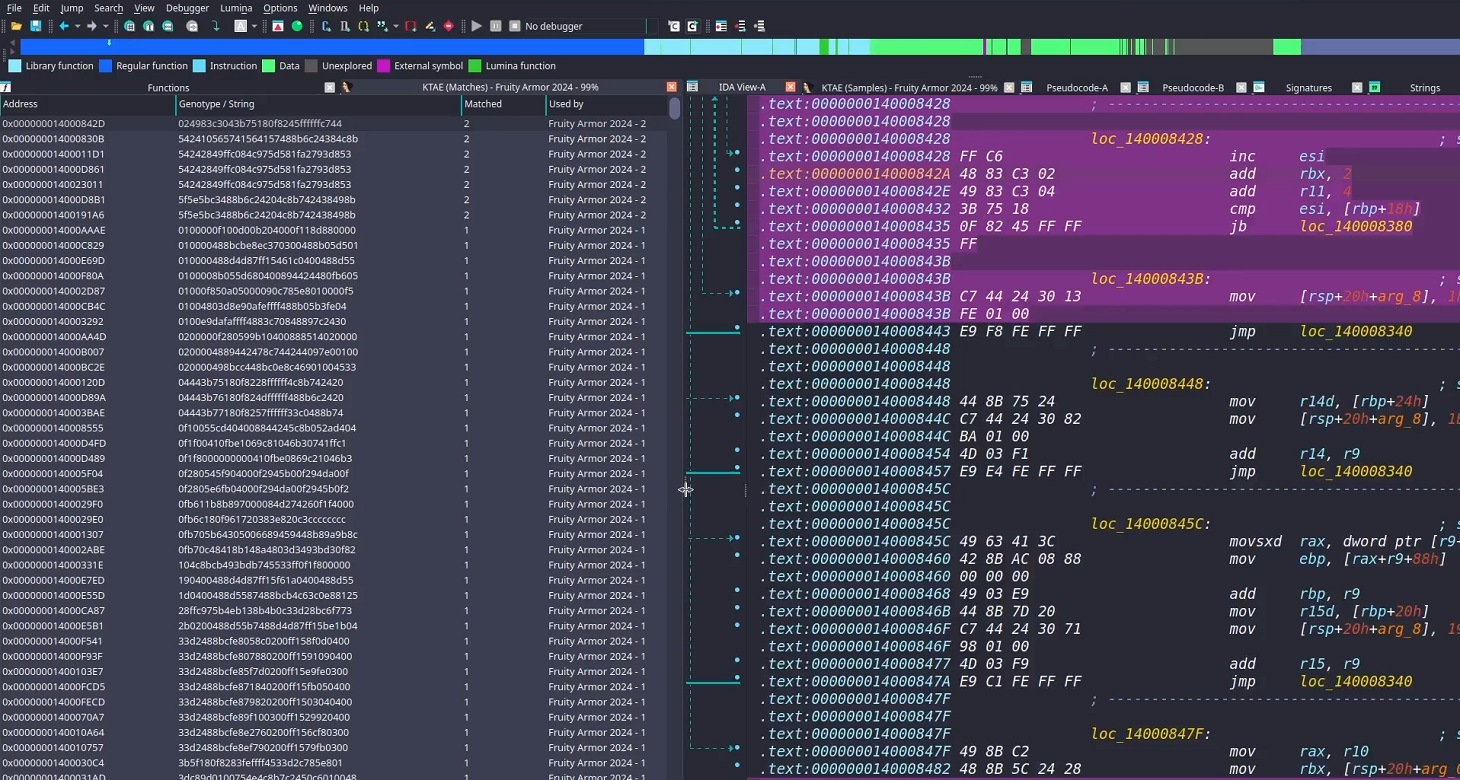

Dans l’interface d’IDA Pro, le plug-in met en évidence les fragments de code désassemblés spécifiques qui ont déclenché l’algorithme d’attribution. Cette solution permet non seulement aux experts de se pencher sur les nouveaux échantillons de programmes malveillants, mais aussi aux chercheurs d’affiner les règles d’attribution au fur et à mesure. Par conséquent, l’algorithme et l’outil KTAE lui-même ne cessent d’évoluer, ce qui rend l’attribution toujours plus précise.

Comment configurer le plug-in ?

Le plug-in est un script écrit en Python. Pour le faire fonctionner, vous avez besoin du plug-in IDA Pro. Malheureusement, il ne fonctionnera pas dans le plug-in IDA Free, car celui-ci ne prend pas en charge les scripts Python. Si vous n’avez pas encore installé Python, vous devrez le faire, configurer les dépendances (consultez le fichier des dépendances dans notre dépôt GitHub), et vous assurer que les variables d’environnement d’IDA Pro pointent vers les bibliothèques Python.

Ensuite, vous devrez insérer l’URL de votre instance locale de KTAE dans le corps du script et fournir votre jeton d’API (qui est disponible moyennant paiement), comme dans l’exemple de script décrit dans la documentation du plug-in KTAE.

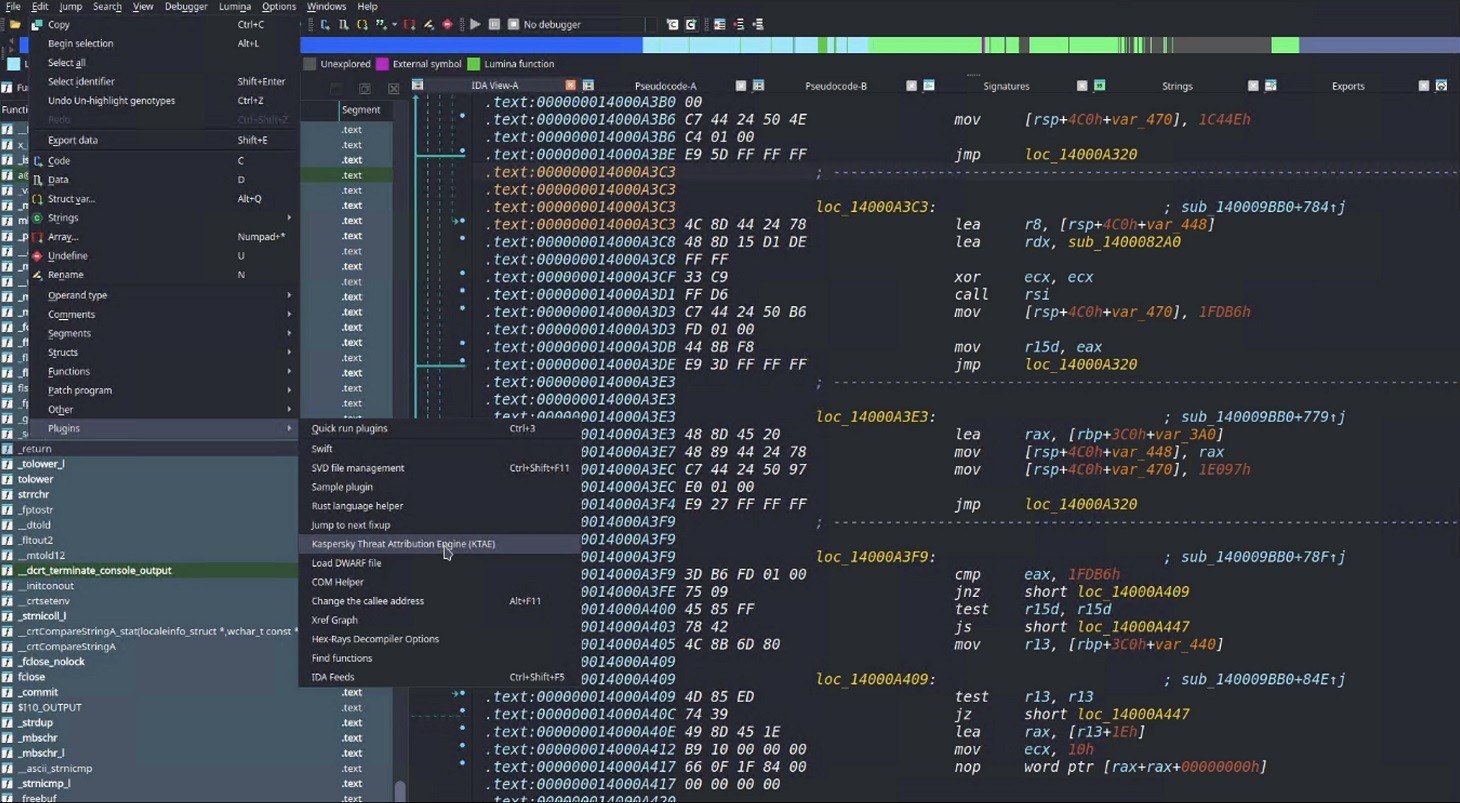

Il vous suffit ensuite de déposer le script dans le dossier de votre plug-in IDA Pro et de lancer le désassembleur. Si la procédure s’est déroulée correctement, après avoir chargé et désassemblé un échantillon, vous verrez une option permettant de lancer le plug-in Kaspersky Threat Attribution Engine (KTAE) sous Modifier → Plug-ins :

Comment utiliser le plug-in ?

Lorsque le plug-in est installé, voici ce qui se produit en arrière-plan : le fichier chargé dans IDA Pro est envoyé via l’API au service KTAE installé localement, à l’URL configurée dans le script. Le service analyse le fichier, et les résultats de l’analyse sont renvoyés directement dans IDA Pro.

Sur un réseau local, le script accomplit généralement sa tâche en quelques secondes (la durée dépend de la connexion au serveur KTAE et de la taille du fichier analysé). Une fois que le plug-in termine son travail, un chercheur peut se lancer dans l’exploration des fragments de code mis en évidence. Un double-clic permet d’accéder directement à la section concernée du code assembleur ou du code binaire (vue hexadécimale) pour analyse. Ces points de données supplémentaires permettent de repérer facilement les blocs de code partagés et de suivre les modifications apportées à la boîte à outils d’un programme malveillant.

Pour en savoir plus sur Kaspersky Threat Attribution Engine et sur son déploiement, consultez la documentation officielle du produit. Enfin, pour organiser une démonstration ou un projet pilote, veuillez remplir le formulaire sur le site de Kaspersky.

threat intelligence

threat intelligence

Conseils

Conseils