Jusqu’à récemment, les escrocs ciblaient principalement les portefeuilles de cryptomonnaies appartenant à des utilisateurs individuels. Cependant, il semble que les entreprises utilisent de plus en plus les cryptomonnaies, si bien que les pirates tentent désormais de mettre la main sur les portefeuilles des entreprises également. Il n’est pas nécessaire de chercher bien loin pour trouver des exemples. Le programme malveillant Efimer récemment étudié, qui a été distribué à des organisations, est capable de remplacer les adresses de portefeuilles de cryptomonnaies dans le presse-papiers. Nous n’avons donc pas été vraiment surpris d’observer des campagnes de phishing visant à la fois les particuliers et les entreprises. Ce qui a étonné, en revanche, c’est à quel point le scénario de couverture était élaboré, tout comme l’escroquerie dans son ensemble.

Le stratagème de phishing

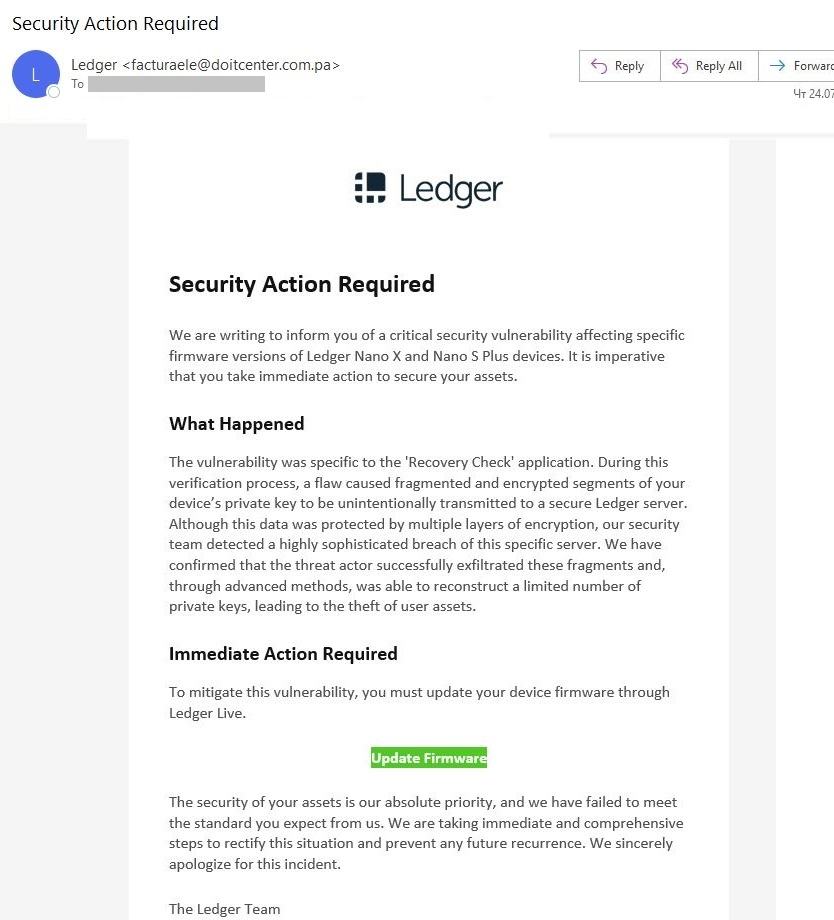

Le programme en question s’adresse aux utilisateurs de portefeuilles matériels de cryptomonnaies Ledger, en particulier les modèles Nano X et Nano S Plus. Les escrocs envoient un email de phishing contenant de longues excuses. L’email indique qu’en raison d’une faille technique, certaines parties des clés privées des utilisateurs ont été transmises à un serveur Ledger. Les données étaient bien protégées et chiffrées, mais « l’équipe de l’entreprise » aurait découvert une violation des données très complexe. Le faux récit des cybercriminels poursuit en déclarant que ceux-ci auraient exfiltré des fragments de clés, puis utilisé des méthodes extrêmement sophistiquées pour le déchiffrement et la reconstruction de certaines d’entre elles, « ce qui aurait conduit au vol des cryptomonnaies ». Les utilisateurs sont ensuite invités à protéger leurs portefeuilles de cryptomonnaies contre cette vulnérabilité, les pirates recommandant de mettre immédiatement à jour le micrologiciel de leur appareil.

Il est certain que c’est une histoire captivante. Cependant, en y réfléchissant un peu, on constate quelques incohérences. Par exemple, il n’est pas clair comment un fragment de clé pourrait être utilisé pour reconstruire l’ensemble. Il est également tout à fait étonnant de savoir en quoi consistent ces « méthodes de déchiffrement avancées » et comment les représentants de Ledger sont censés les connaître.

L’email lui-même est rédigé avec beaucoup de soin ; il n’y a presque rien à redire. Il n’a même pas été envoyé à l’aide d’outils standard utilisés par les escrocs ; les pirates ont préféré utiliser un service de messagerie légitime, SendGrid. Autrement dit, ces emails bénéficient d’une bonne réputation et contournent souvent les filtres anti-phishing. Les seuls avertissements sont le domaine de l’expéditeur et le domaine du site Internet que les utilisateurs sont invités à visiter pour mettre à jour le micrologiciel. Inutile de préciser que ni l’un ni l’autre n’a de lien avec Ledger.

Le site des escrocs

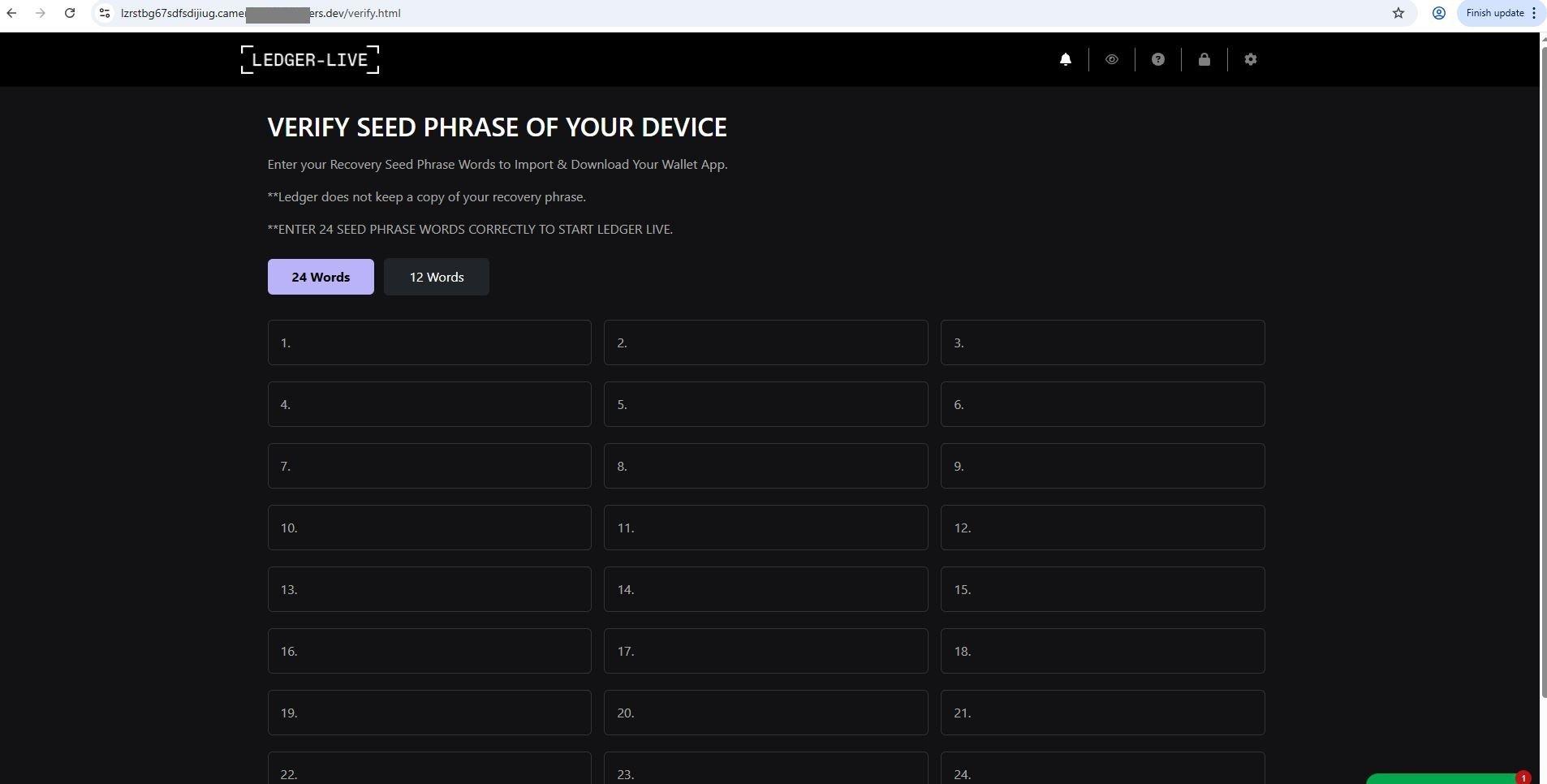

Le site est également très clair et professionnel, si l’on fait abstraction du nom de domaine sur lequel il est hébergé, qui n’a absolument pas sa place ici. Il est possible que le site soit utilisé pour plusieurs escroqueries, car il ne mentionne aucune mise à jour du micrologiciel et recense beaucoup plus d’appareils que ne le fait l’email. Le site dispose même d’un chat d’assistance fonctionnel ! Même s’il s’agit très probablement d’un chatbot, il répond aux questions et donne des conseils en apparence utiles. Le but de ce site est de vous demander de saisir votre phrase secrète après avoir sélectionné votre appareil.

Une phrase secrète est une séquence de mots générée aléatoirement qui sert à récupérer l’accès à un portefeuille de cryptomonnaies. Et comme vous l’avez sans doute deviné, il ne faut en aucun cas l’indiquer, car toute personne qui la connaît peut obtenir un accès complet à vos cryptomonnaies.

Autre point intéressant : lorsque vous recherchez des sites similaires sur Google, vous trouverez un nombre surprenant de fausses pages similaires. Ce type d’escroquerie est manifestement très répandu.

Comment rester hors de danger ?

Que vous gériez vos cryptomonnaies sur vos propres appareils administrés ou que vous utilisiez simplement des applications bancaires en ligne classiques, il est essentiel de vous tenir informé des dernières tactiques utilisées par les pirates. Pour les employés de l’entreprise, nous recommandons des outils de formation spécialisés afin de les sensibiliser aux cybermenaces modernes. Une façon efficace d’y parvenir consiste à utiliser la plateforme Kaspersky Automated Security Awareness Platform. Pour les particuliers, notre blog est une excellente ressource pour apprendre à repérer les tentatives de phishing.

De plus, nous vous recommandons d’installer une solution de sécurité robuste sur les appareils personnels et professionnels que vous utilisez pour effectuer des transactions financières. Ces solutions peuvent à la fois bloquer l’accès aux sites de phishing et empêcher les fuites de données.

phishing

phishing

Conseils

Conseils