Chaque année, les escrocs inventent de nouvelles façons de piéger les internautes, et 2025 n’a pas fait exception. Au cours de l’année écoulée, notre système anti-phishing a déjoué plus de 554 millions de tentatives de clics sur des liens de phishing, tandis que notre antivirus pour messagerie a bloqué près de 145 millions de pièces jointes malveillantes. Pour couronner le tout, près de 45 % de tous les emails envoyés dans le monde se sont avérés être des spams. Ci-dessous, nous présentons les stratagèmes de phishing et de spam les plus impressionnants de l’année dernière. Pour approfondir le sujet, vous pouvez lire le rapport complet Spam et phishing en 2025 sur Securelist.

Phishing pour le plaisir

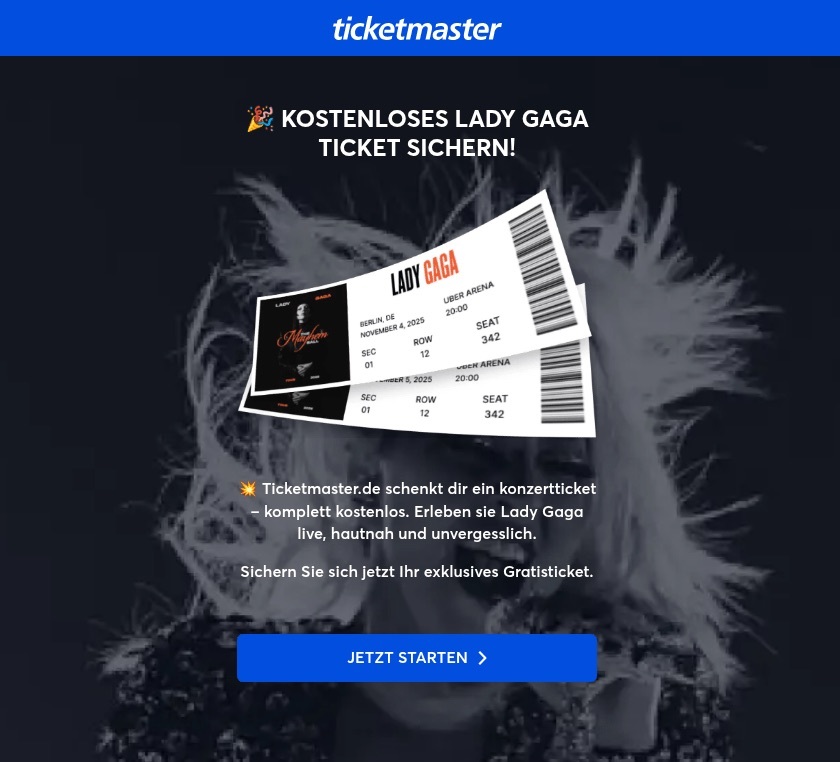

Les mélomanes et les cinéphiles ont été les principales cibles des escrocs en 2025. Des acteurs malveillants ont tout mis en œuvre pour créer de faux comparateurs de billets et de faux sites usurpant l’identité de services de streaming populaires.

Sur ces fausses plateformes, les utilisateurs pouvaient obtenir des billets « gratuits » pour de grands concerts. Le piège ? Il suffisait de payer de petits « frais de traitement » ou « frais d’expédition ». Bien entendu, la seule chose qui était envoyée était votre argent durement gagné, directement dans la poche d’un escroc.

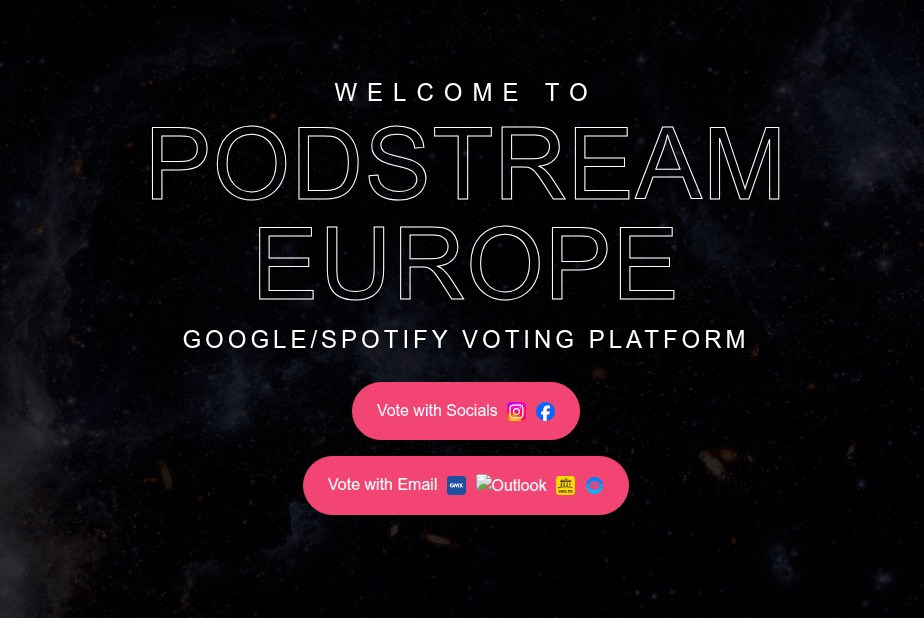

Dans le cas des services de streaming, la procédure était la suivante : les utilisateurs recevaient une offre alléchante leur proposant, par exemple, de migrer leurs playlists Spotify vers YouTube en saisissant leurs identifiants Spotify. Les internautes étaient également invités à voter pour leur artiste favori dans un graphique, une occasion que la plupart des fans ont eu du mal à laisser passer. Pour ajouter une touche de légitimité, les escrocs ont cité de grands noms, tels que Google et Spotify. Le formulaire de phishing ciblait plusieurs plateformes à la fois (Facebook, Instagram ou messageries) et demandait aux utilisateurs de saisir leurs identifiants pour voter céder leurs comptes.

Cette page de phishing imitant une interface multiconnexion est mal conçue : aucun graphiste digne de ce nom n’aurait entassé autant d’icônes disparates sur un seul bouton

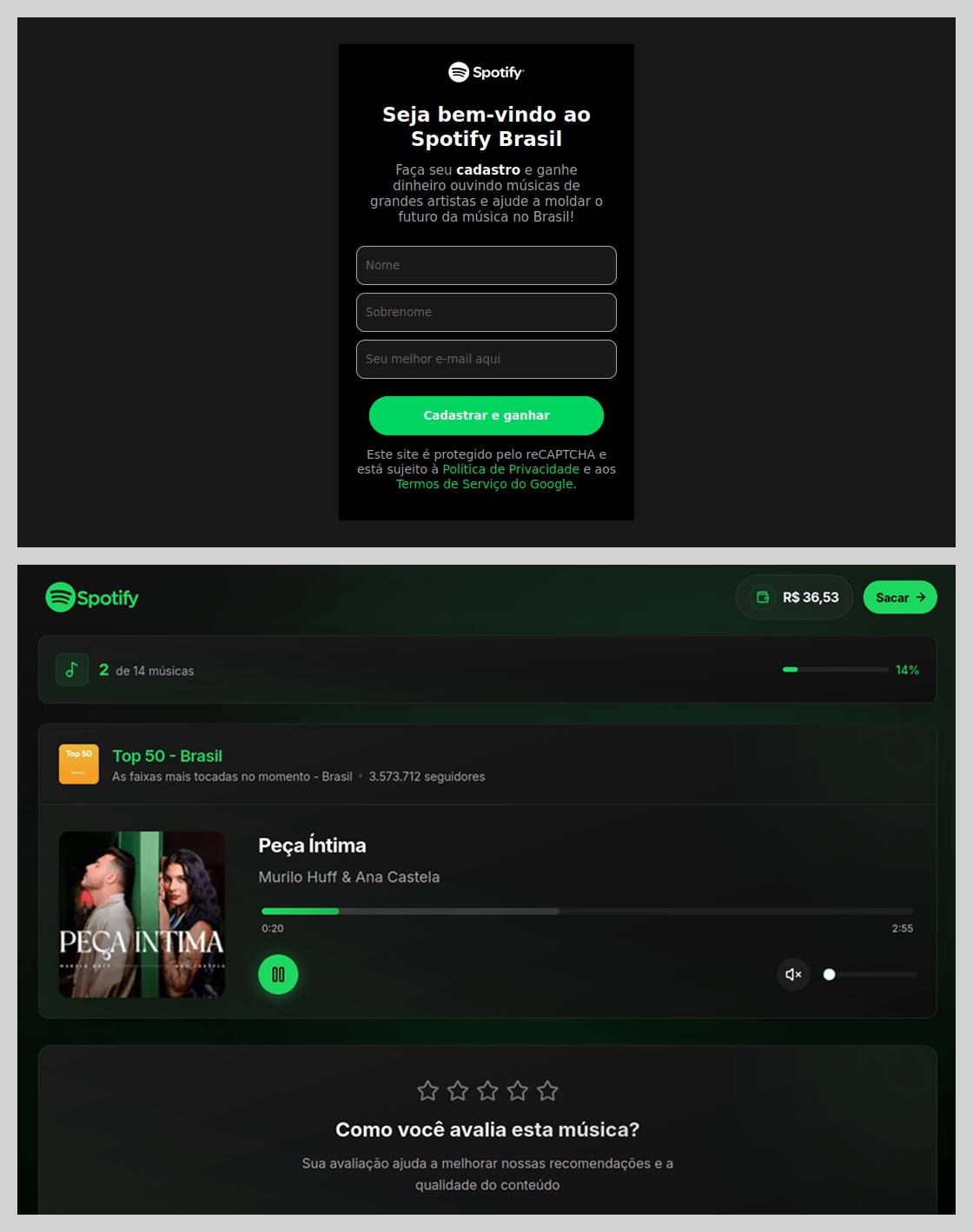

Au Brésil, les escrocs sont allés encore plus loin : ils ont proposé aux utilisateurs de gagner de l’argent simplement en écoutant et en notant des chansons sur un service présenté comme partenaire de Spotify. Lors de l’inscription, les utilisateurs devaient fournir leur identifiant Pix (le système de paiement instantané brésilien), puis effectuer un « paiement de vérification » unique de 19,9 réaux brésiliens (environ 4 dollars) afin de « confirmer leur identité ». Ces frais ne représentaient bien sûr qu’une fraction des « gains potentiels » promis. Le formulaire de paiement était très réaliste et demandait des données personnelles supplémentaires, probablement dans le but de les collecter pour de futures attaques.

Cette arnaque se présentait comme un service permettant d’améliorer les notes et d’augmenter le nombre d’écoutes sur Spotify, mais pour commencer à « gagner » de l’argent, il fallait d’abord payer

Le programme « rendez-vous culturel » s’est révélé particulièrement inventif. Après avoir matché et discuté brièvement sur une application de rencontre, un nouveau « prétendant » invitait la victime à aller voir une pièce de théâtre ou un film et lui envoyait un lien pour acheter les billets. Une fois le « paiement » effectué, l’amant et le site de billetterie disparaissaient tout simplement. Une méthode similaire a été utilisée pour vendre des billets pour des jeux d’évasions immersifs, qui ont récemment connu un regain de popularité. Le design des pages reflétait celui des sites réels afin de mettre les utilisateurs en confiance.

Phishing via les applications de messagerie

Le vol de comptes Telegram et WhatsApp est devenu l’une des menaces les plus répandues de l’année. Les escrocs ont perfectionné l’art de dissimuler le phishing sous l’apparence d’activités normales sur les applications de messagerie instantanée, et ont considérablement élargi leur champ d’action géographique.

Sur Telegram, les abonnements Premium gratuits sont restés l’appât ultime. Alors que ces pages de phishing n’étaient auparavant disponibles qu’en russe et en anglais, l’année 2025 a connu une expansion spectaculaire vers d’autres langues. Les victimes reçoivent un message, souvent envoyé depuis le compte piraté d’un ami, leur proposant un « cadeau ». Pour l’activer, l’utilisateur doit se connecter à son compte Telegram sur le site de l’escroc, ce qui entraîne immédiatement le piratage du compte.

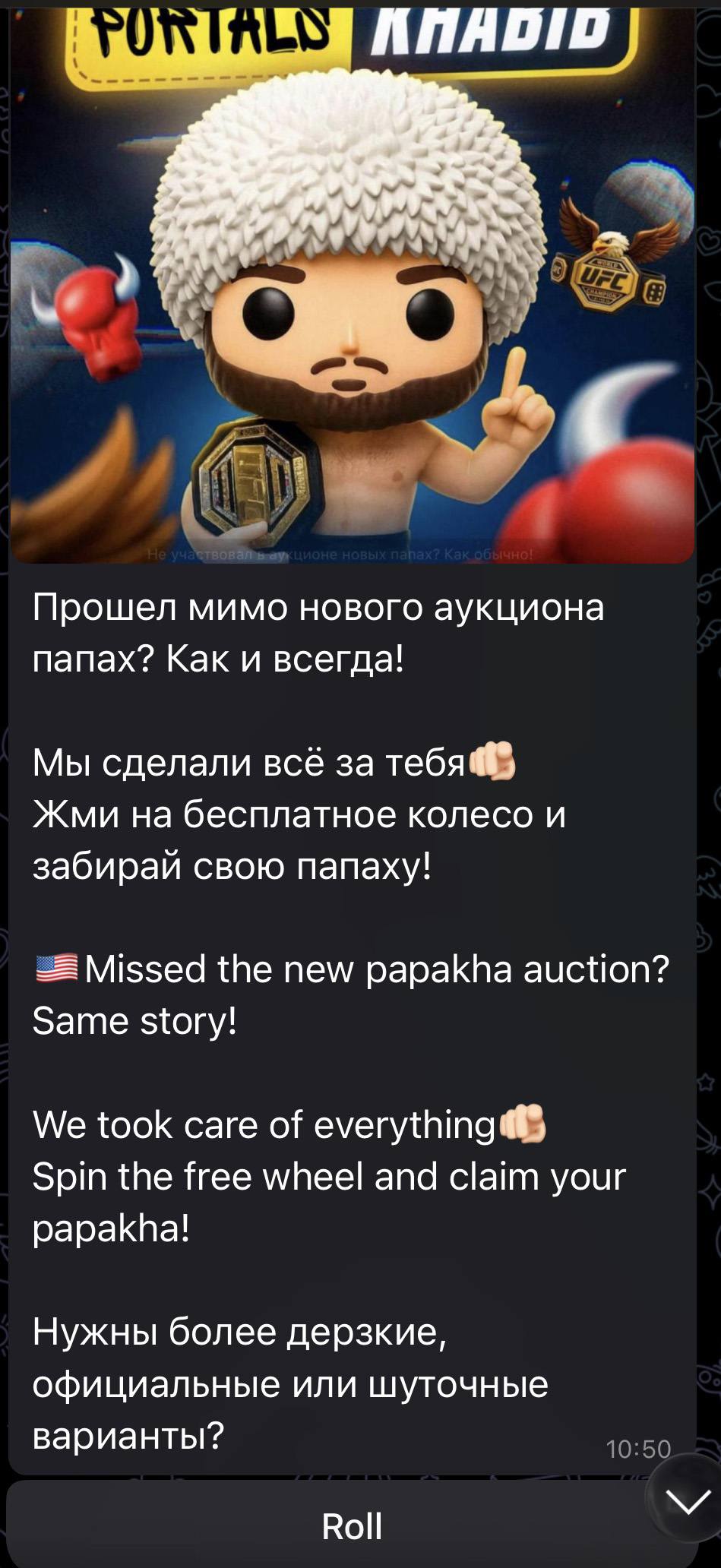

Un autre stratagème courant consiste à faire gagner des cadeaux offerts par des célébrités. Une attaque spécifique, sous couvert d’un concours NFT, s’est démarquée, car elle fonctionnait via une mini-application Telegram. Pour l’utilisateur moyen, il est beaucoup plus difficile de repérer une mini-application malveillante que d’identifier une URL externe douteuse.

Des escrocs ont lancé simultanément en russe et en anglais un faux concours NFT pour gagner un NFT de Khabib Nurmagomedov. Cependant, dans le texte russe, ils ont oublié de supprimer une question générée par l’IA : « Préférez-vous des options plus audacieuses, formelles ou humoristiques ? », ce qui témoigne d’un travail bâclé et d’un manque total de révision

Enfin, l’arnaque classique consistant à voter pour un ami sur Messenger a évolué en 2025 pour inclure des invitations à voter pour le « meilleur dentiste de la ville » ou le « meilleur chef d’entreprise » – malheureusement, il ne s’agit là que d’un appât destiné à pirater des comptes.

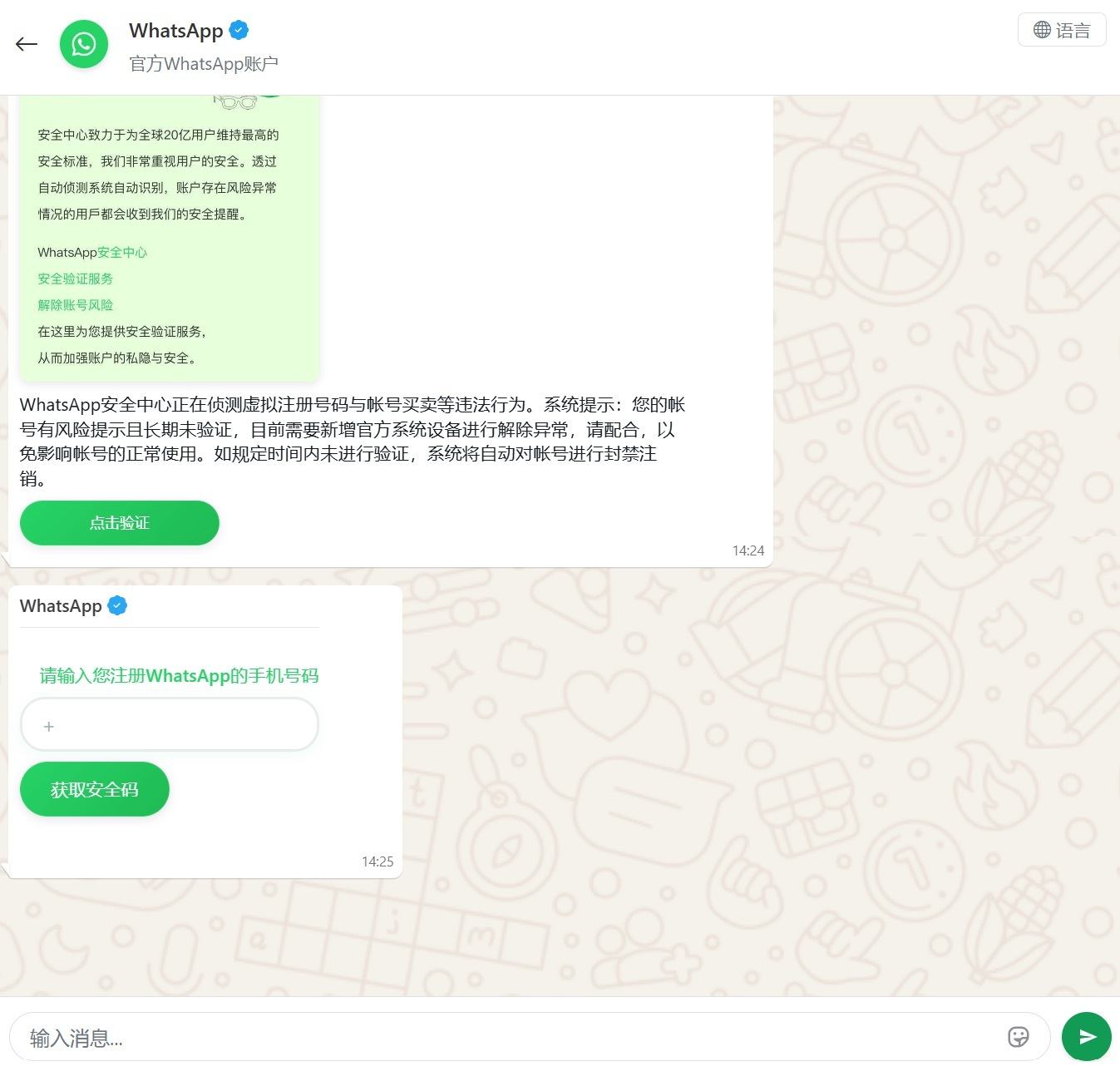

Une autre méthode astucieuse pour pirater des comptes WhatsApp a été repérée en Chine, où des pages de phishing imitaient parfaitement l’interface réelle de WhatsApp. Les victimes étaient informées qu’en raison d’une prétendue « activité illégale », elles devaient se soumettre à une « vérification supplémentaire », qui, vous l’avez deviné, aboutissait au vol de leur compte.

Les victimes étaient redirigées vers un formulaire de saisie de numéro de téléphone, puis invitées à fournir leur code d’autorisation.

Usurpation d’identité des services gouvernementaux

Le phishing qui imite les messages et les portails gouvernementaux est un « classique du genre », mais en 2025, les escrocs ont ajouté de nouveaux scénarios à leur répertoire.

En Russie, les attaques de vishing visant les utilisateurs des services gouvernementaux ont pris de l’ampleur. Les victimes ont reçu des emails indiquant qu’un identifiant non autorisé avait été utilisé sur leur compte et les invitant à appeler un numéro spécifique pour effectuer un « contrôle de sécurité ». Pour qu’ils aient l’air légitimes, les emails contenaient de faux détails techniques : adresses IP, modèles d’appareils et horodatages de l’identifiant présumé. Les escrocs ont également envoyé de fausses notifications d’accord de prêt : si le destinataire n’avait pas demandé de prêt (ce qui était le cas), il était invité à appeler une fausse équipe d’assistance. Une fois que la victime paniquée entrait en contact avec un « opérateur », l’ingénierie sociale prenait le relais.

Au Brésil, des pirates informatiques ont récupéré des numéros d’identification fiscale (numéros CPF) en créant de faux portails gouvernementaux. Étant donné que cet identifiant est la clé principale permettant d’accéder aux services publics, aux bases de données nationales et aux documents personnels, le détournement d’un numéro CPF ouvre la voie à l’usurpation d’identité.

En Norvège, des escrocs ont ciblé des personnes souhaitant renouveler leur permis de conduire. Un site imitant l’Administration norvégienne des routes publiques a collecté une mine de données personnelles : numéros de plaque d’immatriculation, noms complets, adresses, numéros de téléphone et numéros d’identification personnels attribués à chaque résident, pour ne citer que quelques exemples. Pour couronner le tout, les automobilistes ont été invités à payer des « frais de remplacement de permis » d’un montant de 1 200 NOK (plus de 100 euros). Les escrocs sont repartis avec des données personnelles, des informations bancaires et de l’argent. Un véritable triple combo !

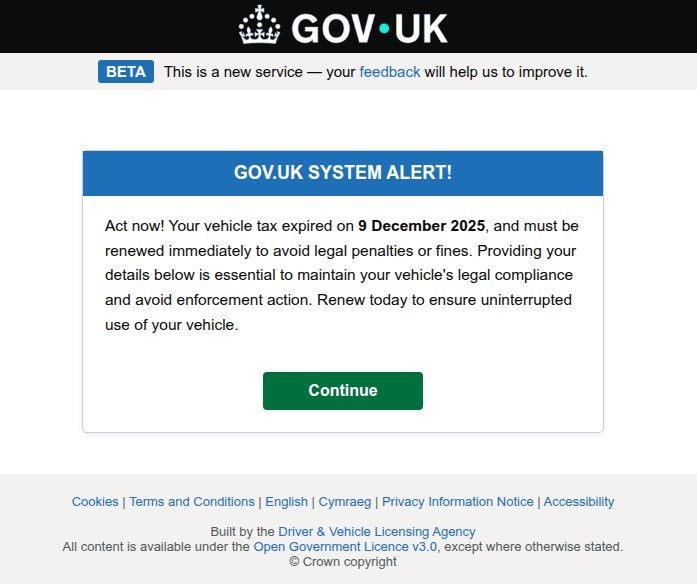

D’une manière générale, les automobilistes constituent une cible intéressante : ils ont manifestement de l’argent, une voiture et la crainte de la perdre. Des escrocs britanniques ont profité de cette situation en envoyant des demandes de paiement urgent de taxes automobiles impayées afin d’éviter des « mesures répressives » non précisées. Cette urgence à « agir tout de suite » est un classique du phishing, conçu pour détourner l’attention de la victime d’une URL douteuse ou d’une mise en page bancale.

Des escrocs ont fait pression sur des Britanniques pour qu’ils paient sur-le-champ des taxes sur les véhicules soi-disant en retard, sous peine de subir des sanctions.

Permettez-nous d’emprunter votre identité

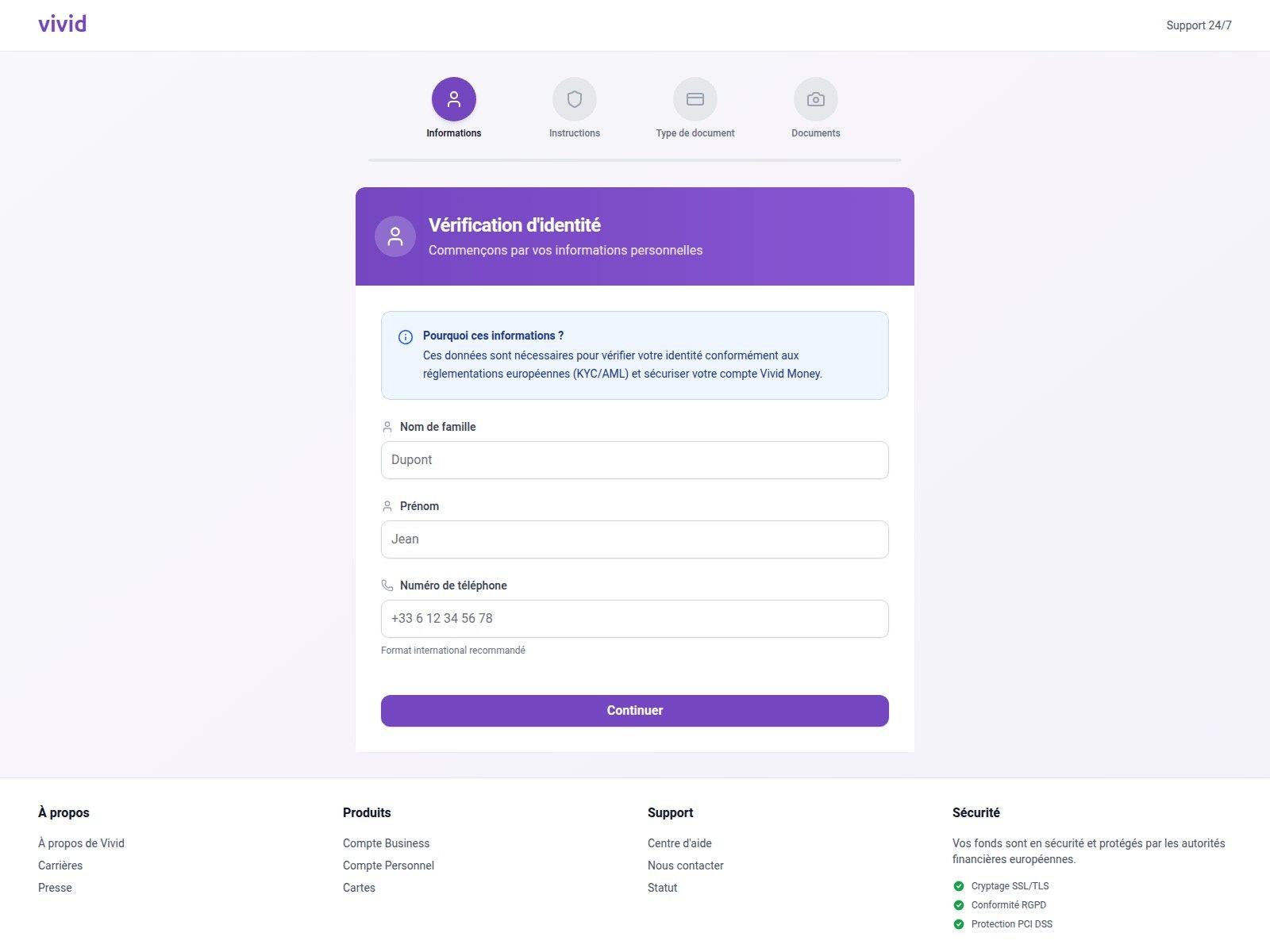

En 2025, nous avons constaté une recrudescence des attaques de phishing axées sur les contrôles « Know Your Customer » (KYC). Pour renforcer la sécurité, de nombreux services vérifient désormais l’identité des utilisateurs à l’aide de données biométriques et de pièces d’identité officielles. Les escrocs ont appris à récolter ces données en usurpant les pages des services courants qui mettent en œuvre ces vérifications.

Sur cette page frauduleuse de Vivid Money, les escrocs ont systématiquement collecté des informations extrêmement détaillées sur leurs victimes

Ce qui distingue ces attaques, c’est qu’en plus des informations personnelles habituelles, les escrocs exigent des photos des pièces d’identité ou du visage de la victime, parfois sous plusieurs angles. Ce type de profil complet peut ensuite être vendu sur des marchés du Dark Web ou utilisé à des fins d’usurpation d’identité. Nous avons abordé ce sujet en détail dans notre article intitulé « Qu’advient-il des données volées lors d’une attaque de phishing ? « .

Escrocs spécialisés dans l’IA

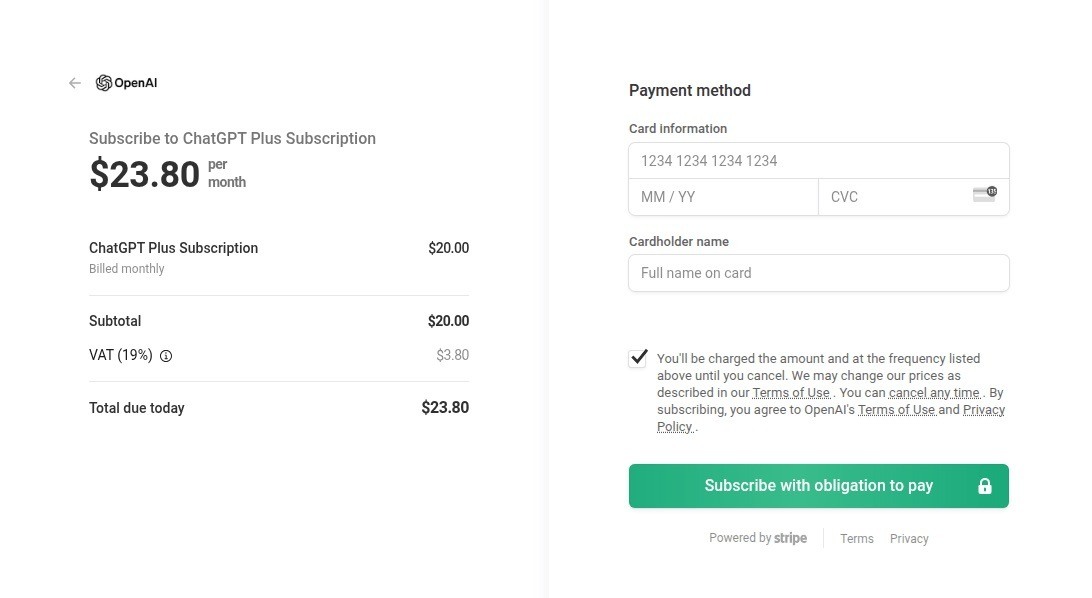

Bien évidemment, les escrocs n’allaient pas rester les bras croisés face à l’essor de l’intelligence artificielle. ChatGPT est devenu un appât particulièrement attractif : les escrocs créent de fausses pages d’abonnement à ChatGPT Plus et proposent des » invites uniques » garantissant une viralité sur les réseaux sociaux.

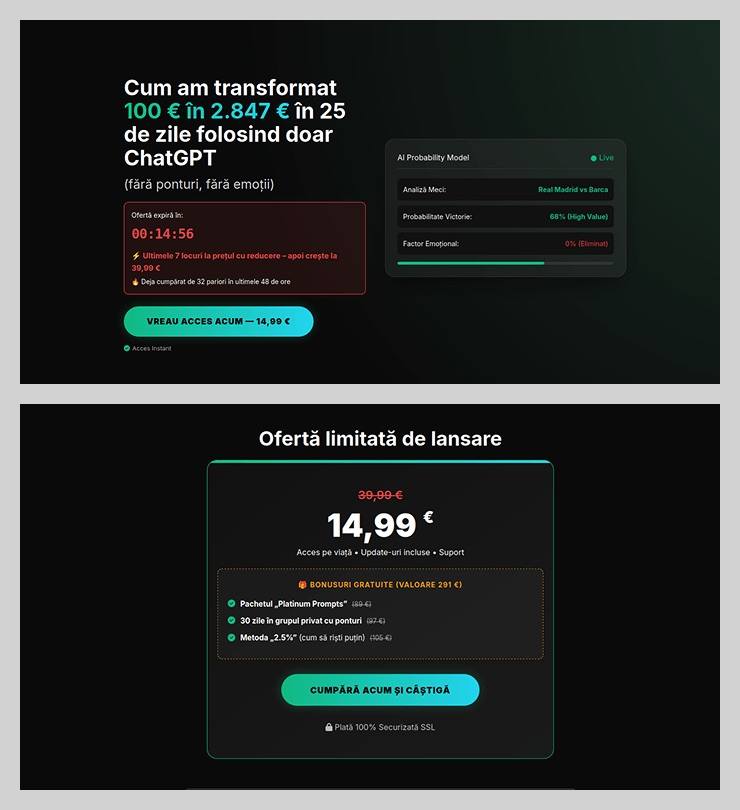

Le programme « Gagnez de l’argent grâce à l’IA » est particulièrement cynique. Des escrocs promettent des revenus passifs grâce à des paris soi-disant placés par ChatGPT : les bots font tout le travail, tandis que l’utilisateur n’a plus qu’à regarder l’argent rentrer. On dirait un rêve, n’est-ce pas ? Mais pour « saisir » cette opportunité, il faut agir rapidement. Le prix spécial proposé pour cette méthode facile de perdre son argent reste valable pendant seulement 15 minutes à compter de l’ouverture de la page, ne laissant pas le temps aux victimes de réfléchir.

De manière générale, les escrocs adoptent rapidement l’IA. Ils ont recours aux deepfakes, automatisent la création de sites Internet de haute qualité et génèrent des textes soignés pour leurs campagnes d’emails. Même les appels téléphoniques en direct avec les victimes entrent désormais dans le cadre de stratagèmes plus complexes, que nous avons détaillés dans notre article « Comment les escrocs et les pirates spécialisés dans le phishing exploitent-ils l’IA ? « .

Offres d’emploi piégées

Les personnes à la recherche d’un emploi sont des cibles privilégiées pour les personnes mal intentionnées. En proposant des postes à distance très bien rémunérés au sein de grandes enseignes, les cybercriminels récoltent les données personnelles des candidats, allant parfois jusqu’à leur soutirer de modestes « frais de traitement de dossier » ou « commissions ».

Dans des scénarios plus élaborés, les sites de phishing se faisant passer pour des agences pour l’emploi demandent le numéro de téléphone associé au compte Telegram de l’utilisateur lors de son inscription. Pour terminer son « inscription », la victime doit saisir un « code de confirmation », qui n’est rien d’autre qu’un code d’autorisation Telegram. Une fois que le code est saisi, le site continue de demander au candidat de fournir plus de détails sur son profil, ce qui est clairement un moyen de détourner son attention pour l’empêcher de remarquer la nouvelle notification de connexion sur son téléphone. Pour « procéder à la vérification », la victime est invitée à patienter 24 heures, ce qui laisse suffisamment de temps aux escrocs, qui ont déjà pris pied dans le système, pour pirater définitivement le compte Telegram.

Le buzz est trompeur (et terriblement persuasif)

Comme d’habitude, les escrocs de 2025 ont rapidement sauté sur toutes les actualités tendance, lançant des campagnes d’emails à une vitesse vertigineuse.

Par exemple, après le lancement de la cryptomonnaie mème $TRUMP par le président américain, des arnaques ont vu le jour, promettant des NFT gratuits provenant de « Trump Meme Coin » et de « Trump Digital Trading Cards ». Nous avons déjà expliqué en détail comment fonctionnent les cryptomonnaies mèmes et comment (ne pas) tout perdre en les achetant.

Dès sa sortie sur le marché, l’iPhone 17 Pro est devenu l’objet de nombreux sondages frauduleux. Après avoir « gagné », les utilisateurs devaient simplement fournir leurs coordonnées et payer les frais d’expédition. Une fois ses coordonnées bancaires saisies, le « gagnant » risquait de perdre non seulement les frais d’expédition, mais aussi chaque centime de son compte.

Surfant sur la vague Ozempic, les escrocs ont inondé les boîtes mail d’offres proposant des versions contrefaites du médicament ou des « alternatives » douteuses dont aucun pharmacien n’avait jamais entendu parler.

Et pendant la tournée mondiale de BLACKPINK, les spammeurs se sont mis à faire la promotion de « valises scooter identiques à celles utilisées par le groupe ».

Même le mariage de Jeff Bezos à l’été 2025 a fait l’objet d’escroqueries « nigérianes » par email. Les utilisateurs ont reçu des messages qui semblaient provenir de Jeff Bezos lui-même ou de son ex-femme, MacKenzie Scott. Les emails promettaient des sommes colossales sous couvert de dons caritatifs ou à titre de « compensation » de la part d’Amazon.

Comment se protéger

Comme vous pouvez le constater, les escrocs ne connaissent aucune limite lorsqu’il s’agit d’inventer de nouvelles façons de vous soutirer votre argent et vos données personnelles, voire de voler entièrement votre identité. Il ne s’agit là que de quelques exemples parmi les plus frappants de l’année 2025. Pour une analyse complète des menaces liées au phishing et au spam, consultez le site Securelist. En attendant, voici quelques conseils pour vous éviter d’en devenir victime. Pensez à les partager avec vos amis et votre famille, en particulier les enfants, les adolescents et les personnes âgées. Ces groupes sont souvent les principales cibles des escrocs.

- Vérifiez l’URL avant de saisir des données. Même si la page semble impeccable, la barre d’adresse peut trahir la supercherie.

- Ne suivez pas les liens contenus dans des messages suspects, même s’ils proviennent d’une personne que vous connaissez. Leur compte a peut-être été piraté.

- Ne communiquez jamais vos codes de vérification à qui que ce soit. Ces codes sont les clés principales de votre vie numérique.

- Activez l’authentification à deux facteurs partout où vous le pouvez. Cette mesure ajoute un obstacle supplémentaire crucial pour les pirates informatiques.

- Méfiez-vous des offres « trop belles pour être vraies ». Les iPhone gratuits, l’argent facile et les cadeaux offerts par des inconnus sont presque toujours un piège. Besoin d’un petit rappel ? Consultez notre article « Que faire si vous recevez un email de phishing ?« .

- Installez une protection robuste sur chacun de vos appareils. Kaspersky Premium bloque automatiquement les sites de phishing, les pièces jointes malveillantes et les spams avant même que vous n’ayez eu le temps de cliquer. De plus, notre application Kaspersky pour Android dispose d’une protection anti-phishing à trois niveaux capable de détecter et de neutraliser les liens malveillants dans n’importe quel message provenant de n’importe quelle application. Pour en savoir plus à propos de cette nouvelle couche de sécurité anti-phishing dans Kaspersky for Android, consultez notre article intitulé « Nouvelle couche de sécurité anti-phishing dans Kaspersky for Android « .

phishing

phishing

Conseils

Conseils