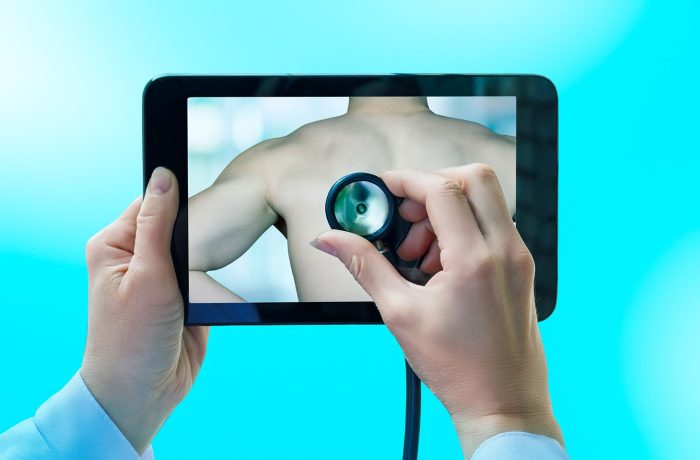

La télésanté est-elle sans danger ?

Les services et applications de télésanté connaissent actuellement un véritable essor, ce qui rend l’accès aux soins médicaux plus facile que jamais. Mais dans quelle mesure la télémédecine est-elle sûre, et quels sont les risques qu’elle comporte ?

vie privée

vie privée

AI

AI

Bluetooth

Bluetooth

WiFi

WiFi

maison connectée

maison connectée