Il y a maintenant presque un an, nous rédigions un article sur comment un plan d’hameçonnage classique était parvenu à dissocier un iPhone volé de l’identifiant du compte Apple de la victime. L’objectif n’était pas de le revendre pour pièces, mais bien comme un smartphone d’occasion à part entière avec plus de valeur encore.

La dernière fois, la chance était du côté des cybercriminels. Ils ont pu hameçonner le nom d’utilisateur et le mot de passe iCloud dont ils avaient besoin. Cette fois-ci, nous allons examiner une stratégie d’hameçonnage plus complexe pour extraire les données confidentielles des téléphones volés des victimes, et y compris son plan B, principalement fait pour attraper quiconque parviendrait à contourner le plan A.

Étape 1: vol de l’iPhone

Tout commence de façon ordinaire : ma collègue Anna oublie son téléphone sur une chaise longue dans un parc. Lorsqu’elle y retourne 20 minutes plus tard, le téléphone n’y est plus. Personne n’a rien vu et quand elle a appelé le numéro, il n’était pas disponible. Sans hésiter, Anna active le mode Perdu de l’application Localiser mon iPhone sur le téléphone d’un ami, donnant un autre numéro avec lequel la personne qui aurait trouvé le sien pourrait la contacter.

Un jour plus tard, l’espoir de recevoir un appel s’était envolé, et à en juger les informations données par l’application, le téléphone était toujours hors ligne. Elle s’était préparée à avoir recours à l’option Effacer l’iPhone.

Le téléphone est toujours en mode « Effacement en attente »

Cette application de sécurité propre aux iPhones est très utile puisqu’elle supprime toutes les données et les rend inutilisables aussitôt connectés à Internet. Mais soit le voleur est un magicien, soit, et cela est plus probable, il a engagé un professionnel dans l’art sombre de dissocier des appareils Apple des comptes iCloud de leurs propriétaires. Dans tous les cas, du moment qu’il est égaré, le mobile n’a jamais été mis en ligne. Le supprimer et le rendre inutilisable n’était pas une option.

D’ailleurs, bien que l’appareil soit protégé par Touch ID, l’accès au Wi-Fi et aux données mobiles peut être désactivé sans avoir à débloquer le téléphone. Il suffit de balayer l’écran verrouillé vers le haut pour accéder au Centre de Contrôle, où vous pouvez activer le Mode Avion.

Par défaut, le Centre de Contrôle est accessible depuis l’écran verrouillé

Durant deux jours, la carte SIM du téléphone est restée débloquée, les escrocs ont donc eu du temps pour l’utiliser et trouver le numéro de téléphone d’Anna. Le troisième jour, l’ancienne carte SIM était bloquée par l’opérateur téléphonique et une nouvelle carte, avec le même numéro, a été introduite dans le nouveau téléphone d’Anna.

Étape 2 : SMS d’hameçonnage

Le quatrième jour, les escrocs se sont fixés comme objectif de rendre l’iPhone volé plus facile à vendre en essayant de le dissocier de l’identifiant Apple d’Anna. Premièrement, ils ont effectué quelques appels avec un numéro de téléphone provenant apparemment des États-Unis. Chaque fois qu’elle essayait de décrocher, silence total.

Appel test des escrocs. La substitution de numéro est facile avec la téléphonie IP

Le but de cet appel était de s’assurer que la carte SIM avait été remplacée et que le numéro était encore actif. Tout de suite après le dernier appel, Anna a reçu un SMS lui annonçant que son téléphone volé était en ligne et qu’il avait été localisé.

Message d’hameçonnage annonçant que l’iPhone volé était en ligne et pouvait être localisé

Le message d’hameçonnage était intelligent. Anna n’y a vu que du feu, le message était envoyé depuis un service capable de substituer » Apple » comme expéditeur. Le lien d’hameçonnage paraissait lui aussi très plausible. En entrant le lien manuellement, l’URL mène à une page inexistante. Mais en cliquant sur le lien, il s’avère qu’il mène directement à un site d’hameçonnage. Quel est le secret ?

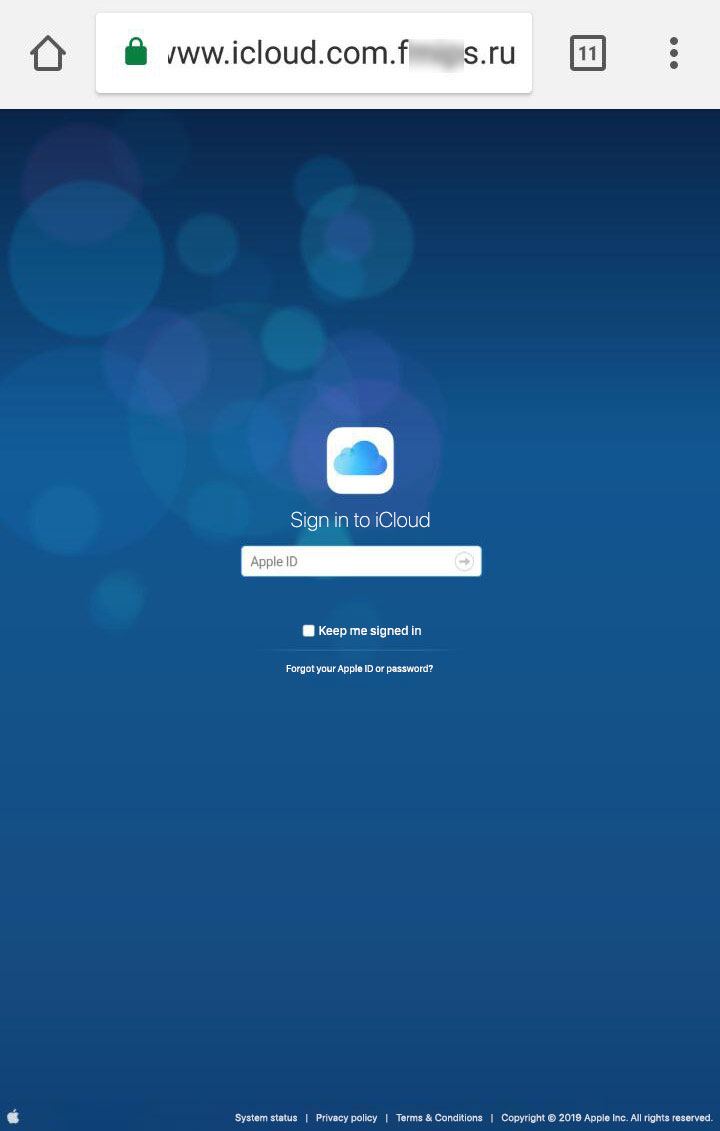

En fait, le domaine icloud.co.com existe et appartient à Apple. Mais le lien dans le texte vous dirige vers icIoud.co.com, où en réalité le L minuscule est un I majuscule. En cliquant sur le lien, Anna a été redirigée vers une page d’hameçonnage convaincante sur laquelle on lui a demandé de rentrer son identifiant Apple et son mot de passe afin de trouver son téléphone volé. Il est tout à fait possible de déceler un changement d’adresse en examiner attentivement cette page frauduleuse. Dans ce cas, il n’est pas sûr de renseigner des informations.

Voici à quoi ressemble une page d’hameçonnage sur un navigateur mobile.

Curieusement, la page est différente en fonction des appareils et des navigateurs sur lesquels elle est ouverte. Il y a de fortes chances que les cybercriminels utilisent ce site pour différents projets d’hameçonnage taillés sur mesure pour les différentes plateformes.

Version ordinateur de la même page d’hameçonnage

Anna n’a pas rempli le formulaire d’hameçonnage car elle a de suite réalisé qu’il s’agissait d’un service factice. De plus, son téléphone était toujours hors ligne dans l’application Localiser mon iPhone et ce depuis le vol.

Cela aurait pu être la fin de cette histoire, mais l’identifiant Apple n’étant pas dissocié de son téléphone, le revendre n’allait pas rapporter gros aux voleurs. Ils sont donc passés au plan B.

Étape 3 : appel provenant d’un « ami »

Trois heures après que le message d’hameçonnage ait été envoyé, quand il était alors évident qu’Anna n’allait pas renseigner de détails sur son compte sur une page d’hameçonnage, elle a reçu un appel vocal. La personne s’est présentée comme un employé d’un service après-vente, a décrit le modèle précis ainsi que la couleur du téléphone et a demandé si elle l’avait perdu. Il a poursuivi en disant que son téléphone était au magasin, situé dans un centre commercial à l’autre bout de la ville puis a invité Anna à venir le récupérer.

La tentative d’hameçonnage étant encore fraiche, Anna a donc posé des questions raisonnables sur comment il a obtenu le téléphone et son numéro afin de vérifier s’il s’agissait d’un arnaqueur. L’inconnu lui a simplement répondu : « si vous n’avez pas besoin du téléphone, ne venez pas. »

Il a ajouté que les personnes qui avaient apporté le téléphone au magasin avaient l’air suspects, il a donc regardé dans la base de données et a vu que le mobile était signalé perdu. La même (manifestement magique) base de données qui contenait aussi le numéro d’Anna. En bref, elle avait une heure pour récupérer le téléphone avant que ceux qui l’aient trouvé ne reviennent pour le récupérer.

Faisons une pause pour donner quelques détails techniques. Pour savoir si un téléphone est perdu, il faut d’abord qu’il soit allumé. Le téléphone va alors envoyer une notification signalant la perte avec un numéro de téléphone pour contacter le propriétaire. Rappelez-vous, comme son ancienne carte SIM a été volée avec le téléphone et qu’on lui en a donné une nouvelle, Anna a fourni le numéro d’un ami au lieu du sien. Conséquence : si quelqu’un essaie d’appeler le numéro, il contactera le numéro qu’Anna a renseigné.

De plus, durant l’appel avec le soi-disant magasin, Anna a vérifié si son téléphone avait été mis en ligne. En voyant que ce n’était pas le cas, elle en a informé son correspondant, qui lui a agilement répondu que son téléphone était peut-être relié à un autre identifiant Apple. En enlevant toute émotion et pression psychologique de cette situation, l’arnaque serait clairement repérée. Mais voyons comment les évènements se sont en réalité déroulés.

Par la suite, l’homme se faisant passer pour un responsable a dit à Anna que le magasin ne pouvait pas perdre de temps au téléphone avec elle et qu’il retournerait le téléphone si d’autres personnes venaient le chercher. Il a également demandé à Anna d’appeler dans le cas où elle ne pourrait pas se rendre au centre commercial dans l’heure qui suit. Mais il y a un hic : il lui a demandé d’apporter la boîte originale du téléphone et son identifiant. Le tour était joué. Accompagnée d’un ami pour être en sécurité, Anna a appelé un taxi et s’est lancée dans sa quête. Le centre commercial était à 30 minutes en voiture, la faisant arriver juste dans le délai fixé.

Sur le chemin, Anna a appelé le « magasin » pour une mise à jour. La personne lui a demandé d’ouvrir l’application Localiser mon iPhone et a commencé à poser une série de questions sur ce qu’elle voyait, de quelle couleur était la pastille à côté de l’icône du téléphone et plus encore, comme s’il était vraiment en train d’enquêter sur son cas.

Quand elle a dit qu’elle était presque arrivée, il lui a demandé de se reconnecter à iCloud pour vérifier que l’appareil était apparu puis d’appuyer sur le bouton Supprimer et de dire si le message d’avertissement contenait certains mots. Ce qu’elle fit. L’homme a joyeusement déclaré que tout était clair : l’iPhone avait été dissocié d’iCloud et que pour le reconnecter il était nécessaire d’appuyer sur le bouton « confirmer », après quoi tout serait réglé.

Anna ne l’a évidemment pas fait. En dépit du stress causé par la situation, elle s’est rappelée que sous aucune condition le téléphone ne devrait être dissocié du compte de son propriétaire. Elle a donc répondu qu’elle règlerait cela une fois dans le magasin.

Quelques minutes plus tard, l’arnaqueur a rappelé une fois encore, armé de la technique d’ingénierie sociale la plus efficace qui soit : pour mettre la pression à la victime, il a déclaré que ceux qui avaient trouvé l’iPhone étaient revenus et qu’il devait décider s’il devait leur rendre ou non.

Entendant le bruit de fond habituel d’un endroit public, des voix demandant alors ? » et l’arnaqueur disant « juste un moment s’il vous plaît » tout en continuant de demander à Anna de supprimer l’iPhone du cloud, elle lui a dit qu’elle était en approche et que la police venait également. L’homme a répondu qu’il remettrait les images de surveillance, mais qu’il ne pouvait pas faire attendre les clients plus longtemps et qu’il allait leur donner le téléphone.

Comme prévu, il n’y avait pas de magasin lorsqu’elle est arrivée au centre commercial. En plus, un officier de police lui a certifié qu’il n’existait pas de magasin du genre. Les arnaqueurs ont pour habitude d’envoyer les victimes à cet endroit-là. Il lui a aussi raconté comment se déroulait leur plan, qui s’est avéré être un copié-collé de l’histoire d’Anna.

Après cela, l’arnaqueur n’a pas rappelé mais il a continué d’envoyer des messages d’hameçonnage plusieurs jours après, certainement dans l’espoir qu’Anna finisse par craquer et cède son mot de passe.

Les messages d’hameçonnage reçus quelques jours après

En définitive, Anna n’a peut-être pas récupéré son iPhone mais elle n’a pas mordu à l’hameçon non plus. Le téléphone volé est toujours relié à son identifiant Apple et le mode Effacer l’iPhone actif. Dès qu’il sera mis en service, il sera supprimé et inutilisable. Les voleurs devront donc se contenter de le vendre pour pièces.

Que faire si votre iPhone est perdu ou volé

En conclusion, voici quelques astuces sur ce que vous pouvez faire si vous perdez ou que l’on vous vole votre iPhone.

- Activez immédiatement le mode Perdu de l’application Localiser mon iPhone.

- Contactez votre opérateur pour bloquer votre carte SIM, surtout si vous ne l’avez pas protégé avec un code PIN (par défaut, les PIN sont habituellement désactivés ou simples, comme 0000).

- Activez le mode Supprimer l’iPhone rapidement s’il devient évident que vous ne récupérerez pas votre téléphone.

- Rappelez-vous que les SMS et même les appels peuvent être des techniques d’hameçonnage. Si les informations du message ne correspondent pas à ce que vous voyez sur Localiser mon iPhone, il est alors probable que quelqu’un essaie de vous manipuler.

- Vérifiez vos mails pour voir s’il n’y a pas de message de l’application. S’il n’y a rien, il y a des chances pour que les messages que vous receviez à propos de votre téléphone soient faux.

- Cherchez icloud.com manuellement (et soigneusement) dans votre navigateur plutôt que de suivre un lien envoyé dans un message. Ne renseignez jamais votre identifiant Apple et votre mot de passe sur une page ouverte à travers un lien puisqu’il pourrait s’agir d’un lien d’hameçonnage.

- Restez calme. Les arnaqueurs auront tendance à vous presser afin de prendre une décision rapide. C’est un piège de base, ne tombez pas dedans.

- Ne supprimez jamais le téléphone perdu dans l’application Localiser mon iPhone, peu importe à quel point les arnaqueurs vous mettent la pression.

iphone

iphone

Conseils

Conseils