En décembre 2022, Apple a annoncé plusieurs nouveaux outils de protection des données pour les utilisateurs. Le plus important est l’élargissement de la liste des catégories dont les données sont chiffrées de bout en bout sur iCloud. Dans la plupart des cas, seul le propriétaire de la clé y a accès et même Apple ne peut pas lire les informations. Il y a aussi une annonce non officielle : l’entreprise a indiqué qu’elle abandonnait une idée controversée qui consistait à créer une technologie capable d’analyser les smartphones et les tablettes à la recherche de pédopornographie.

Le chiffrement des sauvegardes iCloud

Commençons par l’innovation qui nous intéresse le plus. Les propriétaires d’iPhones, d’iPads et d’ordinateurs macOS (pas tous, mais nous en reparlerons plus tard) peuvent désormais chiffrer leurs sauvegardes iCloud. Nous allons essayer de vous expliquer aussi simplement que possible cette innovation assez complexe, mais nous allons tout de même devoir rentrer dans les détails puisque c’est un point très important.

Par défaut, tous les dispositifs mobiles d’Apple enregistrent les sauvegardes sur iCloud. Cette fonctionnalité extrêmement utile permet de restaurer toutes les données sur un nouvel appareil, exactement comme vous les aviez sur l’ancien lors de la dernière sauvegarde. Dans certains cas, comme si vous perdez ou cassez votre smartphone, c’est la seule solution que vous avez pour récupérer vos photos de famille ou vos notes de travail. Il est fort probable que vous deviez payer quelque chose en plus pour pouvoir utiliser cette fonctionnalité : Apple ne fournit gratuitement que 5 Go d’espace de stockage, qui sont rapidement utilisés. Deux options s’offrent à vous : soit vous payez pour avoir plus de gigaoctets, soit vous sélectionnez les données que vous voulez sauvegarder. Par exemple, vous pouvez exclure les chansons, les vidéos et autres fichiers lourds.

Apple a toujours chiffré les sauvegardes sur ses serveurs, mais de façon à ce que l’entreprise et l’utilisateur possédaient la clé de sécurité. Ainsi, les sauvegardes n’étaient protégées que des éventuels piratages des serveurs de l’entreprise. La mise à jour de décembre des systèmes d’exploitation Apple a inclus une nouvelle fonctionnalité de chiffrement de bout en bout grâce à laquelle les données sont continuellement chiffrées, de l’expéditeur au destinataire.

Ce genre de chiffrement est particulièrement pertinent pour les outils de communication, surtout pour les messageries. L’utilisation de ce système montre que les développeurs se sentent concernés par la confidentialité des données. Par exemple, le service de messagerie d’Apple, iMessage, utilise depuis longtemps le chiffrement de bout en bout. L’utilité du chiffrement de bout en bout dépend de sa mise en place. Par exemple, la plupart des conversations ne sont pas chiffrées sur Telegram et sont accessibles depuis tous les dispositifs connectés au compte, sauf si vous créez une conversation à part avec un autre utilisateur grâce au mode » Échange secret « . Dans ce cas, la conversation ne se trouve que sur le dispositif avec lequel vous avez démarré l’échange chiffré, et seul vous et votre correspondant peuvent voir le contenu des messages ; personne d’autre.

Revenons-en aux sauvegardes. Par défaut, les sauvegardes Apple incluent tous les informations du dispositif, dont les conversations iMessage. Il convient de souligner que, dans ce cas, même si les échanges sur iMessage sont chiffrés de bout en bout, si un cybercriminel obtient une sauvegarde de votre téléphone, il peut lire l’historique de vos messages. De plus, il aura accès à une immense quantité de données supplémentaires : photos, documents, notes, etc. Apple a corrigé cette éventuelle faille de sécurité.

Avec le chiffrement de bout en bout des sauvegardes, vous êtes le seul expéditeur et destinataire des données, et vous êtes le seul à avoir accès à la clé de sécurité qui permet de déchiffrer les données. Si l’algorithme est bien mis en œuvre, Apple ne pourra pas déchiffrer vos données même si l’entreprise souhaite le faire. Si quelqu’un obtient votre identifiant Apple mais ne connaît pas la clé de sécurité, il ne pourra pas voler vos données.

Ce nouveau paramètre s’appelle « Protection Avancée des Données » et il se présente de cette façon :

Paramètres de l’outil protection avancée des données

Il convient de souligner qu’une fois cette fonctionnalité activée, vous êtes le seul responsable de l’accès à vos données. Autrement dit, si vous perdez la clé de sécurité, même l’assistance d’Apple ne pourra pas vous aider. C’est pourquoi ce nouveau paramètre de confidentialité est optionnel. Si vous décidez de ne pas l’activer, Apple aura toujours à vos sauvegardes et les cybercriminels pourront les voler si votre identifiant Apple, par exemple, est piraté.

D’ailleurs, l’outil protection avancée des données ne peut pas être activé sur un dispositif que vous avez récemment ajouté à votre identifiant Apple. Après tout, si quelqu’un obtient votre identifiant Apple et active le chiffrement de bout en bout sur son smartphone, vous n’aurez plus accès à vos données. Même si vous arrivez à restaurer l’accès à votre compte, vous n’aurez pas la clé de sécurité ! Ainsi, si vous venez d’acheter un nouveau dispositif Apple, vous ne pouvez activer l’option protection avancée des données que sur l’ancien.

Le chiffrement de bout en bout d’autres données

La nouvelle fonctionnalité d’Apple ne se limite pas aux sauvegardes de smartphones, tablettes ou ordinateurs. Les photos et les notes sont aussi chiffrées. Cette liste va certainement s’étoffer mais, pour le moment, Apple parle d’une protection spéciale de 23 catégories de données, sans pour autant les spécifier. Jusqu’à présent le chiffrement de bout en bout s’appliquait à 14 catégories dont les conversations iMessage, les mots de passe du trousseau iCloud et les données de santé, comme les informations transmises par les capteurs Apple Watch.

Nous savons que le chiffrement de bout en bout ne sera pas utilisé pour les e-mails, le calendrier et les contacts iCloud. Selon Apple, c’est pour garantir la compatibilité avec les systèmes d’autres développeurs.

Les clés de sécurité matérielles pour l’authentification avec l’identifiant Apple

Même avec le chiffrement de bout en bout, l’accès à différents types de données de votre iPhone, iPad ou Mac se fait avec l’identifiant Apple. Si un cybercriminel réussit à y avoir accès, il pourra restaurer votre sauvegarde sur son dispositif (ce que l’option protection avancée des données empêche) et savoir où vous êtes grâce à Localiser.

L’hameçonnage est la technique généralement utilisée pour voler l’identifiant Apple. Même s’ils volent votre iPhone, les escrocs ne pourront pas le revendre, sauf s’ils le font en pièces détachées. Ils doivent saisir votre identifiant Apple pour le dissocier puis enregistrer celui du nouveau propriétaire. Lorsque vous essayez désespérément de trouver votre téléphone (par exemple en utilisant l’option Localiser de votre iPhone), on peut facilement vous leurrer : le numéro que vous avez indiqué reçoit d’étranges messages soi-disant envoyés par Apple qui vous demandent de cliquer sur un lien et de vous connecter avec votre identifiant Apple. Au lieu du site d’Apple, vous ouvrez une page qui y ressemble beaucoup et saisissez vos identifiants qui sont immédiatement envoyés aux cybercriminels. Malheureusement, l’authentification à deux facteurs (pour laquelle vous avez besoin d’un second code) n’est pas suffisante dans certains cas. Les créateurs du site d’hameçonnage pourraient avoir pensé à cette méthode de protection et vous demander de saisir un code de vérification à usage unique.

Une clé de sécurité matérielle (c’est-à-dire un dispositif à part, comme une clé USB) réduit fortement la probabilité d’être victime d’hameçonnage. Dans ce cas, pour l’authentification avec l’identifiant Apple, vous posez la clé NFC près du dispositif ou vous l’insérez dans le port USB-C. Toutes les données échangées avec les serveurs d’Apple sont chiffrées. Il est presque impossible qu’un faux site d’hameçonnage puisse réussir à imiter ce genre d’authentification.

Écran de connexion au compte Apple avec une clé de sécurité physique

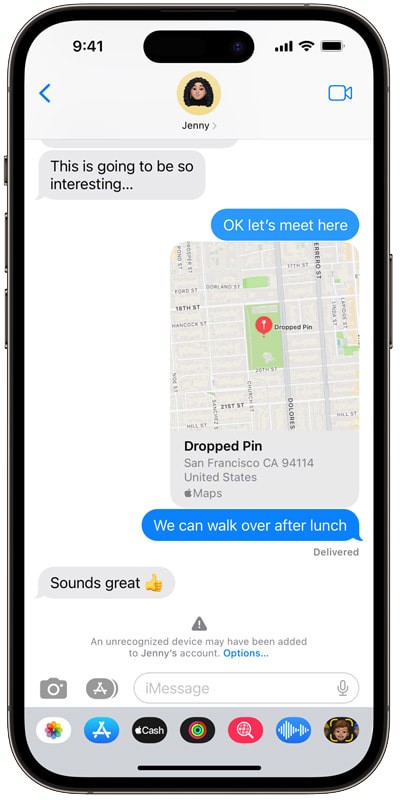

Une protection supplémentaire pour iMessage

Une autre petite innovation concerne le service de messagerie d’Apple. Après la mise à jour, le service vous avertit si un tiers peut voir les messages échangés entre vous et un autre utilisateur. Nous ne connaissons pas encore les détails, mais cette fonctionnalité devrait bloquer les attaques les plus sophistiquées, comme celles de l’attaque de l’homme du milieu. Si c’est le cas, vous allez recevoir un avertissement à propos d’un éventuel espionnage dans la conversation. De plus, grâce à la vérification des clés de contact pour iMessage, les utilisateurs pourront comparer le code de vérification (1) lorsqu’ils rencontrent la personne avec laquelle ils communiquent, (2) sur FaceTime ou (3) dans une autre application de messagerie.

La vérification des clés de contact pour iMessage permet aux utilisateurs de vérifier qu’ils ne communiquent qu’avec les personnes souhaitées

La vérification des clés de contact pour iMessage est utile pour les utilisateurs qui pourraient être victimes d’attaques informatiques sophistiquées et coûteuses : journalistes, politiques, célébrités, etc. Les utilisateurs ordinaires se sentiront certainement plus embêtés par cet outil, comme ce fut déjà le cas avec le mode Isolement. Quoi qu’il en soit, tout le monde peut l’utiliser.

Quand ces nouveaux outils seront disponibles ?

L’outil le plus pratique, la protection avancée des données, est disponible depuis le 13 décembre 2022. Pour l’activer, vous devez mettre à jour tous les dispositifs associés à votre compte Apple. Les exigences minimales du système d’exploitation sont les suivantes :

- iPhone doté d’iOS 16.2 ou version ultérieure

- iPad doté d’iPadOS 16.2 ou version ultérieure

- Mac doté de macOS 13.1 ou version ultérieure

- Apple Watch dotée de watchOS 9.2 ou version ultérieure

- Apple TV dotée de tvOS 16.2 ou version ultérieure

- HomePod doté de la version 16.0 ou ultérieure de son logiciel

- Ordinateur Windows avec iCloud pour Windows 14.1 ou version ultérieure

Si un seul dispositif n’a pas la bonne version (par exemple, iPhone 7 et les versions ultérieures, ou la 4ème génération ou toute autre précédente d’iPad), vous ne pourrez pas activer la protection avancée des données jusqu’à ce que vous le dissociez de votre compte Apple. D’ailleurs, la version actuelle de macOS (Ventura) est compatible avec la plupart des dispositifs sortis depuis 2017.

Apple n’a pas communiqué les dates de sortie des autres outils et a seulement indiqué qu’ils seraient disponibles courant 2023.

Apple renonce à l’analyse des dispositifs pour lutter contre la pédopornographie

Enfin, un autre changement important a plus été… une rumeur qu’une annonce. Un porte-parole d’Apple a brièvement mentionné lors d’un entretien que l’entreprise n’envisage plus de mettre en place un système de détection CSAM, dont nous avons déjà parlé sur notre blog. Rappelez-vous qu’en août 2022 Apple a annoncé une technologie qui serait capable de détecter la pédopornographie sur les dispositifs. Le terme juridique plus correct utilisé par Apple est Child Sexual Abuse Material (CSAM), soit le matériel pédopornographique. L’idée était que tous les dispositifs Apple puissent analyser les images et que si une de ces images correspondaient à celles de la base de données du matériel pédopornographie, l’entreprise serait avertie et en informerait les forces de l’ordre.

Même si Apple a insisté sur le fait que l’outil CSAM Detection ne porterait pas préjudice à la vie privée des utilisateurs qui n’ont rien d’illégal sur leurs dispositifs, l’initiative a fait l’objet de nombreuses critiques. Les promesses d’Apple d’avoir un nombre minimal de faux positifs n’ont pas aidé. Dans tous les cas, cet outil s’est avéré ne pas être transparent et, à première vue, il aurait été installé directement sur les dispositifs, c’est-à-dire sur le téléphone ou la tablette et non sur le système Cloud d’Apple. Les critiques faites à Apple, dont celles de l’ONG américaine Electronic Frontier Foundation, ont souligné à juste titre que l’objectif noble d’éviter la distribution de pédopornographie pourrait facilement devenir une analyse à la recherche de n’importe quel contenu.

La confidentialité des données fait des progrès

La mise en place du chiffrement de bout en bout d’Apple pour les données utilisateur les plus sensibles ainsi que l’abandon de cette technologie d’analyse controversée montrent que l’entreprise s’inquiète vraiment de la vie privée des utilisateurs. L’activation de la protection avancée des données va grandement réduire les risques de vol de données suite à un piratage d’iCloud. De plus, Apple ne pourra pas remettre vos données même si les forces de l’ordre le lui demandent. Pour le moment, l’entreprise peut le faire pour n’importe quel compte dont les données sont téléchargées sur le Cloud.

De plus, nous ne devons pas négliger le fait que, tôt ou tard, pour n’importe quelle mesure de sécurité, une nouvelle technique de piratage verra le jour. Il peut même y avoir des vulnérabilités dans la technologie de chiffrement de bout en bout et les innovations d’Apple subissent toujours des tests très exigeants conçus par des chercheurs en sécurité et des cybercriminels consciencieux.

Même si les innovations d’Apple sont indéniablement utiles, elles pourraient toutefois gêner les utilisateurs. Vos données sont définitivement perdues si vous oubliez la clé de sécurité. Et vous pourriez avoir du mal à restaurer vos données sur votre nouveau dispositif Apple si vous avez perdu l’ancien. Ainsi, nous vous conseillons de prendre le temps de réfléchir à ces nouveaux outils et d’analyser s’ils sont vraiment faits pour vous.

apple

apple

Conseils

Conseils