Architecture open source de gestion des vulnérabilités

Comment gérer les vulnérabilités lors du développement ou de l’utilisation de logiciels open source.

Comment gérer les vulnérabilités lors du développement ou de l’utilisation de logiciels open source.

Comment l’essor de l’IA et le recours croissant aux composants open source alourdissent la dette de sécurité des entreprises, et ce qu’il est réellement possible de faire pour y remédier.

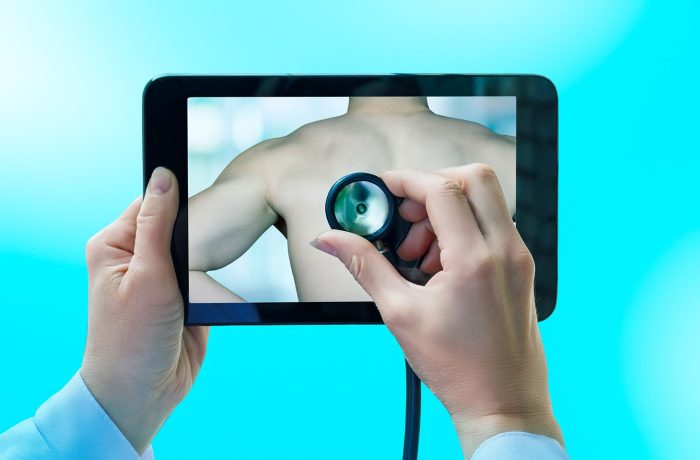

Les services et applications de télésanté connaissent actuellement un véritable essor, ce qui rend l’accès aux soins médicaux plus facile que jamais. Mais dans quelle mesure la télémédecine est-elle sûre, et quels sont les risques qu’elle comporte ?

Les sauvegardes personnelles et les NAS domestiques sont désormais dans la ligne de mire des cybercriminels. Nous expliquons en détail comment les pirates informatiques chiffrent vos données et comment vous pouvez les en empêcher.

En 2025, tout comme l’année précédente, les attaques visant la chaîne d’approvisionnement sont restées l’une des menaces les plus importantes pour les entreprises. Nous passons en revue les événements les plus marquants de l’année dernière.

Les experts de Kaspersky ont détecté de faux sites qui escroquent les fans de BTS lors des préventes de billets. Dans notre nouvel article, nous vous expliquons comment rester vigilant et ne pas tomber dans le piège d’escrocs.

En novembre 2025, l’écosystème npm a été submergé par une vague de paquets indésirables issus de la campagne malveillante IndonesianFoods. Nous passons en revue les leçons tirées de cet incident.

Comment des solutions de sécurité open source ont servi de point de départ à une attaque de grande envergure visant d’autres applications populaires, et mesures à prendre par les organisations qui les utilisent.

Les cybercriminels déploient désormais des applications Web générées par Bubble, un outil de création d’applications basé sur l’IA, afin de dérober les identifiants des entreprises.

Je suis convaincu que le concept de « cybersécurité » sera bientôt obsolète et sera remplacé par « cyber-immunité ».

Eugene Kaspersky

Vous en avez assez des hallucinations dans les résumés de l’IA et vous ne savez pas pourquoi ni comment Copilot est apparu soudainement sur votre ordinateur ? Voici un guide pour désactiver les fonctions intrusives de l’IA dans les services les plus courants.

Nous analysons l’attaque du cheval de Troie BeatBanker, qui combine espionnage, vol de cryptomonnaies et minage, avec des méthodes inventives pour s’ancrer dans un smartphone.

Une attaque de type « navigateur dans le navigateur », décrite théoriquement en 2022, a été adoptée dans des cas de phishing réels. Nous expliquons comment cette attaque fonctionne et comment repérer une fausse fenêtre d’authentification.

Présentation des principaux termes liés à la cybersécurité que les collègues ont souvent tendance à interpréter différemment ou de manière incorrecte.