Lorsqu'il se passe quelque chose qui n'est pas censé se produire, qu'il s'agisse d'une activité frauduleuse ou d'une cyberattaque coordonnée, les données et les systèmes impliqués peuvent fournir des indices sur qui a fait quoi, où et pourquoi. Il peut donc être essentiel d'obtenir ces informations et ces points de vue pour traquer les auteurs et aider les organisations à garantir que l'incident ne peut pas se répéter. C'est là que l'analyse médico-légale intervient.

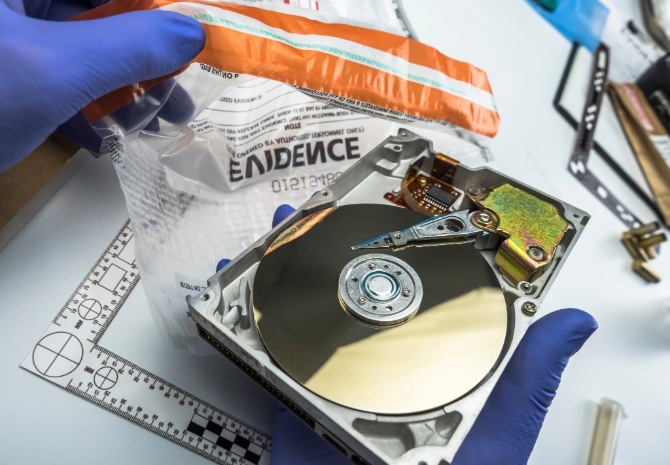

L'analyse numérique est la pratique qui consiste à enquêter sur une activité malveillante provenant de tout type d'appareil numérique et la collecte des preuves en vue d'une analyse plus approfondie ou d'un rapport. Il s'agit d'une activité hautement spécialisée, mais avec la recrudescence de la cybercriminalité et l'importance croissante du numérique dans nos vies, il s'agit d'une fonction essentielle pour toute organisation.

Cet article analyse le fonctionnement de l'analyse légale numérique, quand cela est nécessaire, et les principaux défis à garder à l'esprit dans un monde en constante évolution.

Pourquoi la criminalistique numérique est-elle importante?

La criminalistique numérique est importante, car de plus en plus de délits et d'activités malveillantes impliquent désormais des appareils connectés et numériques. Le développement des processus d'investigation numérique a donné aux enquêteurs et aux forces de l'ordre des moyens structurés pour recueillir des preuves d'actes répréhensibles potentiels qui seraient recevables devant les tribunaux.

Alors que les volumes de données et les différents cas d'utilisation des technologies numériques ne cessent d'augmenter, l'importance de la criminalistique numérique ne fait qu'augmenter. Avec une base de données, de systèmes et d'applications plus large, l'enquête sur les problèmes devient de plus en plus complexe et fastidieuse, en particulier pour les équipes internes de l'informatique et de la sécurité. Plus que jamais, les fonctions d'analyse numérique sont indispensables pour mener une enquête approfondie et prendre en considération tous les éléments de preuve pertinents.

Comment fonctionne la criminalistique numérique ?

La procédure d'analyse numérique est bien définie pour tous les types d'appareils et de systèmes soumis à l'enquête. Toutes les bonnes équipes de médecine légale suivront donc ce processus en quatre étapes :

Collecte de données

Les équipes de médecine légale identifieront les appareils depuis lesquels elles ont l'intention de collecter des données, puis créeront un duplicata de toutes les données de ces appareils sur leur propre disque dur. Une fois cette opération terminée, les données d'origine seront également verrouillées afin qu'elles ne puissent pas être falsifiées ultérieurement.

cyberdiagnostic

Ensuite, l'équipe d'enquêteurs évaluera minutieusement les données et toutes les métadonnées associées, à la recherche de preuves ou d'indices suggérant une activité criminelle. Dans le cadre de cela, ils viseront également à récupérer les données qui ont été précédemment supprimées dans des zones telles que le cache système, l'historique du navigateur Internet et les disques durs.

Analyse

Les preuves que l'équipe d'enquête aura trouvées seront ensuite soumises à des techniques d'analyse détaillée. Il peut s'agir d'une analyse en direct des systèmes en cours d'exécution et d'une stéganographie inversée qui recherche des informations codées dans un contenu ou des messages par ailleurs anodin.

Reporting

L'équipe de criminalistique numérique, qui rédige également des conclusions et des recommandations sur la base de ces preuves, compile ensuite toutes les preuves et les résultats des analyses. Il peut s'agir de suggestions d'actes criminels de la part d'une personne ou d'une organisation, ou encore sur la manière de fermer les vulnérabilités en matière de cybersécurité.

Quels sont les différents types d'analyses numériques ?

Il existe plusieurs types d'analyses médico-légales, qui varient en fonction du type d'appareil ou de système faisant l'objet de l'enquête :

Analyse judiciaire par ordinateur

Il s'agit probablement du type le plus courant d'analyses numériques. Il est souvent confondu avec le terme plus large lui-même. Il rassemble les efforts de la médecine légale et de l'informatique pour approfondir les ordinateurs et dénicher des preuves et des informations.

Médecine légale sur les appareils mobiles

La recherche de preuves au sein des appareils mobiles devient de plus en plus importante à mesure que les smartphones et les tablettes sont de plus en plus utilisés, d'autant plus qu'ils peuvent contenir des contacts, des photos, des vidéos et d'autres informations personnelles.

Analyse des bases de données

Les bases de données étant susceptibles de contenir une grande quantité d'informations, elles peuvent constituer une cible utile pour les équipes d'enquêteurs à la recherche de preuves d'une violation de données ou d'autres types de perte.

Investigations sur la mémoire

La mémoire vive (RAM) de chaque appareil peut indiquer une activité malveillante, surtout si celle-ci est censée avoir eu lieu relativement récemment.

Analyse du réseau

Le trafic réseau et la navigation sur Internet sont une escale courante pour les équipes d'enquêteurs qui tentent de traquer l'auteur des infractions mises en cause.

Analyse du système de fichiers

Tous les fichiers et dossiers stockés sur tout type d'appareils de terminaison sont un domaine d'investigation standard pour les équipes d'analyse numérique, sur les appareils des utilisateurs finaux comme les ordinateurs portables jusqu'aux serveurs à grande échelle dans les centres de données.

Où et quand la criminalistique numérique est-elle nécessaire ?

Dans un monde tellement dominé par les services et les fonctionnalités numériques, l'analyse judiciaire numérique offre clarté et compréhension dans plusieurs domaines importants. Les voici :

Affaires judiciaires

Les rapports établis par les équipes reconnues de criminalistique numérique peuvent servir de preuve devant les tribunaux. Disposer de la preuve manifeste d'une infraction peut être essentiel pour faire aboutir les poursuites ou l'action civile et garantir la traduction en justice des auteurs de l'activité malveillante.

Affaires de divulgation de données

Lorsqu'une entreprise met des données dans le domaine public ou à d'autres parties alors qu'elle était censée le faire, il est important de découvrir comment et pourquoi cela s'est produit. Que la fuite soit délibérée ou non, l'investigation numérique peut aider à identifier la raison et la cause afin que des mesures puissent être prises pour éviter qu'une fuite ne se reproduise.

Vol de propriété intellectuelle, escroqueries et espionnage industriel

Les données de l'entreprise sont extrêmement sensibles et précieuses. Les dommages qui peuvent être causés s'il tombe entre les mains d'un malfaiteur - ou d'un concurrent - peuvent être catastrophiques sur les plans juridique, financier et d'image. L'analyse numérique peut être cruciale pour traquer toutes les tentatives de saisie de fonds, de données ou de propriété intellectuelle et pour s'assurer que les intérêts de l'organisation sont protégés.

Cyberharcèlement

Le problème du cyberharcèlement s'est développé au cours des dernières années, et la mesure dans laquelle les gens mènent leur vie en ligne peut les rendre particulièrement vulnérables. Lorsque la victime ne sait pas qui est son agresseur ou pourquoi il agit, une enquête médico-légale peut aider à retrouver la ou les personnes responsables.

Litiges sur le lieu de travail

En cas d'allégations d'inconduite à l'encontre d'un employé, ou en cas de soupçon d'avoir commis une cyberattaque ou un autre comportement malveillant en interne, l'analyse numérique peut établir ce qui s'est passé et ce qui ne s'est pas passé. Cela garantit que les équipes des ressources humaines et les autres dirigeants d'entreprise prennent les bonnes décisions, conformément au droit du travail et avec des preuves manifestes.

Analyse de sécurité

La criminalistique numérique peut faire partie d'enquêtes de cybersécurité plus larges qui peuvent découvrir de dangereuses vulnérabilités dans les systèmes, les données et les applications que les cybercriminels pourraient exploiter. Les identifier permet aux équipes de sécurité de combler ces lacunes de manière proactive et de savoir comment réagir le plus rapidement possible en cas de tentative de violation ou d'attaque.

Réponse aux incidents par la médecine légale numérique (DFIR)

La criminalistique numérique est souvent associée à la réponse aux incidents dans le cadre d'une approche coordonnée qui garantit qu'une activité ne trébuche pas sur une autre. Le DFIR peut à la fois traiter les cybermenaces et rassembler les preuves d'actions malveillantes. Cette approche permet d'atténuer rapidement les violations tout en jetant les bases d'autres actions en justice. Kaspersky prend en charge ce processus à l'aide d'outils avancés tels que la réponse aux incidents de sécurité de l'information , garantissant un traitement et une résolution efficaces.

Quels sont les principaux défis d'une analyse judiciaire numérique réussie ?

Réaliser l'analyse médico-légale numérique n'est pas une tâche facile ni rapide, et pour diverses raisons, cela ne devient pas plus facile. Les défis et complications courants liés à la réussite des enquêtes de cybersécurité sont les suivants (sans s'y limiter) :

Sécurité et chiffrement des données

Il est de plus en plus fréquent que des acteurs malveillants utilisent les technologies de chiffrement pour masquer ou dissimuler leurs activités criminelles. Sans les clés de chiffrement, il peut être extrêmement difficile et fastidieux d'obtenir des données vitales et des preuves. C'est pour cette raison que les prestataires d'analyses numériques investissent en permanence dans les compétences et l'expertise afin de se familiariser avec les dernières méthodes et technologies de chiffrement.

Évolution technologique

Avec le déploiement permanent de nouvelles innovations matérielles et logicielles, il peut être difficile de savoir qui est capable de faire quoi avec différents appareils, applications et identifiants d'accès. Tout comme la cybersécurité en général, les équipes de criminalistique numérique mènent une course aux armements sans fin pour comprendre les menaces et garder une longueur d'avance sur les cybercriminels.

Échelle et complexité des données

Dans le monde, la quantité de données qui nous entoure ne cesse de croître, et devient de plus en plus complexe et diversifiée. La seule façon pour les équipes d'investigation numérique d'obtenir de manière réaliste les informations et les preuves qu'elles recherchent est de s'appuyer sur des outils et des techniques d'enquête avancés. Ceux-ci peuvent aider les enquêteurs à accélérer la recherche dans un éventail de sources de données différentes, des disques SSD aux comptes de réseaux sociaux.

IA et IoT

Dans le cadre du point précédent, l' essor de l'intelligence artificielle et de l' Internet des objets offre aux cybercriminels de plus en plus d'opportunités de lancer des attaques assistées par l'IA plus intelligentes et d'exploiter les vulnérabilités des appareils IoT. Cependant, les mêmes technologies peuvent également être utilisées par les équipes d'investigation numérique à leur avantage : elles peuvent utiliser les données de l'IA et de l'IoT pour effectuer des recherches rapides et approfondies et découvrir de nouveaux niveaux d'informations et de preuves qu'elles auraient autrement pu ignorer.

Préoccupations relatives à la protection de la vie privée et à l'éthique

La protection des données et la vie privée sont des préoccupations majeures du public, en particulier avec l'avènement de l'IA grand public et un flux régulier de violations de données très médiatisées. Les équipes d'analyse numérique seront tenues de suivre scrupuleusement les réglementations et les bonnes pratiques déontologiques et de s'assurer que la recherche de preuves ne se fait pas aux dépens du droit des personnes à la protection de la vie privée en ligne.

Trouver l'expertise appropriée

Tous ces facteurs peuvent rendre les enquêtes médico-légales très complexes. C'est pourquoi il est si important de travailler avec une équipe d'experts expérimentée dotée des meilleures compétences et des meilleurs outils. Par exemple, Kaspersky Incident Response associe la RI à l'analyse médico-légale et aux logiciels malveillants dans une approche coordonnée qui dresse une image complète d'un incident et prend les mesures nécessaires pour y remédier. Nos experts possèdent une vaste expérience pratique, ce qui est idéal pour remettre les systèmes et les opérations commerciales sur la bonne voie. En effet, leurs réponses rapides et parfaitement informées réduisent les délais et les coûts de récupération.

Articles connexes :