La plupart des gens ne se posent pas de questions avant de communiquer leur numéro de téléphone, mais si on y réfléchit, ce numéro est un excellent point d’entrée pour quelqu’un qui veut vous dépouiller. Vous l’utilisez pour la banque, pour recevoir des codes de authentification à deux facteurs, et même simplement pour vous connecter à vos réseaux sociaux.

Si vous vous demandez ce que quelqu’un peut faire avec votre numéro, la réponse est nuancée. Il ouvre des portes aux attaquants, mais ce n’est pas forcément problématique tant que vous avez des protections en place.

Un attaquant ne peut pas prendre le contrôle de votre appareil avec un simple numéro de téléphone. Mais si ce numéro est associé à d’autres informations issues d’une fuite de données ou de sources publiques, les risques augmentent. Il peut servir dans une campagne de hameçonnage, une tentative de prise de contrôle de compte, et dans le pire des cas, l’usurpation d’identité.

L'essentiel à retenir :

- Un numéro de téléphone seul ne peut pas pirater directement votre appareil.

- Les escrocs utilisent les numéros pour le hameçonnage, l'usurpation d'identité et les demandes de réinitialisation de mot de passe.

- Le risque le plus sérieux est le détournement de carte SIM, qui permet d'intercepter les codes de connexion.

- Le risque augmente lorsque votre numéro est associé à d'autres données personnelles divulguées.

- Des problèmes de service inattendus ou des alertes de connexion peuvent indiquer une compromission.

- Une authentification renforcée et des protections chez l'opérateur réduisent fortement les risques.

Que peuvent faire les escrocs avec votre numéro de téléphone ?

Les escrocs qui obtiennent votre numéro peuvent l'utiliser pour envoyer des textos d'hameçonnage (smishing), usurper l'identité de l'appelant (affichage du numéro) et tenter des réinitialisations de mot de passe sur vos comptes. Dans de nombreux cas, votre numéro n’est qu’un élément d’une stratégie plus large visant à vous escroquer. À noter : aucune de ces attaques ne nécessite un accès physique à votre appareil — votre numéro suffit souvent pour démarrer.

Plusieurs tactiques sont couramment employées, la plus répandue étant le smishing. Ce sont des messages de hameçonnage basés sur le SMS qui se font passer pour des entreprises avec lesquelles vous avez l’habitude d’échanger, comme des banques, des services de livraison ou des administrations. Les messages contiennent souvent un lien vers une page demandant de remplir un formulaire, ou invitent à appeler une fausse assistance. Ces textos semblent provenir d’une source officielle, et les gens répondent souvent sans y réfléchir à deux fois.

Parfois, votre numéro sert à déclencher une réinitialisation de mot de passe. Les services en ligne envoient généralement un code à usage unique par SMS lorsqu’un utilisateur demande une réinitialisation. Si l’attaquant connaît déjà votre adresse e‑mail, il peut lancer la procédure et essayer d’intercepter ou d’obtenir le code par ingénierie sociale.

Les escrocs peuvent‑ils accéder à vos comptes avec uniquement votre numéro ?

Un numéro seul ne suffit généralement pas pour accéder directement à vos comptes. Pour qu’une attaque réussisse, l’assaillant aura besoin d’au moins une autre information, comme votre adresse e‑mail ou un mot de passe divulgué.

La principale vulnérabilité se situe dans le processus de réinitialisation de mot de passe. Si un service utilise comme unique option de récupération la vérification par SMS, et qu’un attaquant peut recevoir vos SMS, il peut alors accéder à votre compte. Cela exige que l’attaquant ait réussi un détournement de carte SIM ou ait installé un logiciel malveillant sur votre appareil pour lire vos messages.

De nombreuses entreprises abandonnent progressivement le SMS comme second facteur pour les opérations sensibles, car ce vecteur est fréquemment compromis. Plusieurs prises de contrôle de comptes à haute visibilité ont déjà été documentées, touchant des détenteurs de cryptomonnaies, des journalistes, et d’autres profils.

Protégez‑vous des arnaques par téléphone

Kaspersky Premium aide à détecter les fuites de données, repérer les activités suspectes sur vos comptes et renforcer la protection contre les prises de contrôle liées au détournement de carte SIM.

Essayer Kaspersky Premium gratuitementLes escrocs peuvent‑ils usurper votre identité ou viser vos contacts ?

Oui, l’usurpation de l’identité de l’appelant permet à un attaquant de passer des appels ou d’envoyer des SMS faisant croire qu’ils proviennent de votre numéro. Cette technique s’est largement diffusée avec les progrès de l’intelligence artificielle (IA), qui facilite l’imitation de l’identité d’un appelant. Ces outils sont largement disponibles, peu coûteux et faciles à utiliser.

Une fois votre numéro usurpé, l’escroc peut appeler vos contacts pour demander des transferts d’argent d’urgence, envoyer de faux liens de paiement ou réclamer des codes de vérification. Ces attaques fonctionnent souvent parce que le destinataire voit s’afficher un nom qu’il connaît et fera confiance à la demande.

Si vous découvrez que votre numéro est usurpé, prévenez immédiatement vos contacts via un canal que vous contrôlez (un message de groupe depuis votre appareil ou un e‑mail), et signalez l’incident à votre opérateur.

Votre numéro peut‑il servir à l’usurpation d’identité ?

Un numéro seul ne suffit pas pour une usurpation d’identité. Le problème survient lorsqu’il est combiné à d’autres informations personnelles identifiables (PII), comme votre nom complet, votre date de naissance ou votre numéro de sécurité sociale. Avec deux points de données ou plus, un attaquant peut essayer d’ouvrir des cartes de crédit à votre nom, déposer des déclarations fiscales frauduleuses ou accéder à vos comptes financiers.

Le souci pour les utilisateurs est de savoir dans quelle mesure leurs données sont déjà exposées. Il y a souvent des fuites massives où des millions de numéros de téléphone sont publiés, accompagnés de noms de clients, d’adresses et d’informations de compte.

Ces fichiers peuvent se retrouver sur le dark web, où des attaquants les achètent sous forme de bases de données. Pour cette raison, de nombreuses entreprises considèrent les numéros de téléphone comme des données sensibles ; une fois utilisés avec d’autres informations personnelles, le niveau de sensibilité grimpe fortement. Et dans la plupart des cas, cette exposition ne provient pas d’une erreur de votre part.

Comment les escrocs obtiennent‑ils votre numéro au départ ?

Les escrocs récupèrent les numéros via des fuites de données, des sites de recherche de personnes, des formulaires de hameçonnage et des systèmes d’appels automatisés qui détectent les lignes actives. Gardez à l’esprit qu’il peut s’écouler longtemps — parfois des années — entre la compromission de votre numéro et la survenue d’activités suspectes.

Si vous vous demandez comment les escrocs se procurent votre numéro, la réponse renvoie presque toujours à une de ces sources.

Une autre source courante est constituée des registres publics. Les documents judiciaires, les inscriptions sur les listes électorales et les fichiers fonciers incluent souvent des numéros et sont consultables en ligne dans de nombreuses juridictions. Remplir une carte d’enregistrement de garantie ou adhérer à un programme de fidélité peut aussi alimenter des bases marketing qui seront ultérieurement piratées ou revendues.

Quel rôle jouent les fuites de données et les courtiers en données ?

Les fuites de données sont la principale source de numéros divulgués, et les courtiers en données aggravent le problème en rendant ces informations facilement accessibles.

Lorsqu’une entreprise subit une fuite, les enregistrements clients apparaissent souvent sur des forums et places de marché du dark web en quelques jours. Les attaquants recoupent ensuite ces fichiers avec d’autres bases pour reconstituer un profil de plus en plus complet de chaque personne concernée.

Des courtiers comme Whitepages, Spokeo et BeenVerified amplifient le problème en agrégant des données publiques et commerciales dans des bases consultables. Pour une petite somme, n’importe qui peut retrouver votre numéro et obtenir le nom, l’adresse et d’autres détails personnels qui y sont liés. Il est possible de demander la suppression de vos informations sur ces sites, mais il faut alors contacter chaque courtier individuellement pour envoyer une demande de retrait.

Comment savoir si votre numéro est compromis ?

Votre numéro peut être compromis si vous perdez soudainement le réseau mobile ou si vous recevez des codes de réinitialisation que vous n’avez pas demandés. D’autres signes incluent des notifications de modification de compte que vous n’avez pas effectuées et des signalements de contacts ayant reçu des messages suspects provenant de votre numéro.

Surveillez l’apparition de plusieurs de ces signes en peu de temps. Un seul appel indésirable n’est pas alarmant. Le scénario à risque est la perte totale de réseau, alors que votre appareil et votre carte SIM sont intacts physiquement, accompagnée d’alertes de connexion ou de demandes d’authentification que vous n’avez pas déclenchées. Ce schéma indique généralement un détournement de carte SIM.

Si quelque chose vous paraît suspect, vérifiez rapidement votre compte opérateur pour déceler des modifications non autorisées. Appelez depuis un autre téléphone ou rendez‑vous en boutique. Connectez‑vous ensuite à vos comptes e‑mail, bancaires et réseaux sociaux pour vérifier l’absence de changements non autorisés.

Qu’est‑ce qu’un détournement de carte SIM et pourquoi est‑ce la principale menace ?

Un détournement de carte SIM est une attaque où un escroc persuade votre opérateur mobile de transférer votre numéro vers une carte SIM qu’il contrôle. L’attaquant peut ainsi intercepter tous les appels et SMS envoyés à votre numéro. C’est la menace la plus sérieuse basée sur le numéro de téléphone, car elle contourne entièrement le mécanisme de sécurité des codes de vérification SMS envoyés par SMS.

Si un détournement réussit, l’attaquant reçoit tous les codes de vérification SMS envoyés à votre téléphone. Pensez aux nombreuses situations concernées : mots de passe à usage unique pour vos e‑mails et votre banque, vérifications sur des plateformes d’échange de cryptomonnaies, accès aux réseaux sociaux, etc.

Les dégâts peuvent s’amplifier rapidement si votre compte e‑mail est compromis, car l’attaquant pourra lancer des réinitialisations de mot de passe sur des dizaines de services. Pour aider les utilisateurs, l’alerte sur les arnaques par détournement de carte SIM publiée par la FCC détaille les protections au niveau des opérateurs, les démarches à suivre pour signaler l’incident, ainsi que le fonctionnement de l’attaque et les signes à surveiller.

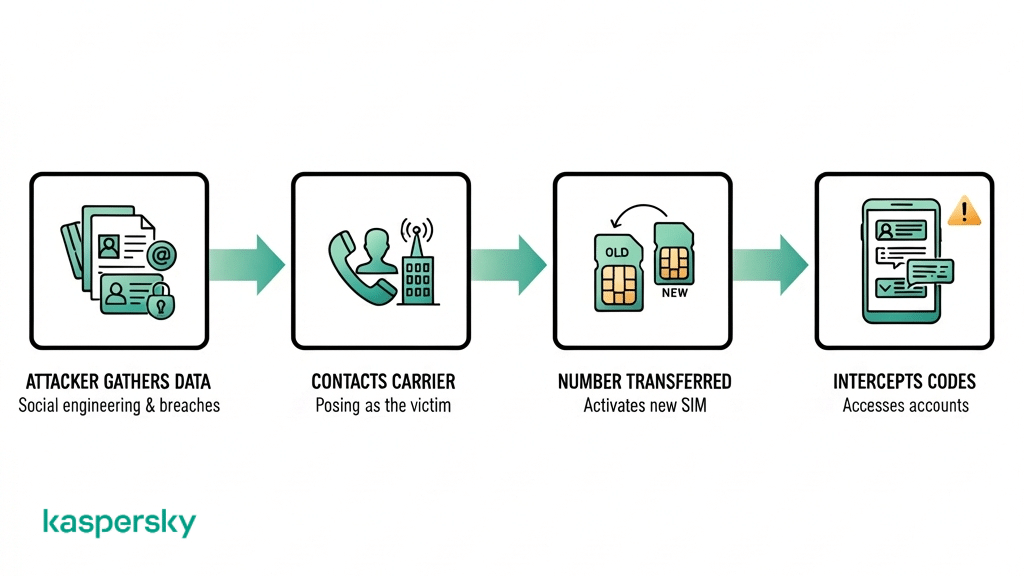

Comment fonctionne un détournement de carte SIM ?

Pour qu’un détournement réussisse, l’attaquant commence par rassembler des informations personnelles sur la victime, puis se fait passer pour elle auprès de l’opérateur afin de transférer le numéro.

L’attaquant collecte des éléments comme le nom, l’adresse, le numéro de compte et les quatre derniers chiffres du numéro de sécurité sociale à partir de fuites précédentes ou de profils sur les réseaux sociaux. Il lance ensuite la procédure de détournement via le portail en ligne ou la ligne d’assistance de l’opérateur. En possession de ces informations, il réussit la vérification et le transfert est approuvé.

Parfois, les attaques impliquent des pots‑de‑vin ou de l’ingénierie sociale envers des employés de l’opérateur. Une variante appelée fraude de portabilité (port-out) suit un processus similaire mais transfère le numéro vers un autre opérateur.

Les escrocs aiment les détournements de carte SIM parce que toute attaque qui redirige les messages SMS annule instantanément la sécurité de tous les comptes dépendant des codes reçus par SMS.

Faut‑il s’inquiéter si quelqu’un a votre numéro de téléphone ?

Si quelqu’un a votre numéro, ce n’est pas encore une catastrophe. Vous aurez probablement des appels publicitaires et des textos de hameçonnage occasionnels, mais cela ne signifie pas forcément que vos comptes ou votre identité sont en danger.

Le risque augmente si vous utilisez votre numéro pour la récupération de compte par SMS (pour vos e‑mails, services bancaires ou autres). Et le danger est plus grand si votre numéro a été exposé avec d’autres données personnelles lors d’une fuite. Lorsqu’un pirate dispose de votre e‑mail et d’un mot de passe divulgué en plus de votre numéro, il a bien plus de moyens d’agir que quelqu’un qui a seulement trouvé votre numéro sur les réseaux sociaux.

Quelle est la différence entre spam normal et menace sérieuse ?

Le spam ordinaire est une approche massive constituée de robocalls, de télémarketing et de textos génériques envoyés à des milliers de numéros. C’est ennuyeux mais rarement dangereux ; les seules actions à entreprendre sont de bloquer et de signaler ces expéditeurs.

En revanche, les menaces sérieuses sont souvent des messages ciblés contenant votre vrai nom, des références à votre banque ou à des transactions récentes, signes que l’expéditeur possède plus que votre simple numéro. Des codes de réinitialisation envoyés à répétition indiquent qu’une personne tente activement d’accéder à vos comptes. En cas de détournement de carte SIM, votre téléphone peut afficher soudainement « Aucun service ».

Que faire si un escroc a votre numéro de téléphone ?

Si vous pensez qu’un escroc a votre numéro, verrouillez immédiatement votre compte opérateur, changez les mots de passe de vos comptes les plus sensibles et renforcez vos méthodes d’authentification. Vous devez aussi signaler l’incident aux autorités compétentes et à votre opérateur.

Agissez rapidement : le laps de temps entre un détournement de carte SIM et une prise de contrôle complète d’un compte peut être de quelques minutes seulement. Savoir quoi faire dépend donc de la vitesse d’exécution.

Si vous ne savez pas par où commencer, sécurisez d’abord votre compte opérateur. Appelez depuis un autre téléphone (ligne fixe ou téléphone d’un proche) ou rendez‑vous en boutique et demandez immédiatement qu’ils bloquent les modifications de carte SIM et les demandes de portabilité.

Une fois le compte opérateur sécurisé, vérifiez d’abord vos comptes e‑mail (qui contrôlent les réinitialisations), puis vos comptes bancaires, puis vos réseaux sociaux. Si vous pensez être victime d’une usurpation d’identité, demandez un gel de votre dossier auprès des trois agences de crédit (Equifax, Experian, TransUnion) et déposez une plainte sur IdentityTheft.gov.

Lors du dépôt de plainte, documentez tout dans le plus de détails possible : captures d’écran, horodatages et numéros de référence des appels à l’opérateur, car vous pourriez avoir besoin de contester des opérations frauduleuses ultérieurement.

Comment sécuriser votre compte opérateur ?

Pour protéger votre compte opérateur, configurez un code PIN de la carte SIM, créez un code d’accès fort et unique pour votre compte en ligne et activez les protections contre le transfert de numéro.

Un code PIN de la carte SIM est un code qu’il faut saisir avant que votre carte SIM puisse être utilisée dans un nouvel appareil. Vous pouvez le définir dans les paramètres de votre téléphone ou en appelant le support. De plus, votre compte client chez l’opérateur (pour la facturation) doit être protégé par un mot de passe distinct et robuste, différent du code SIM.

Enfin, la plupart des opérateurs proposent une option de verrouillage de numéro ou de gel de portabilité pour empêcher les transferts non autorisés. Activez ces paramètres depuis votre espace client en ligne. Pour une vue d’ensemble complète de la sécurité mobile, les recommandations de NIST sur la sécurité des appareils mobiles offrent un cadre utile couvrant la plupart des cas de figure.

Comment sécuriser vos comptes en ligne ?

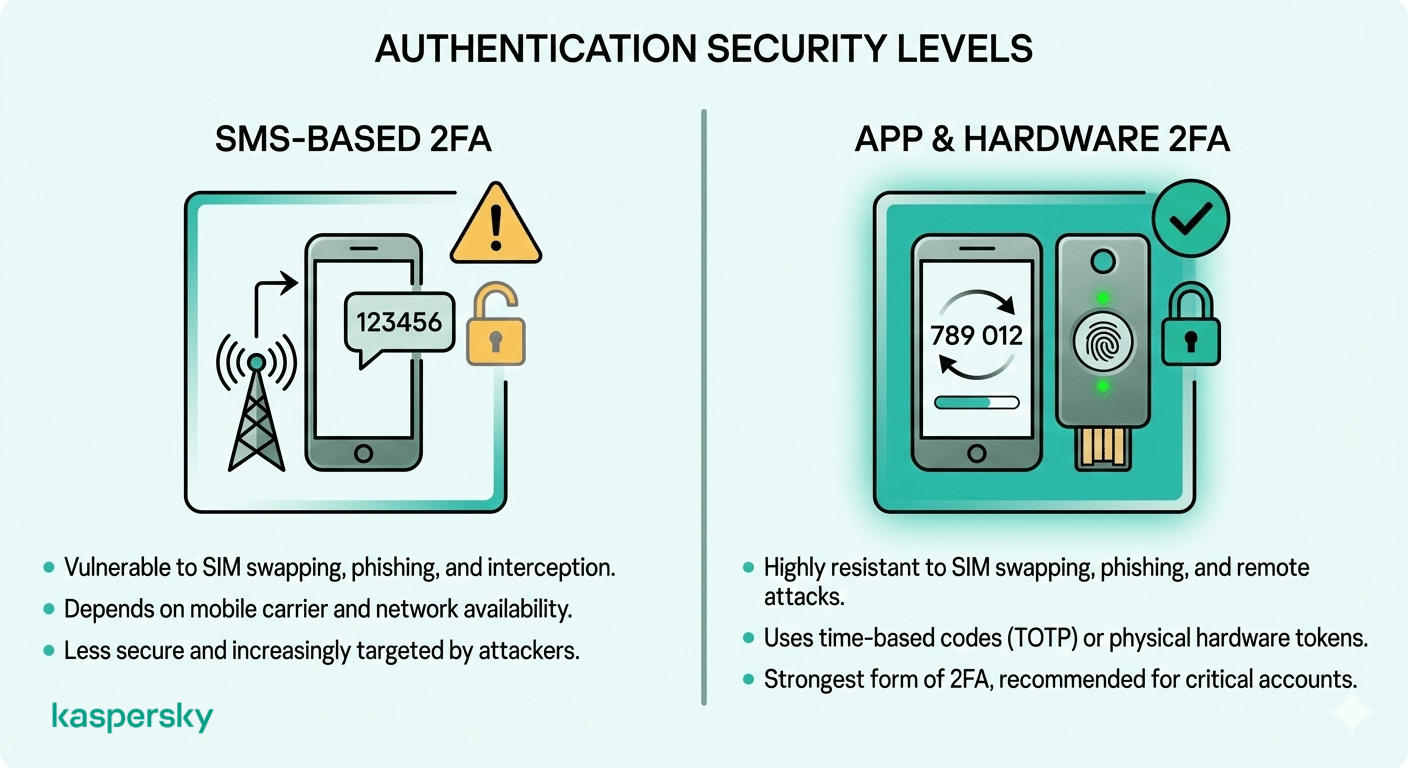

Remplacez l’authentification à deux facteurs par SMS par une alternative basée sur une application ou un dispositif matériel. Utilisez une application d’authentification comme Google Authenticator, Microsoft Authenticator ou Authy pour générer des codes temporaires sur votre appareil ; cela rendra vos comptes invulnérables aux attaques par détournement de carte SIM.

Pour renforcer encore la sécurité de vos comptes importants, vous pouvez utiliser une clé de sécurité matérielle comme YubiKey. Ce type de dispositif rend toute prise de contrôle à distance pratiquement impossible, car la connexion exige la possession physique de la clé.

La réutilisation des mots de passe augmente aussi la vulnérabilité : si un site où vous avez un compte est piraté, l’attaquant pourra réutiliser ce mot de passe ailleurs. Pour limiter ce risque, utilisez un gestionnaire de mots de passe qui génère et stocke des mots de passe uniques pour chaque compte.

Pour une protection renforcée, activez la authentification multifacteur via une application ou un dispositif matériel plutôt que le SMS. Cette approche lie les codes de vérification à votre appareil et non à votre numéro de téléphone, ce qui rend beaucoup plus difficile l’interception par un attaquant.

Comment protéger votre numéro de téléphone sur le long terme ?

Pour protéger votre numéro sur le long terme, l’objectif est de réduire les endroits où il est exposé et de minimiser son rôle dans la sécurité de vos comptes. Ce n’est pas une mesure unique : il faudra parfois renouveler ces démarches plusieurs fois par an.

Commencez par supprimer votre numéro là où il apparaît en ligne : comptes de réseaux sociaux, annuaires professionnels, etc. Vous devrez peut‑être aussi vous désinscrire des sites de courtiers en données, soit manuellement via des demandes de retrait, soit en utilisant un service comme DeleteMe.

Puis, établissez la liste des comptes qui utilisent votre numéro pour la récupération et migrez‑les vers une authentification par application.

Pour une couche de protection supplémentaire, vous pouvez opter pour un numéro secondaire prépayé avec une carte SIM ou un service VoIP à utiliser lors d’inscriptions à des applications de livraison ou à des comptes de commerce en ligne. C’est un numéro que vous pouvez facilement remplacer s’il est compromis.

Revoyez régulièrement vos paramètres de confidentialité : les réglages par défaut des plateformes peuvent changer après une mise à jour. Un champ de profil autrefois privé peut devenir public sans que vous vous en rendiez compte. Savoir quelles informations quelqu’un peut obtenir à partir de votre numéro facilite le choix des données à verrouiller ou à supprimer. Dix minutes tous les trimestres suffisent pour éviter beaucoup de démarches de nettoyage par la suite. Envisagez d’utiliser une solution de sécurité complète comme Kaspersky Premium pour surveiller les fuites de données concernant vos informations personnelles, y compris votre numéro de téléphone.

Articles connexes :

- Comment prévenir efficacement les attaques de détournement de carte SIM ?

- Comment se protéger des arnaques par téléphone mobile ?

- Quels sont les risques liés aux attaques de smishing ?

- Comment améliorer la sécurité de votre smartphone dès aujourd’hui ?

Produits recommandés :

FAQs

Quelqu’un peut‑il localiser ma position avec mon numéro de téléphone ?

Non, la localisation via un numéro de téléphone nécessite soit un accès à l’infrastructure de l’opérateur, soit l’installation d’un logiciel espion sur votre appareil. La localisation est encadrée et réservée aux forces de l’ordre avec mandat. Il existe des sites d’arnaque qui proposent la localisation par numéro ; ce sont presque toujours des pièges de hameçonnage ou des fraudes.

Quelqu’un peut‑il accéder à mon compte bancaire avec mon numéro de téléphone ?

Un numéro de téléphone seul ne suffit pas pour accéder à votre compte bancaire. En revanche, combiné à d’autres informations personnelles, il peut servir à réaliser un détournement de carte SIM. Cela permettrait à un attaquant d’intercepter les codes de vérification SMS et d’accéder potentiellement à vos comptes.

Dois‑je changer de numéro après un vol d’identité ?

Non, changer de numéro n’a de sens que si vous êtes victime d’un détournement de carte SIM ou de harcèlement. La plupart des vulnérabilités se règlent en sécurisant votre compte opérateur, en renforçant l’authentification et en gelant votre crédit. Les étapes de récupération en cas d’usurpation d’identité proposées par la FTC peuvent vous aider à prendre une décision.