Vous mentionnez des chaussures de course à un ami, vous posez votre téléphone et, dans l’heure, une publicité pour des chaussures de course apparaît sur Instagram. Cela semble trop précis pour être une coïncidence.

Des millions de personnes ont vécu cette expérience et la plupart supposent que leur téléphone écoute. La réponse courte est non, pas comme vous l’imaginez. La réponse complète est plus inquiétante : votre téléphone n’a pas besoin d’écouter.

L’essentiel à retenir :

- Votre téléphone n’enregistre pas les conversations quotidiennes ; les assistants vocaux n’écoutent que des mots d’activation spécifiques.

- Les publicités ciblées paraissent étrangement précises, car les plateformes créent des profils détaillés à partir de votre navigation, de votre localisation et de l’activité de vos applications.

- Certaines applications collectent beaucoup plus de données que nécessaire à leur fonction, ce qui constitue un véritable problème de confidentialité même sans enregistrement clandestin.

- Des logiciels espions comme Pegasus peuvent activer un microphone à distance, mais ces attaques ciblent des individus spécifiques, pas le grand public.

- Des courtiers en données comme Acxiom et LiveRamp compilent des profils comportementaux qui vous suivent sur plusieurs appareils. C’est le véritable risque de confidentialité au quotidien.

- La réinitialisation de votre ID publicitaire, la révision des autorisations des applications et l’utilisation d’un VPN réduisent sensiblement votre exposition.

Votre téléphone écoute-t-il vos conversations ?

Non. Votre téléphone n’enregistre pas en continu les conversations quotidiennes pour les annonceurs. Ni iOS ni Android n’autorisent les applications à diffuser l’audio du microphone en arrière-plan, et les deux exigent l’autorisation de l’utilisateur avant qu’une application puisse accéder au microphone.

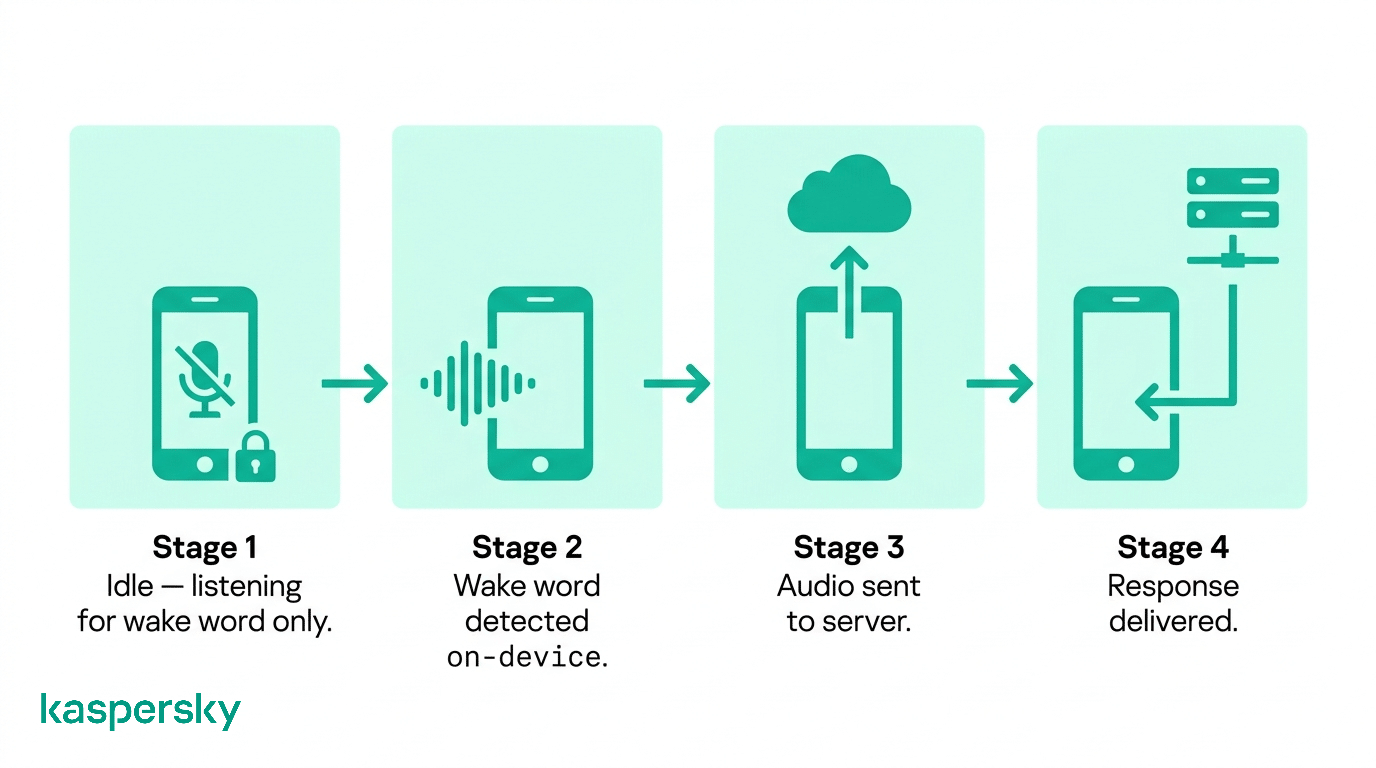

Mais les téléphones vous écoutent-ils lorsque vous utilisez des assistants vocaux ? Oui, les téléphones écoutent un ensemble restreint de mots d’activation, généralement « Hey Siri », « OK Google » ou « Alexa ». Ces déclencheurs sont traités sur l’appareil à l’aide d’une petite puce neuronale dédiée. L’audio n’est envoyé dans le cloud qu’après la détection du mot d’activation. En dehors de cette fenêtre, le microphone n’est pas actif au sens significatif pour les applications de votre téléphone.

Des chercheurs de l’Université Northeastern ont mené une étude contrôlée en surveillant le trafic réseau de milliers d’applications populaires et n’ont trouvé aucune preuve d’enregistrements secrets d’audio transmis par des applications. La conclusion valait même pour les applications largement soupçonnées d’écouter. La sensation qui vous fait vous demander « mon téléphone m’écoute-t-il » a une toute autre explication.

Pourquoi vous avez l’impression que votre téléphone écoute

Le cerveau humain est fait pour remarquer les motifs et en déduire des causes. Ainsi, lorsque vous parlez d’un produit avec un ami, puis voyez une publicité pour ce produit dans votre fil de réseaux sociaux, cela paraît significatif.

Deux effets cognitifs sont en jeu. Le premier est l’illusion de fréquence (parfois appelée phénomène Baader-Meinhof) : lorsqu’un sujet entre dans votre champ de conscience, vous commencez à le remarquer partout.

Le second est le biais de confirmation, qui vous amène à retenir les fois où une pub correspondait à une conversation et à oublier les centaines d’autres publicités sans aucun lien avec ce que vous avez évoqué.

Les plateformes publicitaires n’ont pas besoin de vous enregistrer pour afficher des publicités pertinentes. Elles en savent déjà beaucoup sur vous et peuvent en déduire le reste à partir des personnes qui vous entourent.

Comment mon téléphone « m’écoute » sans tout enregistrer ?

Les assistants vocaux fonctionnent localement sur un processeur dédié, avec un niveau de calcul similaire à la correction automatique. Ils écoutent par minuscules fragments, chacun étant écarté si le mot d’activation est absent.

Cette conception a deux objectifs. Elle préserve la batterie : un traitement audio complet sur le processeur principal viderait un smartphone moderne en quelques heures. Elle limite aussi l’exposition, puisqu’aucun audio ne quitte l’appareil tant que vous n’avez pas prononcé le mot d’activation.

Cette conception a deux objectifs. Elle préserve la batterie : un traitement audio complet sur le processeur principal viderait un smartphone moderne en quelques heures. Elle limite aussi l’exposition, puisqu’aucun audio ne quitte l’appareil tant que vous n’avez pas prononcé le mot d’activation.

Ce qui se passe lorsque votre téléphone est activé

Après la détection d’un mot d’activation, votre appareil enregistre votre requête et l’envoie à un serveur pour traitement. Apple et Google conservent tous deux par défaut une transcription de chaque requête. Vous pouvez consulter et supprimer cet historique dans les paramètres de votre compte :

- Android : myaccount.google.com

- iOS : Réglages, puis Siri et Recherche

Les déclenchements intempestifs sont fréquents : un mot ressemblant à « Hey Siri » dans un programme TV que vous regardez peut activer l’assistant et envoyer un court extrait audio au serveur. C’est une limite du fonctionnement des modèles de mots d’activation, pas une preuve de surveillance. Dans tous les cas, supprimer périodiquement votre historique vocal est utile.

Si votre téléphone ne vous enregistre pas, comment « écoute-t-il » pour les publicités ?

Les plateformes publicitaires ont bâti des systèmes de prédiction si précis qu’ils déduisent souvent ce que vous voulez avant même que vous ayez consciemment décidé d’acheter. Le mécanisme, c’est la donnée, pas l’audio. Les plateformes suivent votre comportement, le modélisent statistiquement et le croisent avec celui de millions d’utilisateurs aux profils similaires.

Chaque plateforme détient un profil fantôme vous concernant. C’est une image de vos habitudes, de vos centres d’intérêt et de votre prochain achat probable, que vous n’avez jamais pris le temps de créer. Les données qui l’alimentent proviennent de sources que la plupart des gens ne considèrent pas comme de la surveillance.

Quelles données servent à construire votre profil

Chaque application de votre téléphone peut observer votre comportement en son sein, selon ses autorisations, y compris l’historique de navigation, les requêtes de recherche et le contenu avec lequel vous interagissez sur les réseaux sociaux. Chaque achat peut être partagé avec des réseaux publicitaires via des cookies tiers ou des kits de développement logiciel intégrés dans les applications de vente.

Votre ID publicitaire (appelé IDFA sur iOS et GAID sur Android) est un identifiant unique lié à votre appareil. Il permet aux annonceurs de relier votre activité entre différentes applications et sites web, même lorsque vous n’êtes pas connecté. Les courtiers en données achètent ces données auprès des développeurs d’applications, les enrichissent avec des achats hors ligne et vendent des profils consolidés aux annonceurs.

La synchronisation des contacts ajoute une autre couche à votre profil. Lorsqu’une application demande à accéder à vos contacts et que vous acceptez, elle peut faire correspondre votre graphe social avec sa base existante. Par exemple, si vos amis ou des membres de votre famille ont recherché des chaussures de course, la plateforme peut en déduire que cela vous intéresse aussi.

Comment votre environnement et vos appareils influencent les publicités

Votre historique de localisation indique aux annonceurs où vous faites vos achats, où vous mangez et où vous faites du sport. Avec les données de sondage Wi-Fi, votre visite dans un magasin peut être suivie même si vous ne vous connectez pas à leur réseau. Cela s’explique par le fait que votre téléphone diffuse son adresse MAC lorsqu’il recherche des réseaux connus, et les détaillants utilisent des capteurs pour capter ce signal.

Le suivi multi-appareils relie votre téléphone, votre ordinateur portable et votre TV intelligent à une identité unique. Les plateformes utilisent votre adresse IP, vos identifiants de connexion et les empreintes d’appareil pour lier les sessions. Une campagne publicitaire peut vous atteindre sur votre téléphone le matin et sur votre ordinateur portable l’après-midi, en ajustant la fréquence pour éviter la répétition.

La co-localisation est un autre mécanisme, plus subtil, qui influence les publicités qui vous sont présentées. Si vous passez du temps près de quelqu’un qui a recherché un produit, les plateformes publicitaires peuvent détecter le signal de localisation partagée et en déduire un lien social. Ainsi, les centres d’intérêt d’un ami deviennent un signal de ce que vous pourriez vouloir.

Pourquoi cela ressemble à de l’espionnage (mais n’en est pas)

Les systèmes publicitaires sont optimisés pour la pertinence, c’est-à-dire qu’ils vous montrent des publicités pour des produits et services que vous êtes statistiquement susceptible de vouloir. Quand une publicité pertinente apparaît, elle semble ciblée. Quand des publicités non pertinentes apparaissent (la plupart du temps), vous faites défiler sans même les remarquer.

L’effet est amplifié par la récence. Vous êtes plus susceptible de remarquer une publicité pour quelque chose que vous avez récemment évoqué ou auquel vous avez pensé, car ce sujet est actif dans votre mémoire de travail. Le système n’a pas lu dans vos pensées. Il a fait une supposition probabiliste qui a coïncidé avec ce dont vous parliez.

Votre téléphone ou vos applications peuvent-ils vous écouter sans permission ?

Sur les versions modernes d’iOS et d’Android, les applications ne peuvent pas accéder au microphone sans votre consentement explicite. Ces autorisations sont appliquées au niveau du système d’exploitation, ce qui les rend très difficiles à contourner.

Le problème, c’est que la plupart des gens accordent des autorisations lors de l’installation sans les lire, puis ne revoient jamais leur décision. Une application à laquelle vous avez donné l’accès au microphone il y a deux ans l’a presque certainement toujours, même si la raison initiale n’est plus valable.

Comment fonctionnent réellement les autorisations d’application

Sur iOS, chaque application doit déclarer pourquoi elle a besoin de chaque autorisation sensible, et vous voyez une invite en langage clair avant que l’accès ne soit accordé. Depuis iOS 14, un point orange dans la barre d’état s’allume lorsque le microphone est actif ; le vert indique la caméra.

Android 12 a introduit les mêmes indicateurs. Les deux plateformes proposent également un tableau de bord de confidentialité où vous pouvez voir exactement quelles applications ont accédé à quels capteurs, et quand.

L’accès au microphone en arrière-plan est restreint. Les applications ne peuvent utiliser le microphone en arrière-plan que si l’utilisateur a accordé une autorisation explicite d’arrière-plan, ce qui est rare pour la plupart des catégories d’applications. Une application d’achat qui demande l’accès au microphone en arrière-plan doit éveiller les soupçons.

Comment des applications courantes peuvent abuser des autorisations

Le risque tient moins à l’écoute clandestine qu’à la collecte de données allant bien au-delà de ce qu’exige la fonction de l’application. Une application lampe-torche gratuite qui demande l’accès au microphone et à la localisation n’a aucune raison légitime d’obtenir ces autorisations. Les applications sur-autorisées sont courantes sur les deux plateformes, et leur collecte excessive alimente les mêmes réseaux de courtiers décrits ci-dessus.

Les applications installées hors boutique présentent un risque plus élevé. Les applications installées en dehors de l’App Store ou de Google Play n’ont pas passé de contrôle de sécurité. Certaines sont conçues spécifiquement pour collecter des données ou, dans les cas plus graves, pour déployer des malwares. Sur Android, l’installation hors boutique est possible par défaut ; iOS requiert soit le mode développeur soit un jailbreak. Si vous ne téléchargez des applications que depuis les boutiques officielles, vous réduisez considérablement votre risque.

Quels sont les véritables risques de sécurité au-delà des publicités ?

Être suivi à des fins publicitaires est agaçant mais ce n’est pas personnel. Les menaces de cette section sont différentes : elles visent l’individu et certaines ont été utilisées contre des journalistes et des avocats.

Comment les logiciels espions peuvent accéder à votre microphone

Pegasus, développé par la société israélienne NSO Group, est l’exemple le plus connu de logiciel espion commercial capable d’activer à distance le microphone et la caméra d’un smartphone. Il exploite des vulnérabilités zero-day dans iOS et Android pour s’installer sans interaction de l’utilisateur. Des journalistes, des avocats, des militants et des responsables politiques ont été confirmés comme cibles, d’après des analyses médico-légales réalisées par le Security Lab d’Amnesty International.

Cette catégorie de menace est sérieuse, mais un consommateur ordinaire a peu de chances d’être ciblé de cette manière. Pegasus coûte des millions de dollars par déploiement et est vendu exclusivement aux gouvernements. Si vous craignez une surveillance étatique en raison de votre profession ou de votre militantisme, l’Electronic Frontier Foundation fournit des conseils de gestion des risques pour les personnes fortement exposées.

Reprenez le contrôle de la confidentialité de votre téléphone

Votre téléphone contient plus de données personnelles que vous ne l’imaginez. Kaspersky Mobile Security bloque les malwares et l’hameçonnage, masque votre connexion avec un VPN ultra-rapide et vérifie si vos données ont été exposées lors d’une violation.

Essayer Kaspersky Mobile SecurityComment les applications peuvent collecter plus de données que prévu

Les SDK d’enregistrement d’écran (Software Development Kits), parfois appelés outils de relecture de session, peuvent capturer tout ce qui s’affiche lors d’une session d’application. Cela inclut le texte que vous saisissez, les formulaires que vous remplissez et le contenu que vous consultez. Une enquête menée en 2018 par des chercheurs de Princeton a trouvé du code de relecture de session dans des applications de grands distributeurs et compagnies aériennes, sans que cela soit divulgué à leurs utilisateurs. L’utilisation de SDKs n’est pas illégale dans la plupart des juridictions, mais elle dépasse ce à quoi la plupart des gens pensent avoir consenti.

Les applications peuvent aussi enregistrer vos frappes, lire votre presse-papiers, suivre votre façon physique de tenir et de faire défiler le téléphone. Rien de tout cela ne requiert l’accès au microphone, et presque rien n’est expliqué clairement dans les petites lignes.

Pourquoi le suivi des données est le plus grand risque quotidien

Vous n’avez probablement jamais entendu parler d’Acxiom, mais l’entreprise détient un profil sur vous. Elle revendique plus de 2,5 milliards d’enregistrements de consommateurs dans le monde. LiveRamp fonctionne de manière similaire. Elle relie vos achats avec carte de fidélité et vos visites en clinique à l’ID publicitaire de votre téléphone. Cela signifie qu’une plateforme publicitaire peut savoir que vous avez visité une clinique d’une spécialité donnée sans que cette clinique ne partage quoi que ce soit directement. Dans la plupart des juridictions, en droit du marketing, c’est légal, à condition d’une simple mention dans les politiques de confidentialité.

Le profil bâti sur votre comportement ne reste pas dans le monde de la publicité. Les campagnes de phishing utilisent des données profilées pour personnaliser leurs attaques. Cela rend les e-mails et SMS frauduleux plus difficiles à identifier, car ils exploitent des données de courtiers pertinentes telles que les tarifs d’assurance, la notation de crédit et le filtrage à l’embauche dans le cadre de l’arnaque.

Comment protéger votre vie privée sur votre téléphone ?

Les étapes ci-dessous prennent moins d’une heure et ne nécessitent aucune compétence technique. Elles ne vous rendront pas invisible, mais elles compliqueront fortement la création d’un profil détaillé sur vous.

Contrôlez le microphone et les autorisations des applications

Commencez par un audit des autorisations

iOS : allez dans Réglages, puis Confidentialité et sécurité, puis Microphone. Cette liste présente chaque application disposant d’un accès au microphone. Révoquez l’accès pour toute application qui n’a pas de fonction audio évidente.

Android : allez dans Paramètres, puis Confidentialité, puis Gestionnaire d’autorisations, puis Microphone pour la même vue.

Passez en revue ce qu’accèdent vos applications

Utilisez le tableau de bord de confidentialité de votre plateforme pour voir quelles applications ont récemment accédé à votre microphone, votre caméra, votre localisation, vos contacts, votre calendrier et vos données de santé. Une liste de contacts révèle votre graphe social ; les données de calendrier révèlent votre emploi du temps et vos habitudes de localisation.

iOS : allez dans Réglages, puis Confidentialité et sécurité, puis Rapport de confidentialité des apps. Contacts, Calendriers et Santé ont chacun leur propre section listant chaque application ayant accès.

Android : allez dans Paramètres, puis Confidentialité, puis Tableau de bord de confidentialité. Vérifiez aussi le Gestionnaire d’autorisations, où vous pouvez examiner les accès par type d’autorisation sur toutes les applications installées.

Vérifiez séparément l’accès à la localisation en arrière-plan

De nombreuses applications demandent la localisation « toujours » alors que « lors de l’utilisation » suffit. Modifiez ces réglages sur « lors de l’utilisation » ou « jamais » sauf raison fonctionnelle évidente.

iOS : allez dans Réglages, puis Confidentialité et sécurité, puis Services de localisation

Android : allez dans Paramètres, puis Localisation, puis Autorisations des applications

Réduisez le suivi et le profilage

Réinitialisez régulièrement votre ID publicitaire

Cela ne supprime pas votre profil existant, mais rompt le lien entre les données futures et votre historique.

iOS : allez dans Réglages, puis Confidentialité et sécurité, puis Suivi, puis désactivez « Autoriser les demandes de suivi des apps ».

Android : allez dans Paramètres, puis Confidentialité, puis Annonces, puis « Supprimer l’ID publicitaire ».

Limitez explicitement la personnalisation des annonces

iOS et Android proposent tous deux une option de refus de la publicité personnalisée au niveau du système. L’activer n’arrêtera pas les publicités, mais empêchera qu’elles soient ciblées à partir de vos données comportementales.

iOS : allez dans Réglages, puis Confidentialité et sécurité, puis Publicité Apple, puis désactivez Annonces personnalisées.

Android : allez dans Paramètres, puis Confidentialité, puis Annonces, puis « Refuser la personnalisation des annonces ».

Utilisez un VPN

Un VPN chiffre votre trafic internet et masque votre adresse IP des sites et applications que vous utilisez. Cela empêche le suivi multi-appareils basé sur l’IP et complique fortement le lien entre vos sessions sur téléphone et sur ordinateur portable pour les réseaux publicitaires. Il protège aussi vos données sur les réseaux Wi-Fi publics où le trafic non chiffré peut être intercepté.

Liste de contrôle rapide pour la confidentialité

- Désactivez l’accès au microphone pour toute application qui n’a pas l’audio comme fonction essentielle.

- Supprimez l’historique vocal de Siri, Google Assistant ou Alexa dans les réglages de votre compte au moins deux fois par an.

- Réinitialisez votre ID publicitaire tous les quelques mois ou désactivez totalement le suivi publicitaire.

- Maintenez votre système d’exploitation et vos applications à jour, car les mises à jour corrigent fréquemment les vulnérabilités exploitées par les logiciels espions.

- Évitez d’installer des applications en dehors des boutiques officielles sauf raison technique précise et en connaissance du risque.

- Utilisez un VPN sur les réseaux Wi-Fi publics et envisagez d’en utiliser un de façon générale pour les navigations sensibles.

Articles connexes :

- Quels sont les différents types de logiciels espions à connaître ?

- Comment empêcher le piratage de téléphone

- Votre Smart TV vous espionne-t-il à votre insu ?

- Quelles sont les principales préoccupations concernant la sécurité des enceintes connectées ?

Produits recommandés :

- Kaspersky Premium

- Télécharger un essai gratuit de 30 jours de notre offre Premium

- Kaspersky Mobile Security

Foire aux questions sur l’écoute par le téléphone

Votre téléphone peut-il vous écouter même si vous n’utilisez jamais les assistants vocaux ?

Oui, potentiellement. Les logiciels d’assistant vocal sont activés par défaut, donc l’écoute du mot d’activation peut fonctionner même si vous ne l’avez jamais utilisé. Vérifiez vos paramètres et désactivez-la si vous voulez en avoir le cœur net. Les publicités vous atteindront de toute façon via l’historique de navigation, la localisation et le comportement des applications.

Votre téléphone écoute-t-il lorsqu’il est éteint ou en mode avion ?

Un téléphone éteint ne peut ni exécuter de logiciel ni transmettre de données. En mode avion, les transmissions radio sont désactivées, mais les logiciels fonctionnent toujours localement. Une application disposant de l’autorisation microphone pourrait enregistrer de l’audio en mode avion et le téléverser plus tard lorsque la connectivité reprend. Vérifiez et supprimez les autorisations inutiles pour éviter cela.

Votre téléphone peut-il vous écouter via d’autres appareils comme les enceintes connectées ou TVs ?

Ils ne partagent pas l’audio entre eux par défaut. Les enceintes connectées et les TVs intelligents exécutent leurs propres systèmes d’écoute du mot d’activation indépendamment de votre téléphone. Cependant, ces trois appareils peuvent se connecter au même écosystème publicitaire via votre Wi-Fi et vos identifiants de compte. Cela crée un signal de co-localisation utilisé pour le ciblage publicitaire.

La suppression d’applications ou la réinitialisation de votre téléphone peuvent-elles arrêter les publicités ciblées ?

Non, la suppression d’une application l’enlève de votre appareil mais pas les données qu’elle a déjà partagées avec des tiers. Une réinitialisation d’usine crée un nouvel ID publicitaire et efface les données locales, mais les bases de données des courtiers conservent votre profil. La réinitialisation, combinée à la désactivation de la personnalisation des annonces et à l’utilisation d’un VPN, peut aider.