Il y a exfiltration de données lorsque des informations sensibles sont volées dans un système ou un compte. Cela peut se produire discrètement via un logiciel malveillant. Cela peut également résulter de comptes compromis ou d'un accès abusif. Comprendre comment les données vous échappent est la première étape vers la prévention de la perte et la protection des informations personnelles et professionnelles. L'exfiltration de données ne signifie pas toujours un logiciel malveillant, les individus malintentionnés peuvent aussi voler des données dans les comptes compromis ou dans les outils normaux.

Ce que vous devez savoir :

- L'exfiltration de données est le transfert non autorisé de données hors d'un système ou d'un compte.

- Il s'agit souvent du vol d'informations d'identification ou de l'utilisation abusive d'un accès légitime.

- Le risque principal n'est pas seulement l'exposition, mais la copie ou le déplacement des données.

- Les fuites de données sont généralement accidentelles. L'exfiltration est généralement intentionnelle.

- La surveillance des activités inhabituelles et la restriction de l'accès peuvent contribuer à réduire les risques.

Qu'est-ce que l'exfiltration de données dans la cybersécurité?

L'exfiltration de données est le transfert non autorisé ou le vol de données depuis un appareil ou le réseau. La caractéristique principale est que les données sont supprimées de leur emplacement d'origine sans autorisation.

Si une personne malveillante parvient à accéder à la messagerie et télécharge des listes de contacts ou des enregistrements financiers, ces informations sont exfiltrées. Le dommage se produit parce que les données ne sont plus sous le contrôle de leur propriétaire et peuvent être partagées, voire vendues.

En quoi l'exfiltration de données est-elle différente d'une fuite de données ?

L'exfiltration de données implique généralement un vol intentionnel. Les attaquants ou les initiés transfèrent délibérément des données d'un système à des fins d'enrichissement financier ou d'espionnage.

Une fuite de données est généralement accidentelle. Cela peut se produire lorsque les fichiers sont partagés publiquement par erreur. Cela peut également arriver lorsqu'un stockage mal géré expose des informations ou que des données sensibles sont envoyées au mauvais destinataire.

Le résultat est le même pour les utilisateurs : vous ne pouvez plus contrôler vos données. La différence réside dans la cause. Retrait intentionnel ou exposition involontaire.

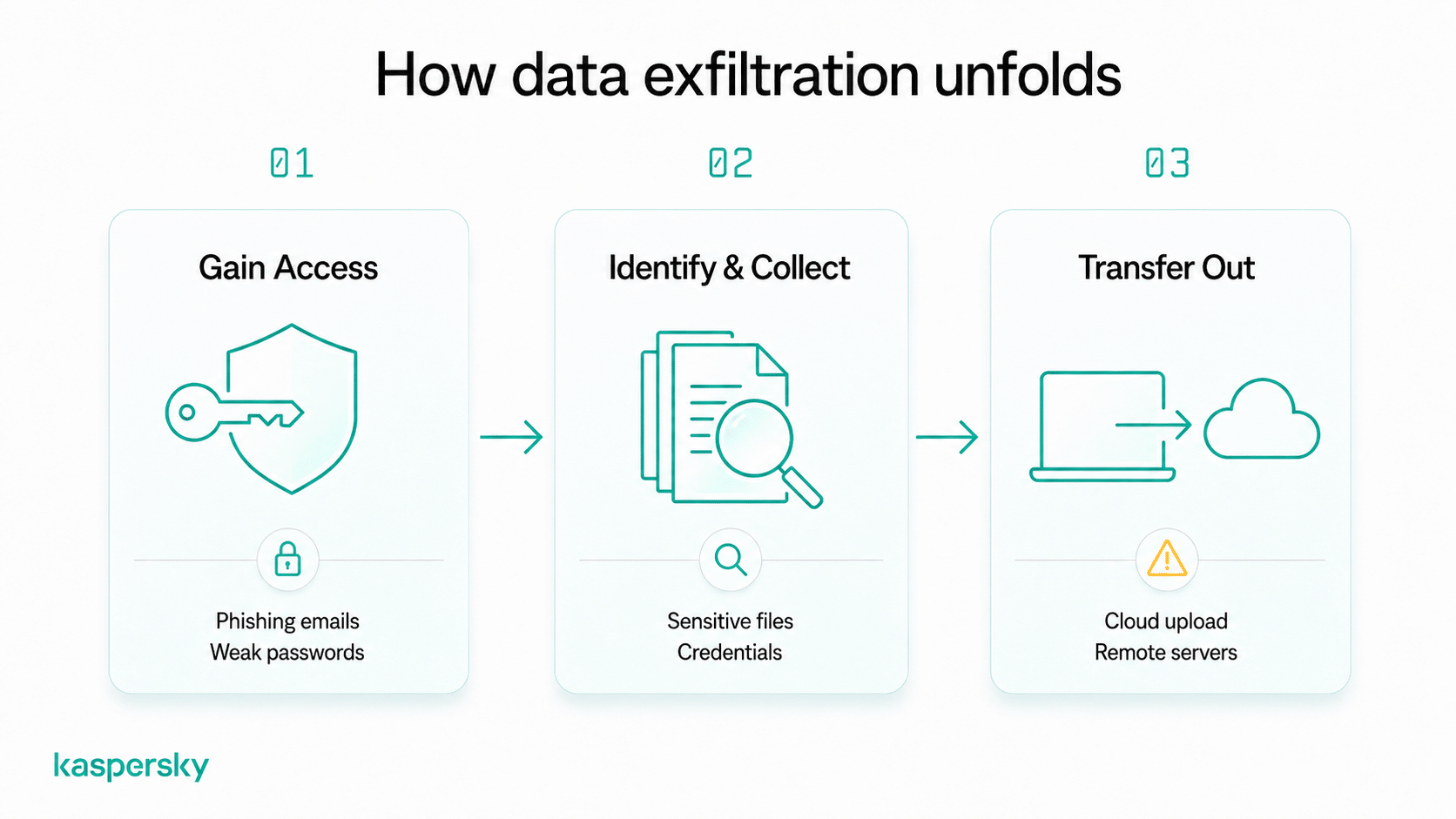

Comment se passe l'exfiltration de données ?

L'exfiltration de données suit généralement un schéma. L'attaquant obtient dans un premier temps un accès non autorisé au système ou au compte. Ensuite, ils identifient et collectent les données précieuses. Il transfère ensuite ces données à un autre endroit où elles peuvent être utilisées ou vendues.

Ce processus ne nécessite pas toujours des outils de piratage avancés . De nombreux incidents commencent par des erreurs de la vie quotidienne, comme un clic sur un lien de phishing ou la réutilisation d'un mot de passe faible. Certains attaquants utilisent des comptes compromis ou des outils intégrés pour déplacer des données discrètement sans installer de logiciels malveillants . Cela peut rendre difficile la détection des indicateurs d'exfiltration de données.

Comment les individus malveillants peuvent-ils accéder aux données ?

La plupart des attaques commencent par des méthodes conçues pour duper les utilisateurs plutôt que pour briser les défenses techniques. Les emails de phishing peuvent contenir des liens vers de fausses pages de connexion qui capturent les noms d'utilisateur et les mots de passe. Les téléchargements malveillants peuvent installer des logiciels espions qui surveillent l'activité ou volent des fichiers.

Les mots de passe faibles ou réutilisés rendent également les comptes plus faciles à compromettre. Une fois que les individus malintentionnés ont accès à un compte de messagerie ou au Cloud, ils peuvent commencer à rechercher des informations sensibles.

Comment un attaquant peut-il déplacer des données hors d'un système ?

Les attaquants transfèrent les données qu'ils ont prises vers un emplacement externe qu'ils contrôlent. Cela implique souvent le téléchargement des fichiers vers des services de stockage dans le Cloud ou leur envoi vers des serveurs distants.

Les attaquants peuvent utiliser des connexions chiffrées ou des outils légitimes déjà disponibles sur le système. Ces méthodes pouvant ressembler à une activité normale, l'exfiltration de données peut se poursuivre pendant de longues périodes sans être détectées.

Quels types de données sont visés par l'exfiltration de données ?

Les attaquants se concentrent généralement sur les données qui peuvent être utilisées à des fins d'enrichissement financier ou dans l'usurpation d'identité. Plus les informations ont de la valeur ou sont réutilisables, plus elles deviennent attrayantes.

Les cibles courantes sont les mots de passe, les détails des comptes financiers et les informations personnellement identifiables (IPI) telles que les noms, les adresses et les numéros d'identification. Les attaquants peuvent également rechercher les fichiers contenant des contrats, des fiches clients ou des informations commerciales confidentielles.

Les individus comme les organisations sont concernés. Les identifiants volés peuvent être réutilisés pour accéder à plusieurs comptes. Les données professionnelles divulguées peuvent être vendues ou exploitées à des fins d'avantage concurrentiel ou à des fins frauduleuses.

À quoi ressemble l'exfiltration de données dans la vraie vie ?

L'exfiltration de données se produit souvent en arrière-plan et peut ressembler à une activité normale. Les exemples suivants montrent comment cela peut se produire dans des situations quotidiennes.

- Un compte de messagerie compromis transmet automatiquement les pièces jointes et les messages à l'utilisateur malveillant à l'insu de l'utilisateur.

- Sur un ordinateur portable, un logiciel malveillant collecte les mots de passe enregistrés dans le navigateur et les envoie à un serveur distant.

- Le vol des identifiants de connexion à un compte dans le Cloud permet à quelqu'un de télécharger des fichiers personnels ou des documents sensibles depuis le stockage en ligne.

Quels sont les signes avant-coureurs d'une exfiltration de données ?

Il n'est pas toujours facile de savoir détecter un vol de données. Mais il existe des signes pratiques que quelque chose d'inhabituel pourrait se produire. Ces indicateurs apparaissent souvent comme une activité inattendue du compte ou de l'appareil plutôt que comme des alertes techniques évidentes.

Recherchez des schémas comme ceux-ci :

- Connexions inconnues depuis de nouveaux emplacements ou appareils

- Appareils inconnus connectés à votre compte ou à votre réseau

- Transferts de fichiers volumineux ou répétés que vous n'avez pas lancés

- Notifications soudaines de réinitialisation du mot de passe ou alertes de sécurité

- Comportement inhabituel du compte, comme des fichiers manquants ou des paramètres modifiés

- Pics inattendus de la consommation de données sur l'appareil ou de la connexion Internet

- Emails ou messages envoyés à votre insu

L'apparition de l'un de ces signes ne signifie pas toujours qu'il y a eu exfiltration des données, mais une activité répétée ou inexpliquée doit être recherchée.

Que deviennent les données volées après exfiltration ?

Les attaquants laissent rarement les données volées inutilisées. Les informations volées sont généralement monétisées ou partagées avec d'autres malfaiteurs.

Cela peut entraîner des transactions non autorisées ou l'usurpation d'identité. Pour les entreprises, cela peut perturber les opérations, nuire à la confiance des clients et entraîner des problèmes juridiques ou de conformité. L'impact dépend du type de données volées et de la manière dont elles sont utilisées.

Comment les attaquants utilisent-ils les données volées ?

Les individus malintentionnés utilisent souvent les données volées pour frauder ou accéder aux comptes. Les identifiants volés peuvent être réutilisés pour prendre le contrôle de comptes bancaires ou de réseaux sociaux.

Les données sont aussi régulièrement vendues sur les marchés clandestins ou utilisées comme levier à des fins d'extorsion. Les attaquants peuvent menacer de divulguer les fichiers sensibles sans paiement.

Quels sont les risques encourus par les victimes?

En cas d'utilisation abusive de leurs informations personnelles ou professionnelles, les victimes peuvent subir des pertes financières, leur vie privée ou leur réputation.

Certains risques peuvent persister dans le temps. Les identifiants ou les données personnelles volés restent importants pour les pirates et les fraudeurs. Elles peuvent être réutilisées des mois ou des années plus tard et entraîner un piratage permanent du compte ou des tentatives d'escroquerie répétées.

Comment empêcher l'exfiltration de données ?

Empêcher l'exfiltration de données commence par contrôler l'accès et rester vigilant en cas d'activité suspecte. La plupart des incidents reposent sur de simples faiblesses. Des éléments tels que les mots de passe faibles et les logiciels obsolètes peuvent ouvrir la voie à l'accès.

Voici quelques mesures pratiques que vous pouvez prendre :

- Utilisez des mots de passe forts et uniques pour chaque compte et stockez-les dans un gestionnaire de mots de passe

- Activez l'authentification multifacteur (AMF) pour ajouter une couche de protection supplémentaire

- Méfiez-vous des liens et des téléchargements, en particulier dans les e-mails ou les messages inattendus

- Maintenez les appareils et les applications à jour afin de corriger rapidement les vulnérabilités

- Limiter l'accès aux fichiers sensibles en partageant uniquement ce qui est nécessaire

- Utiliser des méthodes sécurisées de partage de fichiers telles que les services Cloud de confiance avec contrôle d'accès

- Examiner régulièrement les permissions au compte et supprimer les accès dont vous n'avez plus besoin

Ces habitudes réduisent les chances que les attaquants puissent accéder aux données ou les déplacer inaperçus.

Protégeons votre vie privée

Kaspersky Premium propose différents outils conçus pour protéger vos appareils, surveiller l'utilisation ou la vente de données en ligne et protéger la confidentialité de vos activités.

Essayer Premium gratuitementQue faire en cas de soupçon d'exfiltration de données ?

Agissez vite mais restez calme si vous pensez que vos données ont été exfiltrées. Une action précoce peut limiter les dommages et interdire l'accès.

Procédez comme suit :

- Modifiez immédiatement les mots de passe, en commençant par les comptes de messagerie et les comptes critiques

- Activez ou confirmez l'authentification multifacteur pour les services importants

- Examinez l'activité récente du compte pour voir s'il y a des connexions inconnues ou des téléchargements

- Protégez les appareils concernés en exécutant une analyse de sécurité ou en mettant à jour le logiciel

- Surveiller les comptes financiers et en ligne pour détecter les transactions ou les modifications inhabituelles

- Contactez les services ou les fournisseurs concernés si des données sensibles ou des informations de paiement peuvent être en cause

Documenter ce qui s'est passé peut également aider à faciliter la récupération et à créer des rapports, si nécessaire.

Pourquoi l'exfiltration de données est-elle de plus en plus courante ?

L'exfiltration de données est en augmentation car les informations volées lors de fuites de données sont devenues plus faciles à monétiser. Les attaquants peuvent vendre des données ou combiner ces opérations à des attaques de ransomware pour forcer les victimes à payer.

Le développement du stockage dans le Cloud et des services connectés a également multiplié les opportunités de déplacement des données d'un système à l'autre. Ces outils sont pratiques. Cependant, ils augmentent également le nombre d'endroits où les données sont accessibles et potentiellement volées.

Articles connexes :

- Quelles sont les implications de l’acceptation des cookies sur votre vie privée ?

- Quelles sont aujourd'hui les principales préoccupations en matière de protection de la vie privée sur les réseaux sociaux ?

- Qu'est-ce que la cybercriminalité et quel est son lien avec l'exfiltration de données ?

- Quels sont les risques des menaces persistantes de type avancé dans l'exfiltration de données ?

Produits connexes :

FAQ

L'exfiltration de données peut-elle avoir lieu sans piratage ?

Oui. L'exfiltration de données peut se produire sans piratage traditionnel. Par exemple, les individus malintentionnés peuvent utiliser des mots de passe volés, des comptes compromis ou des paramètres du Cloud mal configurés pour accéder aux données et les télécharger à l'aide d'outils classiques.

Quels appareils sont les plus exposés à l'exfiltration de données ?

Tout appareil qui stocke ou accède à des données sensibles peut être menacé. Les appareils connectés à Internet ou partagés entre utilisateurs sont généralement plus exposés.

Les données chiffrées peuvent-elles toujours être exfiltrées ?

Oui. Le chiffrement empêche la lecture des données sans la clé correcte, mais les individus malintentionnés peuvent toujours copier ou transférer les fichiers chiffrés. S'il obtient plus tard la clé ou le mot de passe, les données peuvent devenir accessibles.

Comment les attaquants peuvent-ils éviter d'être détectés lors de l'exfiltration de données ?

Les attaquants utilisent souvent des méthodes qui ressemblent à une activité normale, comme le téléchargement de fichiers via des services légitimes ou le transfert de données par petites quantités au fil du temps. Ils peuvent également utiliser des connexions chiffrées pour masquer le contenu du transfert.